如何全面评估DDoS防护措施的有效性?

- 行业动态

- 2025-01-25

- 2846

DDoS防护评估报告主要从服务可用性、攻击检测能力、响应速度等方面综合评估,为优化防御策略提供依据。

DDoS 防护评估报告

一、引言

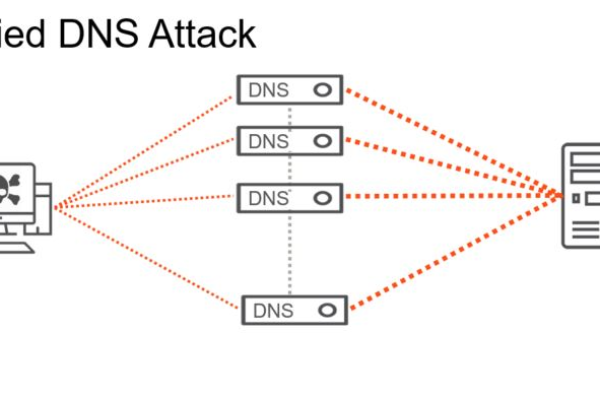

DDoS(Distributed Denial of Service)攻击是一种利用大量受控制的计算机(称为“僵尸网络”)向目标服务器或网络发送海量请求,以耗尽目标资源,导致正常服务不可用的攻击方式,随着互联网的发展,DDoS 攻击的规模和复杂性不断增加,对各类组织的业务连续性构成了严重威胁,本评估报告旨在全面分析当前 DDoS 防护的现状、有效性及潜在改进方向,为提升组织的网络安全防御能力提供参考依据。

二、评估范围与方法

本次评估涵盖了组织内部网络架构、现有安全防护设备与策略、近期遭受的 DDoS 攻击事件记录以及应对措施的效果等方面,采用了技术检测工具、日志分析、员工访谈以及模拟攻击测试等多种方法,以确保评估结果的全面性和准确性。

三、当前 DDoS 防护现状分析

(一)网络架构与基础设施

带宽与资源:组织目前拥有[X]Mbps 的互联网接入带宽,根据业务需求分配至不同部门和服务器,在面对大规模 DDoS 攻击时,带宽资源容易成为瓶颈,导致网络拥塞和服务延迟。

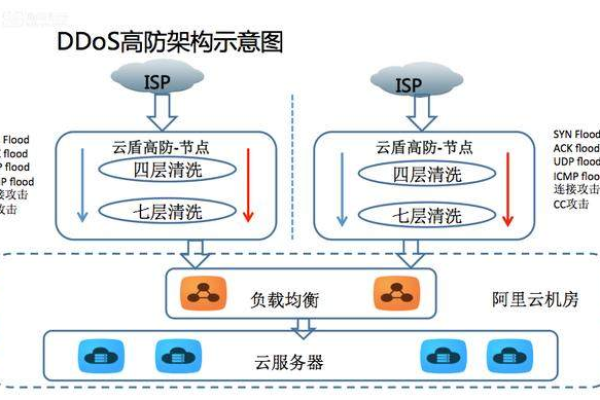

服务器部署:关键业务服务器采用了分布式部署,部分服务器位于数据中心,部分托管于云服务提供商处,各服务器之间的负载均衡策略不够智能,在遭受攻击时难以快速有效地分散流量。

(二)安全防护设备与策略

防火墙:部署了硬件防火墙,具备基本的访问控制和流量过滤功能,能够阻止一些常见的端口扫描和小规模攻击,但对于复杂的 DDoS 攻击特征识别能力有限。

载入检测/预防系统(IDS/IPS):安装了基于网络的 IDS/IPS 设备,能够实时监测网络流量并发现异常行为,其规则库更新不够及时,对于新型 DDoS 攻击的检测准确率有待提高。

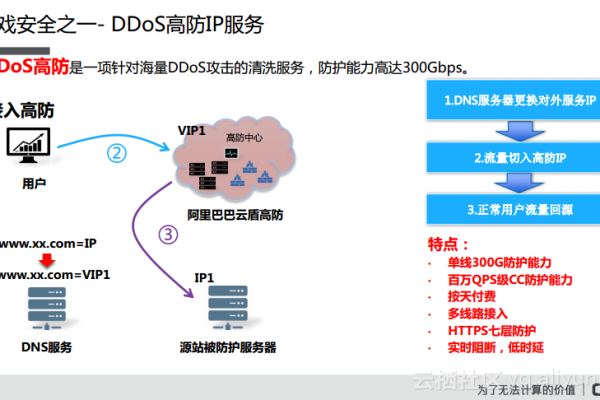

DDoS 缓解解决方案:采用了云服务提供商提供的 DDoS 防护服务,该服务能够在一定程度上清洗反面流量并保护源站,但在高并发攻击情况下,仍会出现部分误判和流量回注延迟的问题。

(三)DDoS 攻击事件分析

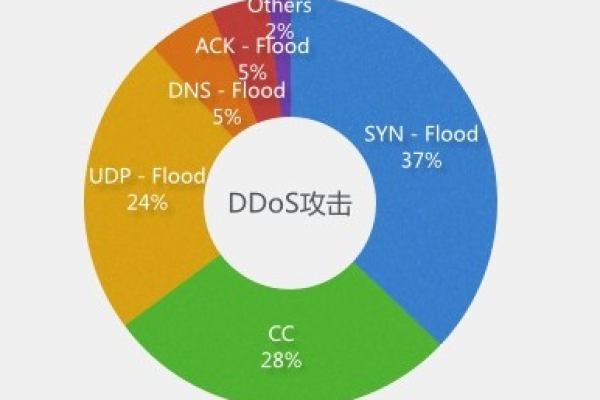

攻击类型与频率:过去三个月内,共遭受了[X]次 DDoS 攻击,主要包括 SYN Flood、UDP Flood 和 HTTP Flood 等常见类型,攻击频率呈上升趋势,尤其在业务高峰期更容易成为攻击目标。

攻击影响:攻击导致网站平均响应时间延长[X]%,部分重要业务功能无法正常使用,造成了一定的经济损失和用户流失,在最严重的一次攻击中,服务器甚至出现了短暂的宕机情况。

四、DDoS 防护有效性评估

(一)技术指标评估

流量清洗效率:通过对模拟攻击测试数据的分析,发现现有 DDoS 防护服务的平均流量清洗效率约为[X]%,在面对大规模攻击时,仍有约[X]%的反面流量未能被有效识别和清洗,影响了服务的可用性。

误判率:在正常业务流量中,误判率约为[X]%,这意味着部分合法用户的请求可能会被错误地拦截,导致用户体验下降。

(二)业务影响评估

服务可用性:根据业务监控系统的数据,在遭受 DDoS 攻击期间,关键业务的服务可用性平均下降了[X]%,对于一些对实时性要求较高的业务,如在线交易、视频会议等,影响更为明显。

经济损失:由于服务中断和用户体验受损,初步估算每次 DDoS 攻击造成的直接经济损失约为[X]元,还可能面临潜在的声誉损失和客户流失风险。

五、潜在改进方向

(一)优化网络架构

升级互联网接入带宽,并根据业务重要性进行差异化分配,确保关键业务在遭受攻击时有足够的带宽资源。

引入内容分发网络(CDN),将静态资源缓存到离用户更近的节点,减轻源站服务器的压力,CDN 本身也具备一定的 DDoS 防护能力。

(二)强化安全防护设备与策略

定期更新防火墙和 IDS/IPS 的规则库,加强对新型 DDoS 攻击特征的识别能力。

优化 DDoS 防护服务的参数设置,降低误判率和流量回注延迟,考虑采用多厂商的防护解决方案,形成互补优势。

建立实时的流量监测与预警机制,及时发现异常流量并采取主动防御措施,如 IP 封禁、流量限速等。

(三)加强应急响应能力

制定完善的 DDoS 攻击应急预案,明确各部门在应急处理中的职责和流程,定期进行应急演练,提高团队的协同作战能力和应对突发事件的反应速度。

建立与云服务提供商、安全厂商等外部合作伙伴的沟通协调机制,在遭受大规模攻击时能够及时获得技术支持和资源援助。

六、相关问答 FAQs

(一)Q: DDoS 攻击是否可以完全避免?

A: 很难完全避免 DDoS 攻击,由于互联网的开放性和攻击者手段的多样性,即使采取了各种防护措施,仍然有可能遭受攻击,但通过合理的安全防护策略和有效的应急响应机制,可以最大限度地降低攻击的影响,保障业务的连续性。

(二)Q: 如何判断是否遭受了 DDoS 攻击?

A: 可以通过以下一些迹象来判断是否遭受了 DDoS 攻击:网络带宽突然耗尽,服务器 CPU、内存等资源使用率急剧上升,网站或应用程序响应时间明显变长甚至无法访问,收到大量来自同一来源或多个来源的异常请求等,结合流量监测工具和安全设备的报警信息,可以更准确地判断是否发生了 DDoS 攻击。

小编有话说

DDoS 攻击是当今网络安全领域面临的一大挑战,它不仅能够造成直接的经济损失,还可能对企业的声誉和用户信任产生长期影响,组织应高度重视 DDoS 防护工作,不断优化网络架构、加强安全防护设备与策略、提升应急响应能力,构建多层次、全方位的安全防护体系,才能在日益复杂的网络环境中,确保业务的稳定运行和数据的安全,网络安全是一个持续的过程,需要不断地关注最新的安全技术和威胁动态,及时调整防护策略,以应对不断变化的安全挑战,希望本评估报告能为广大读者在 DDoS 防护方面提供一些有益的参考和启示。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/399435.html