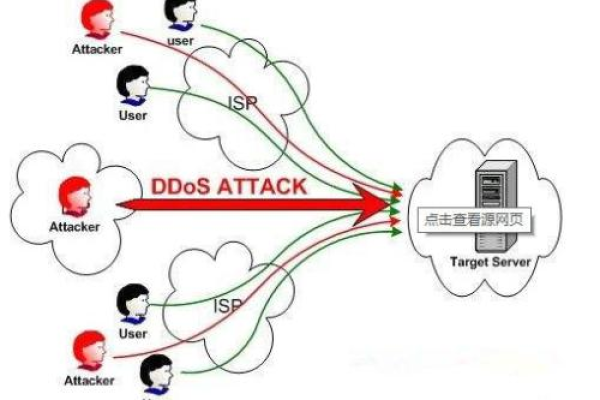

如何有效追踪并锁定DDoS攻击者的真实IP地址?

- 行业动态

- 2025-01-24

- 3815

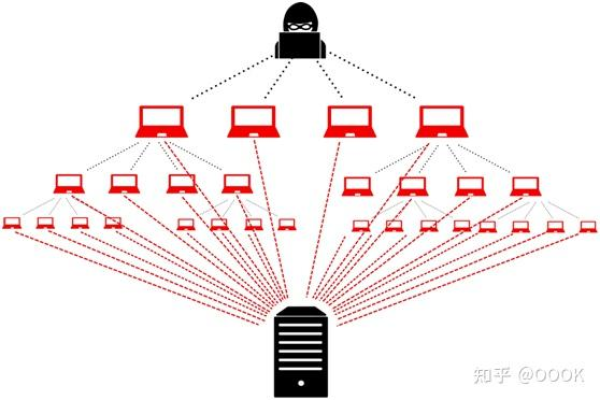

DDoS攻击中抓住攻击者IP的方法包括多种,以下是一些常见且有效的方法:,,1. **流量监测与分析**:利用专业的流量监测工具和设备,对网络流量进行实时监控和分析。通过分析流量的来源、流向、协议类型等信息,可以发现异常的流量模式,从而确定攻击者的IP地址。,,2. **日志分析**:服务器、防火墙等网络设备的日志会记录下网络请求的详细信息,包括源IP地址、目的IP地址、请求时间等。通过对这些日志的分析,可以找到攻击者的IP地址。,,3. **载入检测系统(IDS)与反向路径验证(RPF)**:IDS能够监控网络中的异常行为并发出警报,而RPF则是过滤伪造IP地址数据包的第一道防线。RPF通过检查数据包的源地址是否与该IP地址的合法路由一致,来判断数据包是否伪造。,,4. **分布式追踪技术**:如包标记法和包日志法,允许网络管理员通过路由器或交换机在数据包通过的每一跳记录日志,从而还原出攻击流量的传输路径,最终找到攻击源。,,5. **使用IP风险画像离线库查询**:IP风险画像离线库存储了全球各地IP地址的历史行为记录,可以帮助管理员识别出反面IP地址。在溯源虚假IP攻击时,风险等级高的IP地址可以作为重点怀疑对象进行进一步调查。,,抓住DDoS攻击者的IP需要综合运用多种方法和工具,同时不断更新和改进防御策略以应对不断变化的攻击手段。

利用网络监测与分析工具

实时流量监控:使用专业的网络流量监测工具,如iftop、netstat等,实时查看网络流量情况,当出现大量异常流量时,可快速发现可能的攻击源。

流量特征分析:分析流量的特征,包括流量的来源、目的、协议类型、数据包大小等,通过与正常流量的对比,找出异常之处,确定攻击流量的特征和来源。

采用反向追踪技术

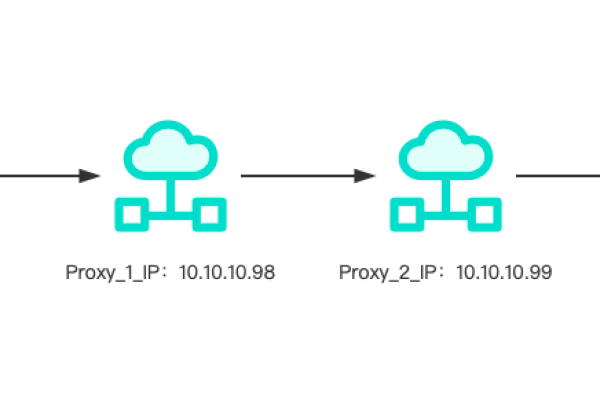

PacketMarking:路由器在IP攻击器包中的Identification域加入额外信息以帮助确定包的来源或路径,虽然加入的信息量有限,但通过对大量数据包的分析,可以逐步追溯到攻击源。

ICMP追踪:依靠路由器自身产生的ICMP跟踪消息,每个路由器都以很低的概率将数据包的内容复制到一个ICMP消息包中,并包含了到临近源地址的路由器信息,当DDoS攻击开始时,受害主机可以利用这些ICMP消息来重新构造攻击者的路径。

Logging:在主路由器上记录数据包,然后通过数据采集技术来决定这些数据包的穿越路径,此方法可用于对攻击后的数据进行追踪,但需要记录和处理大量的信息。

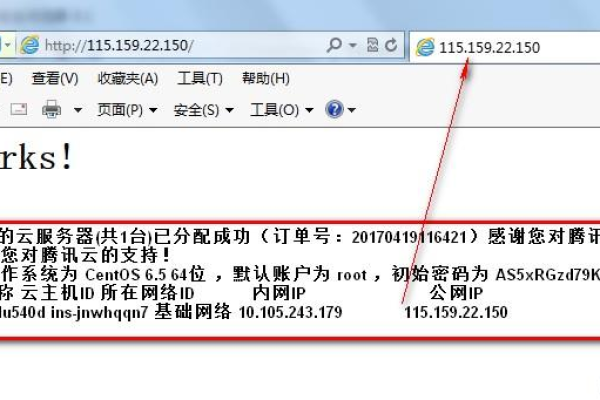

借助第三方服务与数据库

IP数据云查询:利用IP数据云等在线数据库,输入攻击源IP地址进行查询,获取其地理位置信息,从而了解攻击的大致来源区域,为进一步调查提供线索。

历史IP数据库比对:许多安全机构和组织会维护庞大的历史IP数据库,记录了已知的反面IP地址及其相关信息,将当前检测到的攻击IP与这些数据库进行比对,可能会发现攻击者的身份或其所属的组织。

运用法律手段与合作

报警求助:及时向警方报案,提供尽可能多的攻击信息,如攻击时间、攻击流量特征、攻击目标等,警方有专业的技术和资源,可通过网警持续追踪攻击者的IP地址,并依法对其进行定位和抓捕。

行业合作与共享:与其他受DDoS攻击的企业或组织进行合作,共享攻击信息和数据,通过联合分析和调查,可能会发现攻击者的规律和模式,从而更有效地追踪和定位攻击者。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/399252.html