如何在C语言中实现数据库连接并确保数据加密安全?

- 行业动态

- 2025-01-23

- 3968

在C语言中连接数据库并进行加密,通常需要使用数据库特定的库(如MySQL的libmysqlclient)和加密库(如OpenSSL)。使用数据库库函数连接到数据库,然后通过加密库对敏感数据进行加密存储或传输。确保正确管理密钥和证书,以维护数据安全。

在C语言中连接数据库并进行加密,是确保数据安全的重要步骤,下面将详细介绍如何在C语言中实现这一功能:

使用OpenSSL库进行AES加密

1、安装OpenSSL库:在Linux系统上,可以使用以下命令安装OpenSSL库。

sudo apt-get update sudo apt-get install libssl-dev

在Windows系统上,可以从OpenSSL官方网站下载并安装适合的版本。

2、编写AES加密和解密函数:需要包含必要的头文件。

#include <openssl/aes.h> #include <string.h> #include <stdio.h>

编写AES加密函数。

void encrypt(unsigned char *plaintext, unsigned char *key, unsigned char *ciphertext) {

AES_KEY aes_key;

AES_set_encrypt_key(key, 128, &aes_key);

AES_encrypt(plaintext, ciphertext, &aes_key);

}编写AES解密函数。

void decrypt(unsigned char *ciphertext, unsigned char *key, unsigned char *plaintext) {

AES_KEY aes_key;

AES_set_decrypt_key(key, 128, &aes_key);

AES_decrypt(ciphertext, plaintext, &aes_key);

}3、使用加密函数加密数据库连接字符串:假设连接字符串为"Server=myServerAddress;Database=myDataBase;User Id=myUsername;Password=myPassword;",我们使用上述加密函数进行加密。

int main() {

unsigned char key[16] = "mysecretkey12345"; // 密钥必须是16字节

unsigned char plaintext[64] = "Server=myServerAddress;Database=myDataBase;User Id=myUsername;Password=myPassword;";

unsigned char ciphertext[64];

encrypt(plaintext, key, ciphertext);

printf("Encrypted text: ");

for(int i = 0; i < sizeof(ciphertext); i++) {

printf("%02x", ciphertext[i]);

}

printf("

");

return 0;

}4、解密数据库连接字符串:使用解密函数解密加密后的连接字符串。

int main() {

unsigned char key[16] = "mysecretkey12345";

unsigned char ciphertext[64] = { /* 加密后的数据 */ };

unsigned char decryptedtext[64];

decrypt(ciphertext, key, decryptedtext);

printf("Decrypted text: %s

", decryptedtext);

return 0;

}使用非对称加密算法RSA进行加密

1、生成公钥和私钥:可以使用OpenSSL生成公钥和私钥。

openssl genrsa -out private_key.pem 2048 openssl rsa -in private_key.pem -pubout -out public_key.pem

2、编写RSA加密和解密函数:需要包含必要的头文件。

#include <openssl/rsa.h> #include <openssl/pem.h> #include <openssl/err.h> #include <stdio.h>

编写RSA加密函数。

void encrypt_rsa(const char *plaintext, const char *pub_key_file, unsigned char *ciphertext) {

FILE *fp = fopen(pub_key_file, "rb");

RSA *rsa = PEM_read_RSA_PUBKEY(fp, NULL, NULL, NULL);

fclose(fp);

int len = RSA_public_encrypt(strlen(plaintext) + 1, (unsigned char*)plaintext, ciphertext, rsa, RSA_PKCS1_PADDING);

if (len == -1) {

ERR_print_errors_fp(stderr);

}

RSA_free(rsa);

}编写RSA解密函数。

void decrypt_rsa(unsigned char *ciphertext, const char *priv_key_file, unsigned char *plaintext) {

FILE *fp = fopen(priv_key_file, "rb");

RSA *rsa = PEM_read_RSAPrivateKey(fp, NULL, NULL, NULL);

fclose(fp);

int len = RSA_private_decrypt(RSA_size(rsa), ciphertext, plaintext, rsa, RSA_PKCS1_PADDING);

if (len == -1) {

ERR_print_errors_fp(stderr);

}

RSA_free(rsa);

}3、使用RSA加密和解密数据库连接字符串:假设连接字符串为"Server=myServerAddress;Database=myDataBase;User Id=myUsername;Password=myPassword;",我们使用上述加密和解密函数进行操作。

int main() {

const char *pub_key_file = "public_key.pem";

const char *priv_key_file = "private_key.pem";

unsigned char ciphertext[256];

unsigned char decryptedtext[256];

const char *plaintext = "Server=myServerAddress;Database=myDataBase;User Id=myUsername;Password=myPassword;";

encrypt_rsa(plaintext, pub_key_file, ciphertext);

printf("Encrypted text: ");

for(int i = 0; i < sizeof(ciphertext); i++) {

printf("%02x", ciphertext[i]);

}

printf("

");

decrypt_rsa(ciphertext, priv_key_file, decryptedtext);

printf("Decrypted text: %s

", decryptedtext);

return 0;

}注意事项

1、密钥管理:密钥必须安全存储,不能与代码一起部署,可以使用专用的密钥管理服务,如AWS KMS、Azure Key Vault等。

2、动态生成密钥:在某些情况下,可以通过用户密码或其他动态数据生成加密密钥,这样即使密钥泄露,攻击者也无法轻易解密数据。

3、安全传输数据:在客户端和数据库之间传输加密数据时,必须使用SSL/TLS来保护传输层的安全。

4、数据完整性校验:在加密数据的同时,可以对数据进行完整性校验,确保数据在传输过程中没有被改动,常用的校验方法包括HMAC(哈希消息认证码)。

5、数据库层加密:许多现代数据库系统支持透明数据加密(TDE),可以在数据库层面自动加密和解密数据,尽量使用数据库自带的加密功能,减少开发工作量和安全风险。

6、应用层加密:在某些情况下,应用层加密更为灵活,可以根据业务需求选择加密数据的粒度和方式,可以在应用中加密敏感字段,如用户密码、信用卡信息等。

7、定期轮换密钥:为了提高安全性,应定期轮换加密密钥,并确保旧密钥在新密钥启用后立即销毁,密钥轮换需要确保数据的无缝迁移,避免业务中断。

8、密钥访问控制:严格控制对加密密钥的访问权限,只有授权的用户和服务才能获取密钥,使用基于角色的访问控制(RBAC)和多因素认证(MFA)来增强安全性。

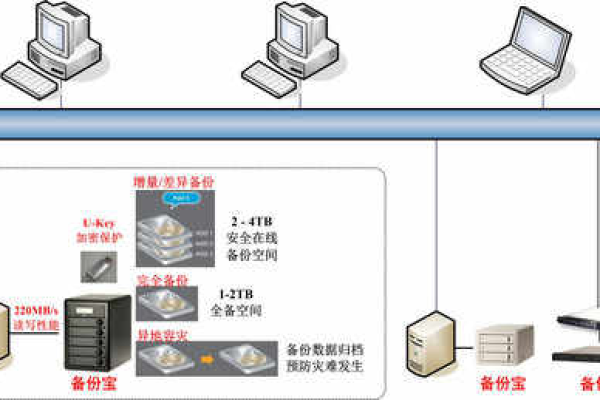

9、数据备份加密:数据备份同样需要加密,以防止备份介质被盗或丢失导致的数据泄露,确保备份数据的加密和密钥管理与生产数据保持一致。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/398332.html