如何利用DDoSCC攻击防护脚本有效抵御网络攻击?

- 行业动态

- 2025-01-23

- 3401

DDoSCC攻击防护脚本通常包含监控流量、识别异常模式、自动封禁反面IP等功能。通过实时分析网络数据包,一旦检测到异常流量即触发防御机制,如限制连接速率或暂时阻断可疑IP访问,以保障服务器稳定运行和数据安全。

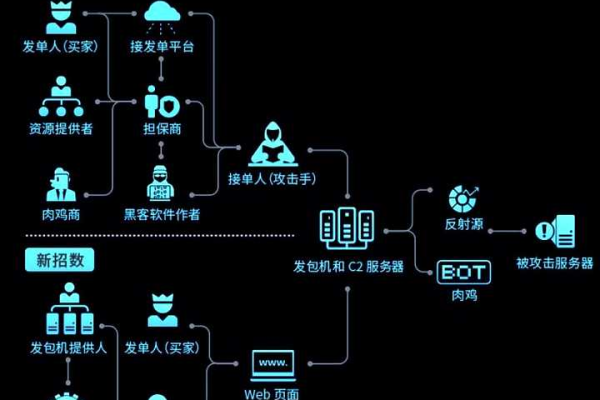

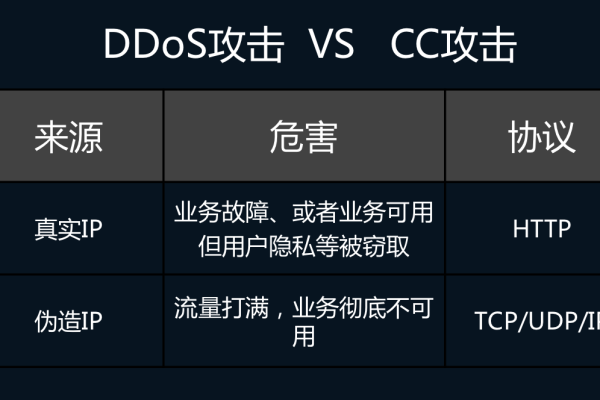

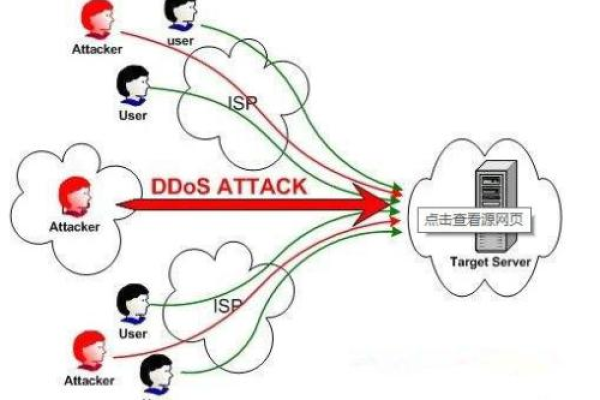

在当今数字化时代,网络安全面临着诸多挑战,DDoS(分布式拒绝服务)攻击和 CC 攻击是较为常见且危害巨大的两种攻击方式,为了有效应对这些攻击,保障网络系统的稳定运行,DDoScc 攻击防护脚本应运而生,以下是关于 DDoScc 攻击防护脚本的详细介绍:

1、DDoS 攻击原理与防范

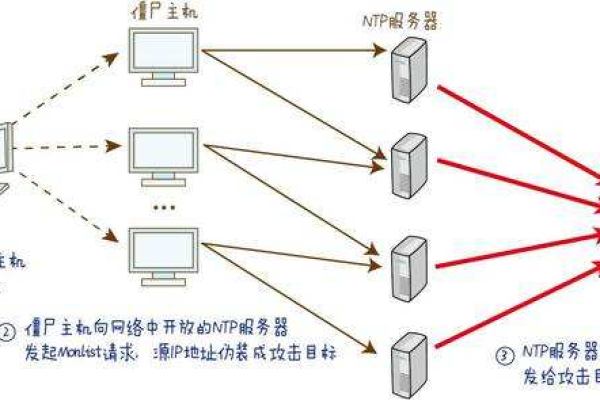

带宽消耗型:通过发送大量垃圾流量淹没目标网络,使其无法正常传输有效数据,可使用高性能防火墙、限制流量速率、启用流量清洗服务等进行防范。

资源消耗型:发起大量合法请求耗尽服务器资源,如 CPU、内存、数据库连接等,可通过限制并发连接数、启用验证码机制、识别和过滤反面请求等方式防范。

2、CC 攻击原理与防范

基于请求频率的攻击:发送大量请求模拟反面用户行为,消耗服务器资源,可采用限制访问频率、启用验证码机制、识别和过滤反面请求等措施防范。

基于请求内容的攻击:发送特定内容请求模拟反面行为,消耗服务器资源,可通过过滤敏感关键词、限制请求参数、启用 WAF 等进行防范。

3、实用防御技巧和工具

高性能防火墙:部署高性能防火墙,限制流量速率和识别反面请求,可有效防范 DDoS 攻击和 CC 攻击。

限制并发连接数:例如通过 iptables 命令限制每个 IP 的并发连接数,防止资源耗尽型 DDoS 攻击和 CC 攻击。

启用验证码机制:在登录、注册等关键操作时启用验证码机制,可防止 CC 攻击和暴力破解攻击,可使用开源的验证码生成库,如 captcha。

过滤敏感关键词:在 Web 应用中,使用正则表达式或关键词库过滤敏感关键词,可防止基于请求内容的 CC 攻击。

启用 WAF:WAF 可以识别和过滤反面请求,提供额外的安全防护层,可选择开源的 WAF 或者商业化的 WAF 产品。

4、DDoScc 攻击防护脚本示例

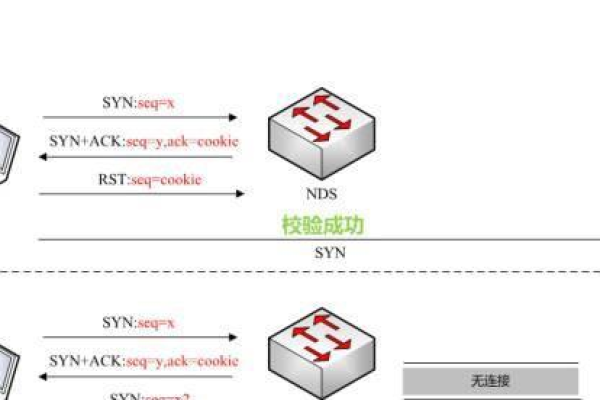

防止 SYN 攻击轻量级预防脚本

“`bash

iptables -N syn-flood

iptables -A INPUT -p tcp –syn -j syn-flood

iptables -I syn-flood -p tcp -m limit –limit 3/s –limit-burst 6 -j RETURN

iptables -A syn-flood -j REJECT

防止过多连接进来脚本

```bash

iptables -A INPUT -i eth0 -p tcp --syn -m connlimit --connlimit-above 15 -j DROP

iptables -A INPUT -p tcp -m state --state ESTABLISHED,RELATED -j ACCEPT用 Iptables 抵御 DDOS 脚本

“`bash

iptables -A INPUT -p tcp –syn -m limit –limit 12/s –limit-burst 24 -j ACCEPT

iptables -A FORWARD -p tcp –syn -m limit –limit 1/s -j ACCEPT

CC 攻击防范设置脚本

控制单个 IP 的最大并发连接数脚本

```bash

iptables -I INPUT -p tcp --dport 80 -m connlimit --connlimit-above 50 -j REJECT #允许单个 IP 的最大连接数为 30,默认 iptables 模块不包含 connlimit,需要自己单独编译加载控制单个 IP 在一定时间内允许新建立的连接数脚本

“`bash

iptables -A INPUT -p tcp –dport 80 -m recent –name BAD_HTTP_ACCESS –update –seconds 60 –hitcount 30 -j REJECT

iptables -A INPUT -p tcp –dport 80 -m recent –name BAD_HTTP_ACCESS –set -j ACCEPT

#单个 IP 在 60 秒内只允许最多新建 30 个连接,通过上述 iptables 设置,可以在网站服务器遭到 CC 攻击时,自动屏蔽 IP 地址,缓解 CC 攻击对服务器造成的影响。

5、相关问答FAQs问题一:什么是 DDoScc 攻击防护脚本?回答:DDoScc 攻击防护脚本是一种用于检测和阻止分布式拒绝服务攻击和挑战碰撞攻击的脚本程序,它通过分析网络流量、监控服务器性能指标以及识别异常行为模式,来保护目标系统免受这些攻击的影响。问题二:如何编写有效的 DDoScc 攻击防护脚本?回答:编写有效的 DDoScc 攻击防护脚本需要深入了解 DDoScc 攻击的原理和特点,选择合适的编程语言和工具,设计合理的算法和逻辑,进行充分的测试和优化,并持续更新和维护脚本以适应不断变化的网络环境和攻击手段。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/398182.html