如何有效防御和应对DDoSCC攻击的瞬秒威胁?

- 行业动态

- 2025-01-23

- 2198

DDoS攻击是一种利用多台计算机同时对目标发起大量请求,导致服务器过载的攻击方式。瞬秒活动由于其高并发特性,容易成为DDoS攻击的目标。

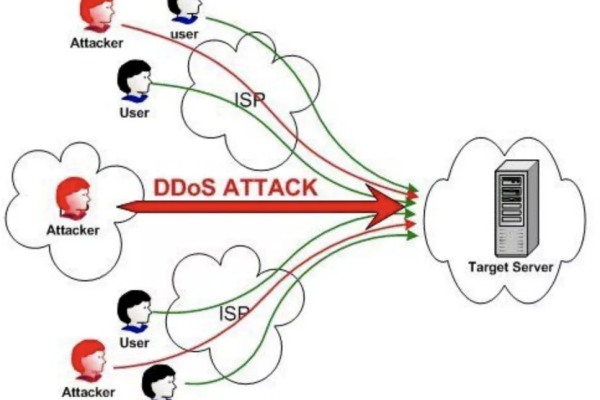

DDoS(Distributed Denial of Service)攻击和CC(Challenge Collapsar)攻击都是网络安全领域中常见的攻击类型,它们通过不同的方式对目标服务器或网络发起攻击,导致服务不可用或响应缓慢,以下是关于这两种攻击的详细解释:

DDoS攻击

1、定义:DDoS攻击是一种利用多台计算机或其他网络资源对目标发起大量请求的攻击方式,旨在使目标服务器不堪重负,无法正常响应合法用户的请求。

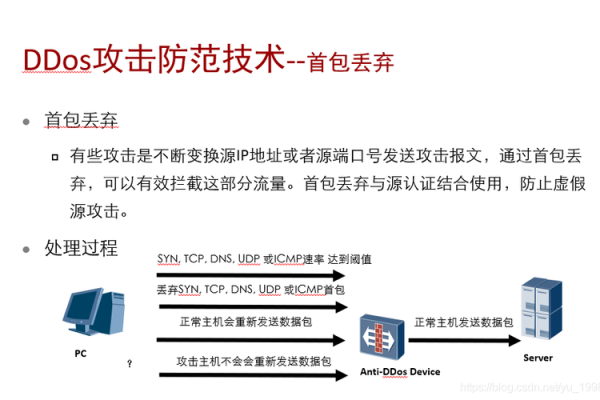

2、原理:攻击者通过控制大量的僵尸计算机(也称为“僵尸网络”或“僵尸军团”)来发起攻击,这些僵尸计算机会同时向目标服务器发送大量请求,超出其承载能力,从而导致服务不可用。

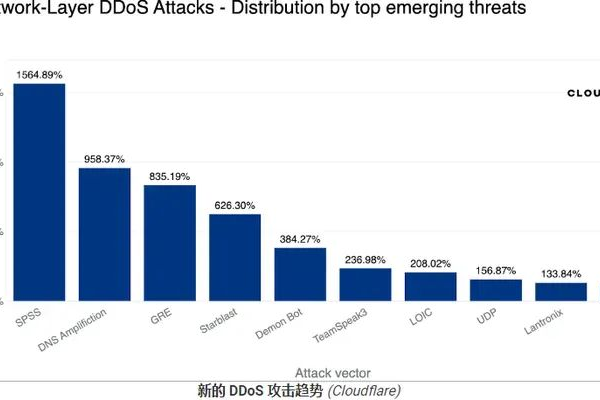

3、常见类型:SYN Flood、ACK Flood、UDP Flood、ICMP Flood、TCP Flood、Connections Flood、Script Flood、Proxy Flood等。

4、影响:DDoS攻击会导致企业的网络、网站或应用程序无法正常运行,造成服务中断和用户无法访问的情况,从而影响业务连续性和用户体验,还可能导致数据泄露与损坏,损害企业的声誉,降低用户对企业的信任度,从而可能导致业务流失。

CC攻击

1、定义:CC攻击是DDoS攻击的一种形式,它通过模拟合法用户的请求来消耗服务器资源,最终导致服务器响应缓慢甚至崩溃。

2、原理:攻击者使用工具或编写脚本来模拟正常的用户访问行为,使得服务器难以区分这些请求是来自真正的用户还是反面的攻击,由于CC攻击主要针对Web应用层,它能够有效地消耗掉服务器上的应用程序资源,如数据库连接数、内存、CPU等。

3、特点:CC攻击的主要特点是利用HTTP请求来耗尽服务器的资源,特别是Web应用程序的资源,这类攻击通常包括以下几个方面:模拟正常流量、持续性攻击、消耗资源。

4、影响:CC攻击会耗尽服务器的处理能力和网络带宽,导致服务器无法正常响应合法用户的请求,使服务不可用或响应时间延长,长时间的服务不可用或响应延迟会导致用户流失,损害企业的业务收入和竞争力。

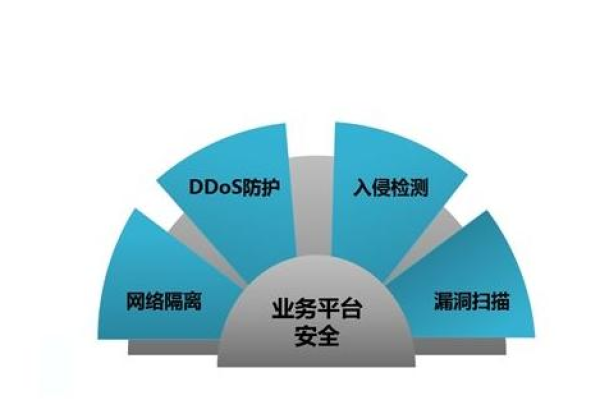

防范措施

1、网络流量监测:实施实时网络流量监测和分析,以及异常流量检测,及早发现和识别潜在的攻击行为。

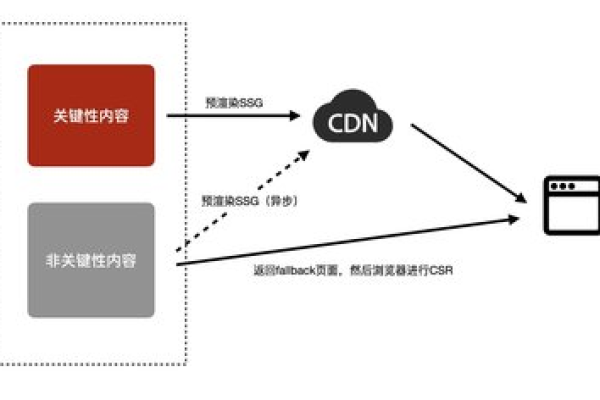

2、高可用架构:构建高可用性的基础架构,包括负载均衡、故障转移和容错机制,以分散攻击流量并确保服务的连续性。

3、DDoS防护服务:与专业的DDoS防护服务提供商合作,利用其专业设备和技术来过滤和清洗反面流量。

4、Web应用防火墙(WAF):部署WAF来检测和阻止CC攻击,并过滤反面的HTTP请求。

5、强化身份验证和访问控制:实施强密码策略、多因素身份验证和访问控制措施,以减少未经授权的访问和滥用风险。

6、更新和维护安全补丁:及时更新和维护服务器和应用程序的安全补丁,以修复已知破绽,减少攻击面。

FAQs

1、问:DDoS攻击和CC攻击有什么区别?

答:DDoS攻击是通过控制大量的僵尸计算机向目标服务器发送大量请求,导致服务器资源耗尽;而CC攻击则是通过模拟合法用户的请求来消耗服务器资源,特别是Web应用程序的资源,两者的主要区别在于攻击方式和目标资源的消耗方式不同。

2、问:如何判断服务器是否遭受了DDoS或CC攻击?

答:可以通过以下方法来判断服务器是否遭受了DDoS或CC攻击:检查网络连接状态、CPU占用率、系统日志等,如果发现大量异常的连接记录、CPU占用率长时间居高不下、系统日志中出现大量错误信息等,则可能是遭受了DDoS或CC攻击,还可以使用专业的网络监控工具来实时监测网络流量和服务器性能指标,以便及时发现并处理攻击行为。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/398143.html