如何有效防御DDOS/CC攻击以避免服务瞬秒?

- 行业动态

- 2025-01-22

- 3082

DDOS/CC攻击瞬秒是指通过技术手段迅速应对和减轻分布式拒绝服务(DDoS)或挑战-响应(CC)攻击对目标系统造成的影响。

DDoS攻击

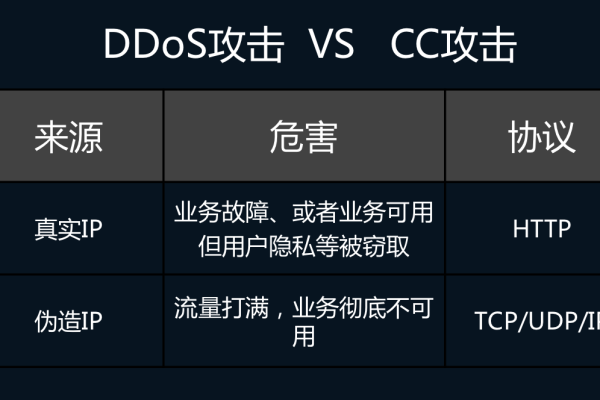

1、定义:DDoS即分布式拒绝服务攻击,是一种利用大量合法的或伪造的请求淹没目标服务器或网络,以阻止其正常处理合法请求的网络攻击方式。

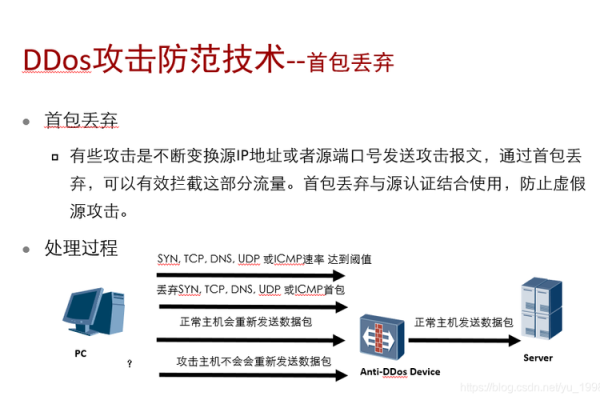

2、原理:攻击者通过控制大量的计算机(僵尸网络)或其他设备,向目标发送海量的请求,这些请求可以是各种类型的数据包,如TCP、UDP等,数量庞大到足以消耗目标系统的资源,使其无法正常服务。

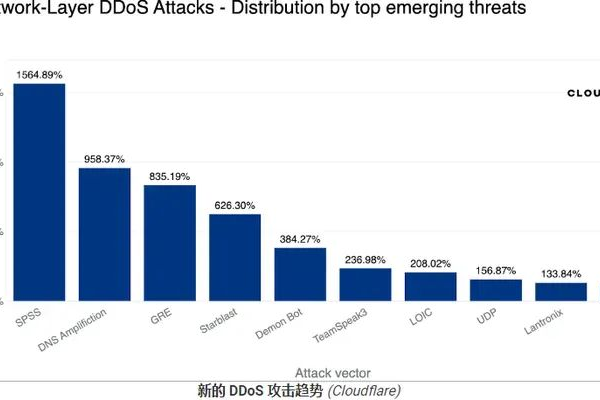

3、常见类型

SYN Flood攻击:利用TCP协议的破绽,发送大量带有虚假源IP地址的SYN数据包,使目标服务器的半连接队列被填满,导致无法建立正常的TCP连接。

ACK Flood攻击:发送大量确认(ACK)数据包给服务器,使服务器忙于处理这些无用的确认信息,耗尽服务器资源。

UDP Flood攻击:向目标服务器的随机端口发送大量的UDP数据包,消耗网络带宽和服务器处理能力。

4、危害:DDoS攻击可能导致网站或服务长时间无法访问,影响业务的正常运行,造成经济损失和用户流失,对于一些关键基础设施,如金融系统、电力网等,还可能引发社会安全问题。

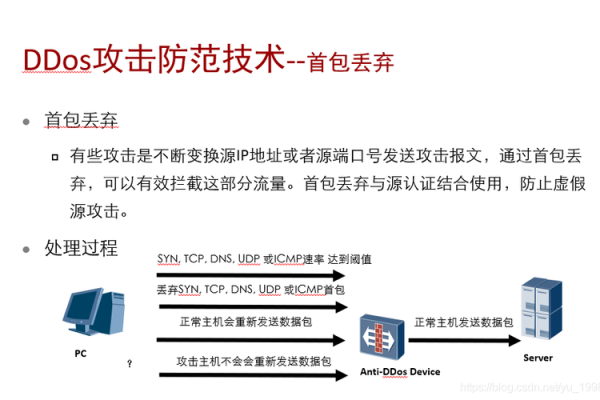

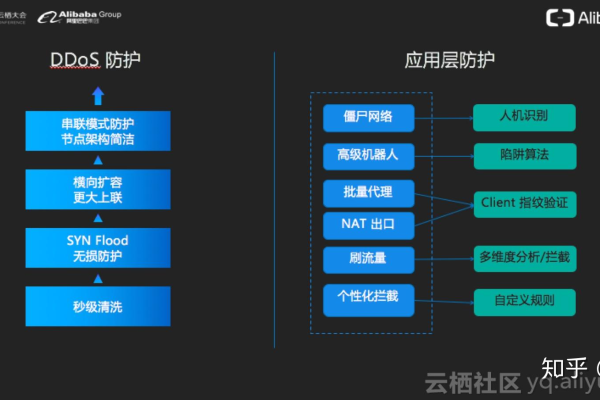

5、防御措施

增加带宽:确保网络有足够的带宽来应对突发的流量高峰。

使用防火墙和载入检测系统:过滤反面流量,识别并阻止异常的连接请求。

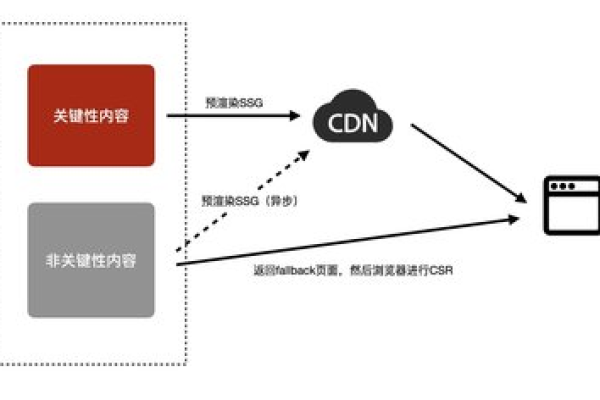

启用负载均衡:将流量分散到多个服务器上,减轻单个服务器的压力。

限制连接数:设置合理的连接数上限,防止反面连接占用过多资源。

CC攻击

1、定义:CC攻击是DDoS攻击的一种升级形式,专门针对Web应用层,通过模拟大量用户并发访问需要大量数据处理的页面,使服务器资源耗尽。

2、原理:攻击者借助代理服务器生成指向受害主机的合法请求,实现DDOS和伪装,攻击者通过控制大量的“肉鸡”或其他设备,模拟真实用户对目标网站进行访问,发送大量看似合法的HTTP请求,由于这些请求都需要服务器进行处理,会消耗大量的CPU和内存资源,导致服务器性能下降甚至崩溃。

3、常见类型

直接攻击:主要针对有重要缺陷的WEB应用程序,比较少见。

肉鸡攻击:破解使用CC攻击软件,控制大量“肉鸡”,让它们模拟正常用户访问网站,伪造合法数据包请求,消耗服务器资源。

僵尸攻击:类似DDoS攻击中的僵尸网络攻击,属于网络层面的DDoS攻击,在WEB应用程序层面上难以防御。

代理攻击:攻击者操作一批代理服务器,每个代理同时发出多个请求,然后立刻断掉与代理的连接,避免代理返回的数据将本身的带宽堵死,而不能发动再次请求,这时WEB服务器会将响应这些请求的进程进行队列,数据库服务器也同样如此,这样一来,正常请求将会被排在很后被处理,最终导致页面打开极其缓慢或者白屏。

4、危害:CC攻击会使服务器响应变慢,用户体验差,可能导致在线交易中断、广告收入减少等业务损失,还可能造成客户流失,损害企业的信誉。

5、防御措施

优化服务器配置:提高服务器的性能和处理能力,合理分配资源。

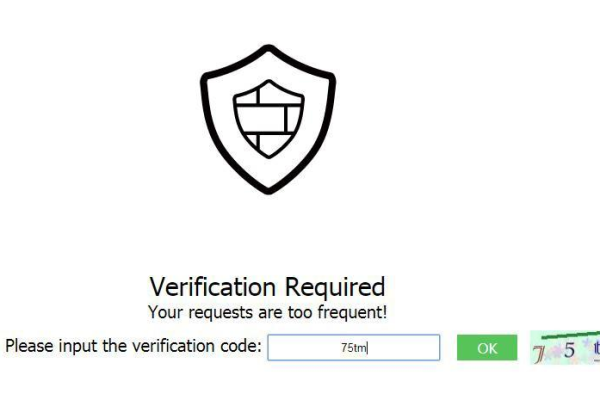

使用验证码机制:对于频繁访问的行为要求输入验证码,防止反面程序自动提交请求。

采用负载均衡技术:将流量分散到多台服务器上,减轻单个服务器的压力。

分析请求模式:通过分析请求的模式和频率,识别可疑的请求行为,及时采取措施进行拦截。

相关FAQs

1、问:DDoS攻击和CC攻击哪个更难防御?

答:DDoS攻击由于其攻击流量大、来源广泛,相对较难防御,但具体的防御难度还取决于攻击的规模、方式以及目标系统的安全防护措施,而CC攻击虽然相对DDoS攻击来说规模可能较小,但由于其针对性强,专门针对Web应用层,也需要采取有效的防护措施才能应对。

2、问:企业如何判断是否遭受了DDoS或CC攻击?

答:企业可以通过以下一些迹象来判断是否遭受了DDoS或CC攻击,网站突然变得非常缓慢或无法访问,服务器的CPU使用率、内存占用率或网络带宽突然升高且持续不降,日志中出现大量来自不同IP地址的请求且请求频率异常高等,还可以借助专业的网络安全监测工具来实时监测网络流量和服务器状态,以便及时发现异常情况。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/397484.html