如何有效应对和防护 DDoS 攻击?

- 行业动态

- 2025-01-20

- 2230

DDoS攻击防护涉及多层次策略,包括本地防护、基于云的托管服务和混合型架构,通过流量清洗和实时监控等技术手段有效抵御攻击。

DDoS 攻击防护

DDoS(Distributed Denial of Service,分布式拒绝服务)攻击是一种常见且破坏力极强的网络攻击方式,它通过大量受控制的计算机或设备向目标系统发送海量请求,导致目标系统资源耗尽,从而无法提供正常的服务,本文将详细介绍DDoS攻击的类型、检测方法以及防御措施,以帮助读者更好地理解和应对这一威胁。

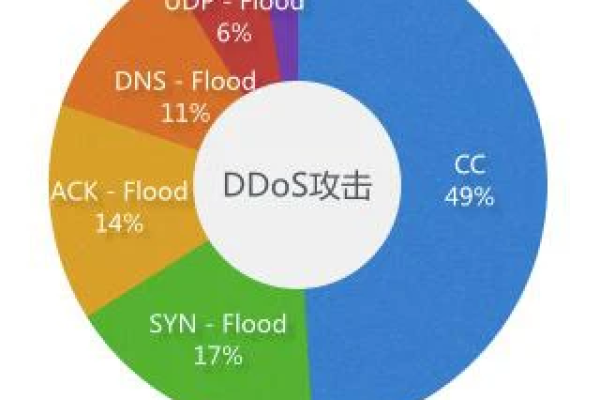

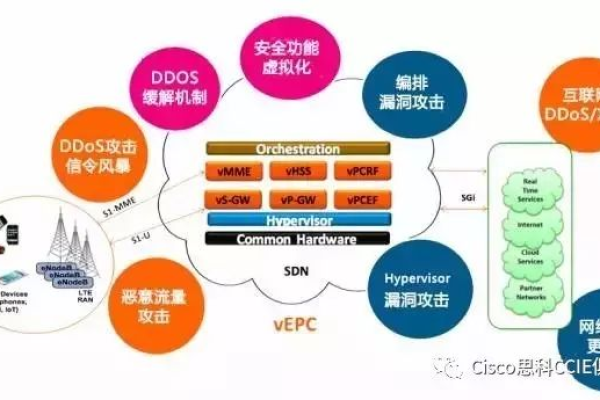

一、DDoS攻击的类型

1、容量耗尽攻击:这种攻击主要利用僵尸网络和放大技术,通过向终端资源注入大量流量来阻止对终端资源的访问,最常见的类型包括UDP洪水攻击和ICMP洪水攻击。

2、协议攻击:协议攻击针对的是协议工作方式的破绽,最常见的协议攻击类型有SYN洪水攻击和死亡之Ping。

3、应用程序攻击:这类攻击利用协议栈中的破绽,针对特定的应用程序而不是整个服务器,常见的应用程序攻击有HTTP洪水攻击和Slowloris攻击。

4、0 day破绽DDoS攻击:这些攻击利用尚未修补的未知软件破绽或使用不常见的攻击媒介,因此更加难以检测和防御,早在2016年,攻击者利用轻型目录访问协议(LDAP)发起了放大系数高达55的攻击。

二、DDoS攻击的检测方法

虽然不可能完全阻止DDoS攻击的发生,但有一些有效的做法可以帮助你检测和停止正在进行的DDoS攻击。

1、异常检测:统计模型和机器学习算法(例如神经网络,决策树和近邻算法)可用于分析网络流量并将流量模式分类为正常或DDoS攻击,还可以搜索其他网络性能因素中的异常,例如设备CPU利用率或带宽使用情况。

2、基于知识的方法:使用诸如特征码分析、状态转换分析、专家系统、描述脚本和自组织映射等方法,你可以通过将流量与已知攻击的特定模式进行比较来检测DDoS。

3、ACL和防火墙规则:除了入口/出口流量过滤之外,访问控制列表(ACL)和防火墙规则可用于增强流量可见性,特别是,你可以分析ACL日志,以了解通过网络运行的流量类型,你还可以根据特定的规则、签名和模式配置web应用程序防火墙来阻止可疑的传入流量。

4、载入防御和检测系统警报:载入防御系统(IPS)和载入检测系统(IDS)提供了额外的流量可见性,尽管误报率很高,但是IPS和IDS警报可以作为异常和潜在反面流量的早期指示。

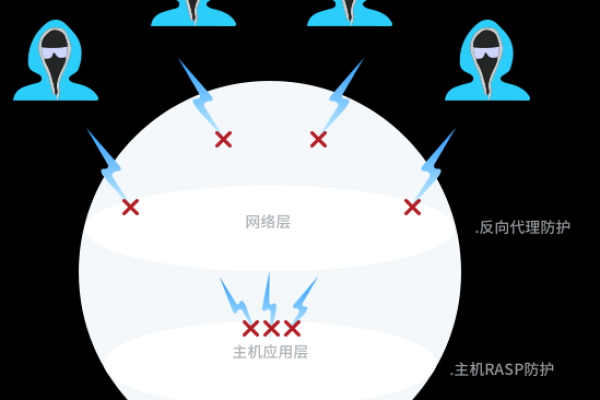

三、DDoS攻击的防御措施

面对DDoS攻击的威胁,我们需要采取一系列的防护措施来保障网络安全,以下是一些常用的防御措施:

1、增加带宽:增加网络带宽可以在一定程度上抵御流量耗尽型攻击,但成本较高。

2、使用CDN分发网络(CDN)可以将流量分散到多个节点上,减轻单个服务器的负担。

3、流量监控和过滤:部署防火墙和载入检测/防御系统(IDS/IPS)来识别和过滤反面流量,使用专业的DDoS防护服务,如Cloudflare、Akamai等,它们可以通过全球的节点过滤反面流量。

4、黑洞路由:当检测到攻击时,可以将反面流量引导到黑洞路由,使其丢弃,但正常用户流量也会受到影响。

5、速率限制:配置服务器和应用的速率限制,防止单个IP地址发送过多请求。

6、弹性计算:利用云服务的弹性扩展能力,快速增加计算资源应对突发流量。

7、实际案例:GitHub在2018年遭受了一次史无前例的DDoS攻击,使用了Memcached放大攻击,攻击者利用开放的Memcached服务器将小量请求放大至数百倍,最终导致巨大的攻击流量,GitHub使用了Akamai的Prolexic DDoS防护服务成功抵御了这次攻击。

四、问答FAQs

问:什么是DDoS攻击?

答:DDoS攻击全称为Distributed Denial of Service attack,即分布式拒绝服务攻击,它是指利用多台主机或设备对目标服务器发起大量的请求或流量,以使服务器过载或宕机,无法处理正常的网络流量并导致服务不可用,这些请求通常是反面的、占用大量带宽的和重复的,导致服务器瞬间过载,无法响应真正的客户端请求。

问:如何编写有效的防护DDoS攻击的解决方案?

答:无论你是想创建自己的有效防护DDoS攻击的解决方案,还是要为Web应用程序寻找商业化的DDoS攻击防护系统,都要牢记以下一些基本系统要求:混合DDoS检测方法、防御3–4级和6–7级攻击、有效的流量过滤、SIEM集成,如果满足这些要求对你来说太难了,那么考虑向专家寻求帮助,你需要一支经验丰富的开发团队,他们对网络安全、云服务和web应用程序有深入的了解,才能构建高质量的DDoS防御解决方案,像这样的团队很难在内部组织起来,但你可以随时寻求第三方团队的帮助。

五、小编有话说

DDoS攻击是一种常见且危害巨大的网络攻击方式,要有效防御DDoS攻击,需要综合运用多种技术和策略,包括增加带宽、使用CDN、流量监控和过滤、速率限制以及弹性计算等,建立完善的监控体系,及时发现和应对DDoS攻击事件也是非常重要的,希望本文能够帮助大家更好地理解和应对DDoS攻击,保障网络安全。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/396463.html