什么是逆向CDN手法?

- 行业动态

- 2025-01-16

- 2

逆向CDN手法是指通过各种技术手段绕过内容分发网络(CDN),直接获取源站的真实IP地址,这一过程对于安全测试和渗透测试非常重要,因为CDN的存在会隐藏源站的IP地址,从而增加攻击难度,以下将详细探讨几种常见的逆向CDN手法:

1、SMTP发送邮件泄露源站IP:

大部分公用SMTP服务在发信时会在邮件头带上发件者的IP地址,导致CDN失去对攻击者的防护意义。

通过注册账号或找回密码等方式,可以触发网站发送邮件,查看邮件原文即可获得源站IP。

2、子域名与目标域名在同一服务器但未做CDN:

如果站长只对主要业务域名部署了CDN,而子域名没有部署,可以通过获取子域名列表,逐个匹配子域名的IP与目标域名,直到访问成功。

使用工具如layer子域名爆破程序,可以高效地实现这一过程。

3、泄露IP的程序:

扫描目标web目录,获取包含服务器真实IP的phpinfo探针类文件。

删除敏感文件是防止此类泄露的有效方法。

4、域名历史解析IP:

通过查询域名的历史解析记录,可以找到源站的IP地址。

这种方法受限于解析变更的频率和域名收录量。

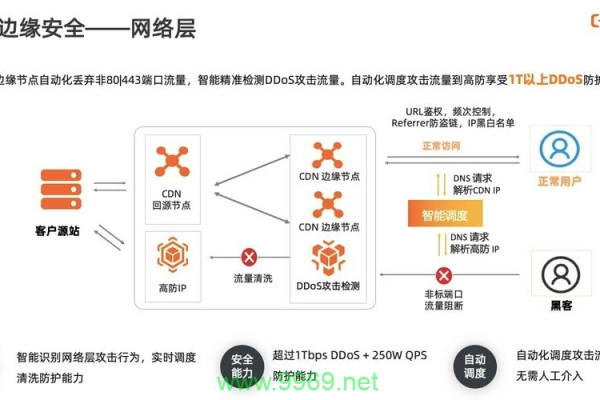

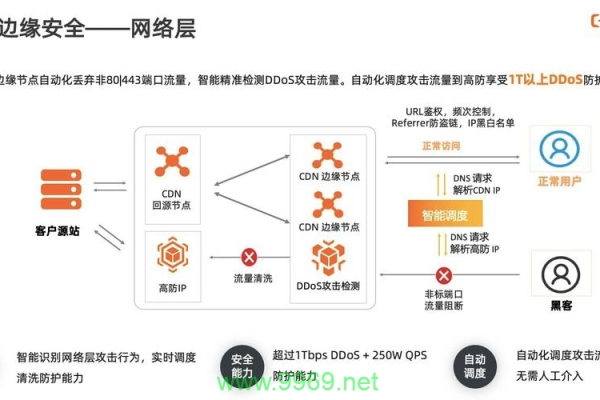

5、DDOS攻击:

当免费CDN受到超过其防御能力的攻击时,可能会将域名回源。

这种方法的可行性较低,且存在法律风险。

6、SSRF(服务器端请求伪造):

利用SSRF破绽,可以让服务器访问指定的资源,从而获取真实IP地址。

针对Discuz等存在SSRF破绽的网站,这种方法的准确度非常高。

7、全球IP扫描匹配web内容:

在以上方法都无效的情况下,可以使用zmap等工具扫描整个亚洲的IP地址,匹配到源站的IP。

这种方法耗时较长,但适用于任何情况。

以下是两个相关问答FAQs:

Q1: 如何通过SMTP发送邮件来获取源站IP?

A1: 通过注册账号或找回密码等方式,触发网站发送邮件,查看邮件原文中的邮件头信息,通常会显示发件者的IP地址,这个IP即为源站的真实IP。

Q2: 如果目标网站的子域名没有做CDN,如何获取源站IP?

A2: 获取一份子域名列表,逐个对这些子域名进行IP匹配,直到找到与目标域名相匹配的IP地址,使用工具如layer子域名爆破程序可以高效地完成这一过程。

逆向CDN手法多种多样,每种方法都有其适用的场景和局限性,在进行渗透测试时,选择合适的方法能够有效提高成功率,这些技术也可能被反面使用,因此在实际应用中需要谨慎对待,确保合法合规。