服务器发RST

- 行业动态

- 2025-04-08

- 2

服务器发RST的详细说明

一、什么是RST(Reset)

在计算机网络中,RST是一种TCP标志位,用于重置一个连接,当一方发送带有RST标志的数据包时,它表示该方希望立即终止与另一方的连接,并且不需要等待正常的四次挥手过程,这通常发生在以下情况:

1、接收到的数据包不是期望的数据包。

2、连接出现异常,需要立即终止。

3、应用程序主动请求关闭连接。

二、服务器发RST的原因

服务器发送RST的情况相对较少,但仍然可能发生,以下是一些常见的原因:

(一)客户端异常

1、客户端崩溃或突然断开

当客户端程序崩溃或由于网络故障突然断开连接时,服务器可能会收到未完成的数据包或者没有收到预期的确认,在这种情况下,服务器可能会发送RST来重置连接。

| 原因 | 描述 |

| 客户端崩溃 | 客户端程序异常终止,无法继续与服务器通信 |

| 突然断开 | 网络故障导致客户端与服务器之间的连接中断 |

2、客户端发送错误的数据包

如果客户端发送的数据包格式错误、序列号错误或其他不符合协议规范的数据包,服务器可能会认为连接已经不可用,从而发送RST来重置连接。

| 错误类型 | 描述 |

| 格式错误 | 数据包的结构不符合TCP/IP协议的规定 |

| 序列号错误 | 数据包的序列号与预期不符,导致服务器无法正确组装数据 |

(二)服务器端问题

1、服务器资源不足

当服务器负载过高,内存、CPU等资源耗尽时,可能无法正常处理客户端的请求,为了保护自身,服务器可能会发送RST来拒绝新的连接或重置现有的连接。

| 资源类型 | 问题表现 |

| 内存不足 | 无法为新的连接分配足够的内存空间 |

| CPU过载 | 服务器忙于处理其他任务,无法及时响应客户端请求 |

2、服务器应用程序错误

服务器上的应用程序可能存在破绽或错误,导致无法正确处理客户端的请求,在这种情况下,服务器可能会发送RST来终止连接。

| 错误类型 | 描述 |

| 程序破绽 | 应用程序存在安全破绽,可能导致服务器异常行为 |

| 逻辑错误 | 应用程序的业务逻辑错误,无法正确处理客户端请求 |

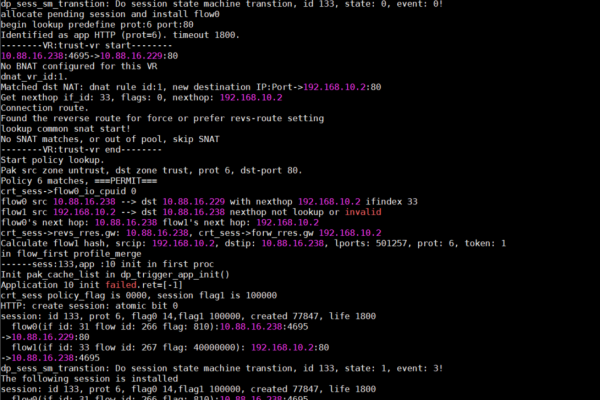

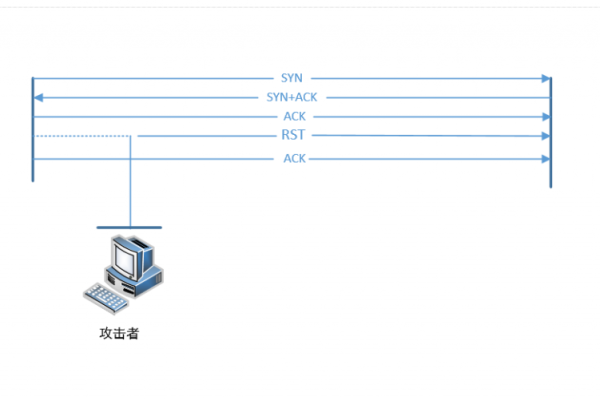

(三)网络攻击

1、拒绝服务攻击(DoS)

攻击者通过向服务器发送大量的请求,使服务器资源耗尽,无法正常服务合法用户,为了防止攻击进一步扩大,服务器可能会发送RST来重置部分连接。

| 攻击方式 | 描述 |

| 流量攻击 | 攻击者发送大量的无效请求,占用服务器带宽和资源 |

| 连接攻击 | 攻击者建立大量连接但不释放,耗尽服务器的连接数 |

2、反面扫描

攻击者对服务器进行端口扫描或其他类型的扫描,试图发现服务器的破绽,服务器可能会检测到这些异常行为,并发送RST来阻止扫描。

| 扫描类型 | 描述 |

| 端口扫描 | 攻击者尝试连接服务器的各个端口,寻找开放的端口 |

| 破绽扫描 | 攻击者利用工具对服务器进行扫描,寻找已知破绽 |

三、服务器发RST的影响

1、对客户端的影响

客户端会收到服务器发送的RST数据包,此时客户端将知道连接已经被重置,如果客户端正在发送数据,数据可能会丢失,客户端应用程序需要根据具体情况进行处理,例如重新连接或提示用户操作失败。

2、对服务器的影响

服务器发送RST后,会释放与该客户端相关的资源,包括内存、文件描述符等,这可以减轻服务器的负担,但如果频繁发送RST,可能会影响服务器的性能和稳定性。

四、相关问题与解答

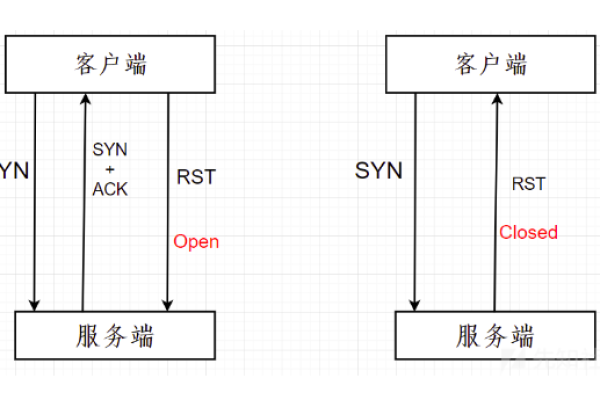

(一)问题一:如何区分正常的四次挥手和服务器发送RST?

解答:正常的四次挥手是一个有序的过程,双方按照特定的顺序发送和接收数据包,最终平稳地关闭连接,而服务器发送RST是一种强制终止连接的方式,通常是由于异常情况导致的,从数据包的标志位来看,四次挥手中的最后一个数据包是FIN标志,而RST数据包是RST标志,正常的四次挥手过程中,双方会有交互和确认,而RST通常是单方面的操作。

(二)问题二:如果服务器频繁发送RST,应该如何排查问题?

解答:可以从以下几个方面排查问题:

1、检查服务器资源使用情况,如CPU、内存、磁盘I/O等,看是否存在资源不足的情况。

2、分析服务器应用程序的日志,查找是否有错误或异常信息。

3、检查网络流量,看是否存在异常的流量或攻击行为,可以使用防火墙、载入检测系统等工具来辅助分析。

4、检查服务器的网络配置和防火墙设置,确保没有误配置导致连接异常。