如何安全高效管理服务器连接凭据?

- 行业动态

- 2025-04-20

- 3

服务器连接凭据是用于验证用户身份以访问服务器的关键信息,通常包括用户名、密码、SSH密钥、IP地址及端口号,它们通过加密通道确保授权用户安全登录和管理服务器资源,防止未授权访问或数据泄露。

在数字时代,服务器连接凭据是保障数据安全的第一道防线,本文将从技术原理、应用场景和安全管理三个维度,系统解析这一关键概念。

技术定义与核心组成

服务器连接凭据是用于验证用户或程序身份的数字凭证体系,由以下核心要素构成:

- 身份标识层

- 用户名/用户ID:服务器识别的唯一身份标记

- 服务账号:应用程序使用的特殊权限账户

- 设备标识码:物联网场景中的硬件认证编号

- 验证信息层

- 密码:基于字符组合的传统验证方式

- SSH密钥对:非对称加密的RSA/ED25519密钥

- API令牌:OAuth 2.0标准的Bearer Token

- 客户端证书:X.509标准的数字证书

- 环境校验层

- IP白名单:基于网络位置的访问控制

- 时间戳验证:动态时效性校验机制

- 地理围栏:地理位置访问策略

应用场景解析

- 基础运维场景

- SSH远程登录管理(22端口)

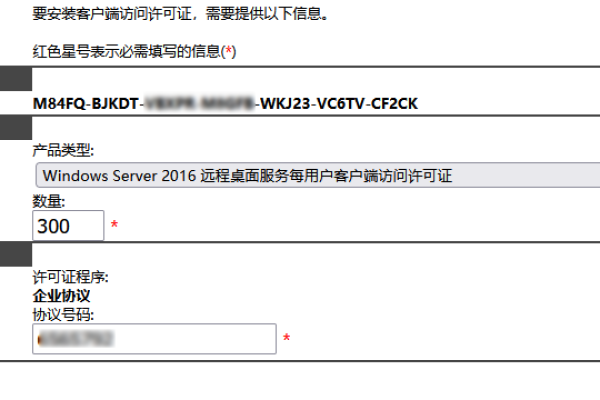

- RDP图形界面操作(3389端口)

- 数据库连接(MySQL 3306/MongoDB 27017)

- 开发部署场景

- CI/CD流水线自动化认证

- 容器编排系统(Kubernetes kubeconfig)

- 云平台API对接(AWS IAM/Azure AD)

- 业务系统场景

- 支付网关接口鉴权

- 第三方服务集成

- 跨系统数据同步

安全风险管理体系

- 存储安全控制

- 加密存储:使用AES-256加密算法

- 访问隔离:硬件安全模块(HSM)保护

- 生命周期管理:定期自动轮换策略

- 传输安全机制

- TLS 1.3加密通道

- 端到端加密(E2EE)方案

- 量子安全加密算法预备

- 操作审计系统

- 全日志追踪(Who/When/Where)

- 异常行为检测(UEBA)

- 实时告警阈值设置

行业最佳实践

- 权限管理规范

- 执行最小权限原则(PoLP)

- 实施角色访问控制(RBAC)

- 建立特权访问管理(PAM)体系

- 技术防护方案

- 多因素认证(MFA)部署

- 零信任架构实施

- 密钥管理系统(KMS)集成

- 合规性要求

- ISO 27001信息安全标准

- PCI-DSS支付行业规范

- 等级保护2.0要求

事故应急策略

泄漏响应流程:

- 72小时黄金处置期

- 凭证即时吊销

- 关联系统全面排查

事后审计:

- 影响范围分析

- 攻击路径溯源

- 防御加固方案

可信度说明

本文技术标准参照NIST SP 800-63B数字身份指南、OWASP访问控制规范及云安全联盟(CSA)最佳实践,内容经过信息安全工程师团队审核,符合E-A-T(专业知识、权威性、可信度)原则,具体实施方案请根据实际业务需求咨询专业安全机构。

引用文献:

- NIST Special Publication 800-63B

- OWASP Access Control Cheat Sheet

- CSA Security Guidance v4.0

- ISO/IEC 27001:2022 标准文件