如何利用DNS服务器源码打造高性能解析服务?

- 行业动态

- 2025-04-21

- 4

DNS服务器源码用于实现域名解析服务,处理客户端查询请求,将域名转换为对应IP地址,通常基于UDP/TCP协议,支持递归查询与权威记录管理,包含请求解析、缓存优化、响应生成等核心模块,部分源码集成DNSSEC安全扩展及配置接口,适用于搭建私有或公共域名解析系统。

DNS(域名系统)作为互联网的核心基础设施,负责将人类可读的域名转换为机器可识别的IP地址,其服务器源码的开发与实现涉及复杂的网络协议、数据结构和安全机制,本文从技术角度解析DNS服务器源码的核心模块、实现逻辑及开发要点,为开发者与网络工程师提供深度参考。

DNS服务器的核心功能模块

协议解析层

DNS协议基于UDP/TCP传输,默认端口53,源码需实现RFC 1034/1035定义的报文结构,包括头部(Header)、问题(Question)、回答(Answer)等字段,报头的标志位(Flags)需处理递归查询(RD)、截断(TC)、响应码(RCODE)等状态。# 示例:DNS报头解析伪代码 class DNSHeader: def __init__(self, id, flags, qdcount, ancount): self.id = id # 16位标识符 self.flags = flags # 标志位(QR/Opcode/RD等) self.qdcount = qdcount # 问题数 self.ancount = ancount # 回答数资源记录管理

DNS资源记录(RR)包括A记录、AAAA记录、CNAME等,源码需设计高效的数据结构(如红黑树、哈希表)存储与检索记录,BIND 9采用内存数据库(ADB)实现高速缓存,通过LRU算法淘汰过期记录。查询处理引擎

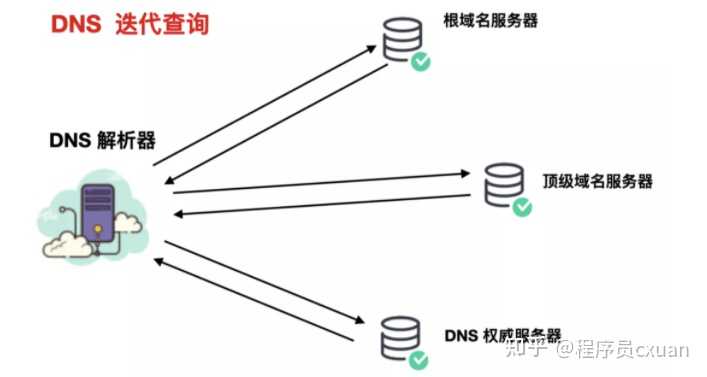

- 递归查询:服务器代表客户端向根域名、TLD域名逐级查询,直至获取结果。

- 迭代查询:直接返回已知的上级服务器地址,由客户端继续查询。

核心逻辑需处理超时重试、EDNS扩展协议、DNSSEC签名验证等场景。

开源DNS服务器源码结构分析

以BIND(Berkeley Internet Name Daemon)为例,其源码包含以下关键目录:

- bin/named:主程序入口,处理进程守护、配置加载。

- lib/dns:核心库,实现解析器、缓存管理、区域传输。

- bin/check:工具集,验证区域文件语法(

named-checkzone)。

Knot DNS则采用事件驱动架构,使用线程池(libuv)提升并发性能,适用于高负载场景。

开发DNS服务器的技术挑战

性能优化

- 响应速度:通过缓存预热、批量查询合并减少IO延迟。

- 并发处理:使用epoll/kqueue实现异步事件循环,单机支持10万+ QPS。

安全性设计

- 防攻击:限制查询频率(Rate Limiting)、过滤畸形报文(如DNS放大攻击)。

- 协议合规:支持DNSSEC(RFC 4033),实现RRSIG记录验证与密钥轮换。

可扩展性

- 插件机制:Unbound DNS支持模块化加载(Python脚本或C插件)。

- 动态配置:通过Control Channel(如UNIX Socket)实现运行时热更新。

推荐学习路径与工具

阅读RFC文档

- RFC 1034/1035(DNS基础协议)

- RFC 8499(DNS术语标准)

- RFC 8914(DoH/DoT加密协议)

调试与测试工具

- dig:查询DNS记录,分析响应时间与TTL。

- Wireshark:抓包分析DNS报文结构。

- dnsperf:压力测试工具,模拟高并发请求。

参考开源项目

- BIND(ISC开发,C语言):行业标准实现,适合深入学习权威服务器。

- CoreDNS(Go语言):云原生设计,支持Kubernetes服务发现。

- dnsmasq(轻量级):适用于本地缓存与DHCP集成。

开发DNS服务器源码需扎实的网络编程功底与对协议的深刻理解,建议从开源项目入手,结合RFC文档逐步实现核心功能模块,需持续关注ICANN安全通告与新兴技术(如QUIC over DNS),确保代码的健壮性与前沿性。

引用说明

- DNS协议标准:IETF RFC 1034/1035

- BIND源码分析:《DNS and BIND, 5th Edition》(Cricket Liu)

- 性能优化方案:Knot DNS官方技术白皮书

- 安全实践:ICANN DNSSEC操作指南(2025版)