光纤网络安全

- 行业动态

- 2025-04-22

- 2

光纤网络安全需保障物理线路防破坏、防窃听,采用光信号加密及OTDR监测技术,结合设备认证与访问控制,部署载入检测系统,定期维护光缆完整性,确保数据传输机密性与可靠性

光纤网络安全核心要点

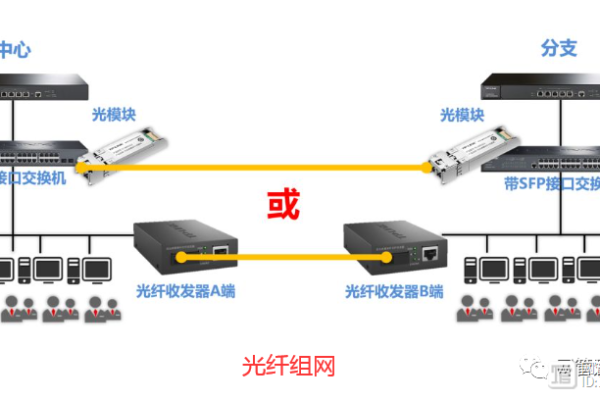

光纤网络因其高速率、大容量和抗电磁干扰特性被广泛应用,但其物理特性与传输机制也引入了特殊安全风险,以下是关键安全维度与防护策略:

物理层安全风险

| 风险类型 | 描述 | 防护措施 |

|---|---|---|

| 物理破坏 | 光缆暴露在外易遭人为剪断、挖掘损伤或动物啃咬,导致通信中断。 | 埋设防护套管、部署光缆报警系统、选择隐蔽路由、定期巡检。 |

| 非规接入 | 通过窃听分光器或熔接非规分支光纤,窃取传输数据。 | 使用带锁光交箱、部署光纤扰动传感器、采用双向认证协议。 |

| 侧信道攻击 | 通过分析光纤弯曲损耗、振动信号等物理参数推断传输数据特征。 | 加装防改动护套、引入噪声信号、限制物理路径访问权限。 |

传输层安全挑战

光信号窃听

- 风险:高功率激光器可远距离接收光纤泄漏的光信号(如弯曲损耗),还原数据。

- 防护:采用无源光器件屏蔽、降低光纤弯曲半径、启用光信号扰动技术(如相位调制)。

OTDR(光时域反射)攻击

- 原理:通过向光纤发送脉冲并分析反射信号,绘制光缆拓扑结构。

- 防御:部署OTDR欺骗设备、限制光纤末端反射率、启用拓扑混淆技术。

非线性效应攻击

- 风险:利用光纤中的受激布里渊散射(SBS)等效应,注入特定波长干扰正常通信。

- 对策:部署动态光功率监测、启用波长隔离技术、限制放大器增益范围。

设备与协议安全

| 薄弱环节 | 典型威胁 | 加固方案 |

|---|---|---|

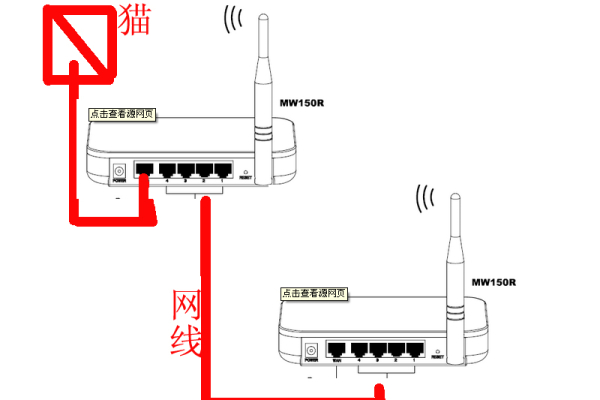

| 光终端设备 | 破解载入光猫、OLT等设备植入反面程序。 | 禁用默认账号、部署硬件级可信启动、限制物理访问。 |

| 波分复用(WDM) | 通过信道间串扰或波长伪造劫持特定光路。 | 启用波长加密、绑定信道与MAC地址、实施动态调谐。 |

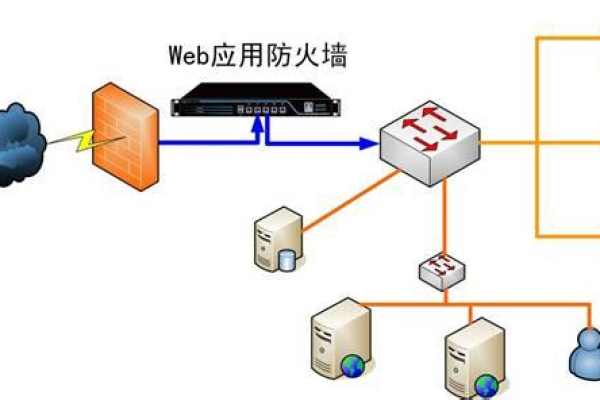

| 控制平面协议 | 攻击DCN(动态控制网络)协议改动路由配置。 | 采用SDN安全控制器、部署协议签名与加密。 |

数据加密与隐私保护

光学加密技术

- 方案:利用光子晶体、混沌激光等物理层加密,使光信号本身不可解读。

- 优势:无需依赖电子计算资源,抗量子计算破解。

量子密钥分发(QKD)

- 原理:通过量子态传输生成一次性密钥,结合经典加密(如AES)保护数据。

- 局限:需专用光纤、成本高,目前多用于高安全场景(如政务专网)。

典型攻击与防御案例

| 攻击场景 | 技术细节 | 防御工具/策略 |

|---|---|---|

| 光纤熔接中间人攻击 | 伪造光纤段接入链路,复制双向数据。 | 光纤指纹认证、光路完整性校验(如OTDR扫描比对)。 |

| 光功率分析攻击 | 通过监测光功率波动推断数据编码特征。 | 动态光功率均衡、引入伪随机噪声。 |

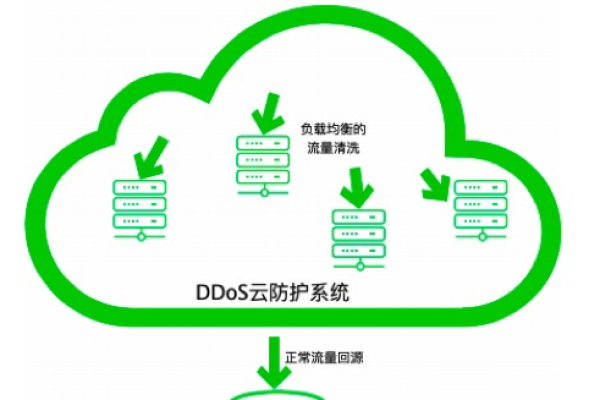

| 分布式光纤干扰(DDoS) | 多节点同时注入高功率光信号导致链路饱和。 | 光功率阈值过滤、流量清洗设备。 |

相关问题与解答

问题1:光纤熔接过程中如何防止被植入反面分支?

解答:

- 要求熔接操作全程录像并存档,由双方工程师共同监督;

- 使用光纤Bandpass滤波器检测非规波长分支;

- 部署光纤拓扑变化监测系统,实时告警非授权熔接事件。

问题2:量子通信能否完全替代传统光纤加密?

解答:

- 量子通信(如QKD)仅提供密钥分发安全性,仍需结合传统加密算法传输数据;

- 当前技术限制:量子信号衰减严重(需中继器)、成本高昂、与现有网络兼容性差;

- 短期内量子技术适用于高价值专线,常规场景仍依赖光学加密与协议加固