ECS云服务器上行流量过高如何快速排查解决?

- 行业动态

- 2025-04-19

- 2

ECS云服务器上行带宽过高通常由异常流量或配置不当导致,如反面攻击、资源滥用或应用设置问题,建议检查流量来源,限制非必要上传任务,优化应用逻辑,调整带宽配置或升级套餐,必要时开启安全防护功能排查风险。

上行流量过高的常见原因

反面攻击或爬虫行为

- DDoS/CC攻击:攻击者通过大量虚假请求占用服务器上行带宽。

- 反面爬虫:高频抓取网站数据(如内容、图片、API接口),导致流量激增。

- 资源盗链:其他网站直接引用服务器上的图片、视频等资源,消耗上行带宽。

应用程序设计缺陷

- 未优化的文件传输逻辑(如重复上传、大文件未分片)。

- 日志文件未压缩或定期清理,占用过多带宽。

- API接口设计不合理(如频繁轮询、返回冗余数据)。

配置或操作失误

- 服务器备份任务未限制带宽,或备份频率过高。

- P2P类服务(如种子下载、直播推流)未设置流量阈值。

- CDN回源配置错误,导致大量请求直接回源服务器。

正常业务流量激增

- 突发用户访问(如促销活动、内容爆款)。

- 实时音视频、在线教育等高带宽业务场景。

排查与解决方案

第一步:定位流量来源

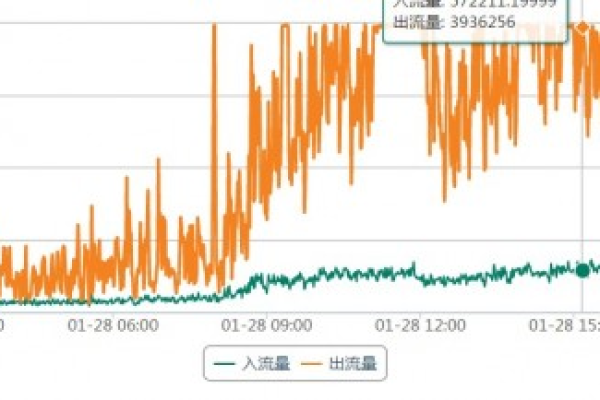

- 使用监控工具

通过云服务商自带的监控平台(如阿里云云监控、酷盾Cloud Studio)查看实时流量数据,分析流量峰值时段及来源IP。 - 日志分析

检查Nginx/Apache访问日志,识别高频访问的URL或异常IP(如单IP每秒数百次请求)。 - 网络抓包

通过tcpdump或Wireshark抓包,分析流量类型(如HTTP、UDP)及目标端口。

第二步:针对性处理

防御反面流量

- 配置安全组/防火墙:封禁异常IP段,限制单个IP的连接数(例如Nginx中设置

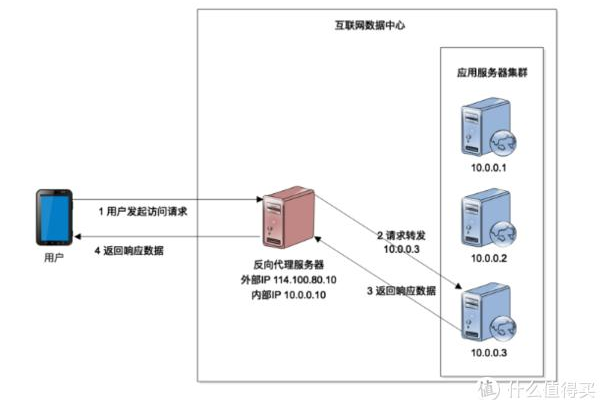

limit_conn)。 - 启用WAF与CDN:通过阿里云DDoS高防、Cloudflare等工具过滤攻击流量,同时利用CDN缓存静态资源。

- 设置防盗链:在Nginx/Apache中通过

Referer校验阻止第三方盗链(示例代码见引用1)。

- 配置安全组/防火墙:封禁异常IP段,限制单个IP的连接数(例如Nginx中设置

优化应用程序

- 压缩与缓存:对文本、图片启用Gzip/Brotli压缩,设置浏览器缓存策略(如

Cache-Control: max-age=86400)。 - API限流:使用令牌桶算法限制接口调用频率(例如通过Redis实现)。

- 异步处理:将大文件上传拆分为分片传输,减少单次请求带宽占用。

- 压缩与缓存:对文本、图片启用Gzip/Brotli压缩,设置浏览器缓存策略(如

调整服务器配置

- 限制备份带宽:在rsync或OSS工具中设置

--bwlimit参数控制备份任务速率。 - 关闭无用服务:检查是否有未授权的P2P软件或冗余进程占用带宽。

- 升级带宽方案:若为正常业务增长,可临时弹性扩容或切换为按流量计费模式。

- 限制备份带宽:在rsync或OSS工具中设置

自动化运维

- 设置告警规则:当上行流量超过阈值时,触发短信/邮件通知(如通过云监控配置)。

- 定期巡检:使用脚本自动化清理日志、临时文件,避免资源堆积。

预防措施

- 定期破绽扫描:使用OpenVAS、Nessus等工具检测服务器安全风险。

- 业务压力测试:通过JMeter模拟高并发场景,提前评估带宽需求。

- 架构优化:将静态资源分离至对象存储(如OSS),动态请求通过负载均衡分发。

ECS上行流量过高可能是多种因素共同作用的结果,需结合监控数据与日志分析精准定位,从安全防护、代码优化到架构调整,需建立系统化的运维机制,通过持续监控与自动化工具,可有效降低带宽成本并保障业务稳定性。

引用说明

- 阿里云《ECS服务器带宽使用率高的解决方案》

- Nginx官方文档《限制连接数与请求速率》

- Cloudflare《如何防御DDoS攻击》

- 酷盾《CDN回源优化指南》