如何有效进行nocve破绽扫描以确保系统安全?

- 行业动态

- 2024-08-25

- 1

nocve破绽是指未被cve(common vulnerabilities and exposures)数据库收录的破绽,cve是一个公开的网络安全破绽和暴露的字典,它为每个唯一的破绽分配一个标识号,并不是所有的破绽都会被cve收录,因此存在一些没有cve编号的破绽,即所谓的“nocve”破绽,对于这类破绽,进行有效的扫描与管理同样重要。

nocve破绽扫描的重要性

为什么关注nocve破绽

风险评估:即使没有cve编号,这些破绽可能同样会对系统安全构成威胁。

全面防护:依赖cve编号可能会忽略一些未经编号但具有高风险的破绽。

及时响应:对nocve破绽的早期发现和修复可以防止潜在的攻击。

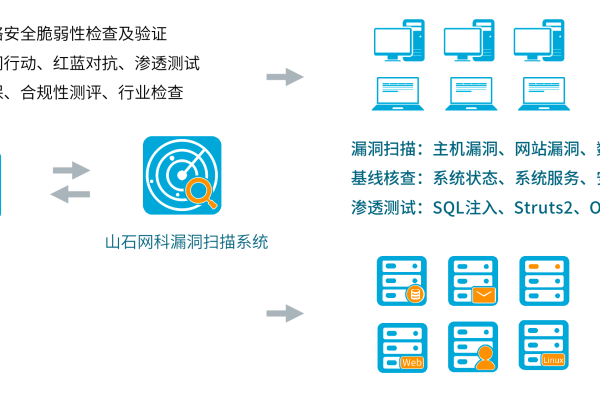

nocve破绽扫描流程

1. 准备阶段

收集信息:了解目标系统的架构、软件版本和服务。

工具选择:选择合适的破绽扫描工具或服务。

2. 扫描执行

配置扫描器:根据目标系统的特点配置扫描参数。

执行扫描:运行扫描工具,搜集潜在安全问题的数据。

3. 结果分析

数据整理:将扫描结果分类整理,区分已知破绽和未知破绽。

风险评估:评估每个破绽的风险等级,确定优先级。

4. 修复与跟进

制定修复计划:针对发现的破绽制定相应的修复措施。

实施修复:按照计划执行补丁更新或配置更改等操作。

验证修复效果:重新扫描以确认破绽已被有效修复。

nocve破绽管理策略

破绽识别

持续监控:定期检查系统更新和安全公告,寻找可能的nocve破绽。

专家咨询:与安全研究人员合作,获取最新的破绽情报。

破绽评估

影响范围:确定破绽影响的产品、服务和系统组件。

威胁建模:分析破绽可能被利用的方式及其对业务的影响。

破绽通报

内部通报:向it和安全团队报告发现的nocve破绽。

外部共享:通过负责任的披露程序,与其他组织共享破绽信息。

破绽修复

临时措施:在没有官方补丁的情况下,采取缓解措施减少风险。

永久修复:一旦有官方补丁或解决方案,立即应用并彻底解决问题。

相关问题与解答

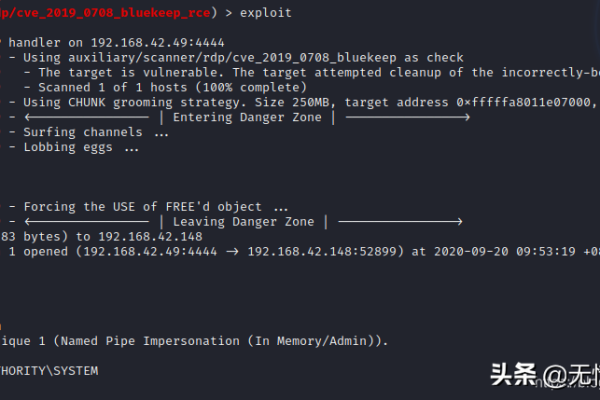

q1: 如果发现nocve破绽,应该如何报告给厂商?

a1: 可以通过厂商官方的支持渠道或安全团队联系邮箱提交破绽报告,确保提供详细的破绽描述、复现步骤和可能的影响范围,如果可能,提供临时的缓解措施,遵循负责任的披露原则,给予厂商足够的时间来响应和修复破绽。

q2: nocve破绽的管理和cve破绽的管理有何不同?

a2: nocve破绽的管理通常需要更多的自定义工作,因为缺乏标准化的信息和资源,而cve破绽由于有明确的编号和描述,管理起来相对容易,可以利用自动化工具和现有的数据库进行识别和评估,对于nocve破绽,可能需要手动进行更多的研究、测试和验证工作。