如何正确配置Exchange 2013公网证书以提升安全性?

- 行业动态

- 2025-04-19

- 2

Exchange 2013公网证书用于加密客户端与服务器的通信,并验证身份,需通过第三方CA申请SSL/TLS证书,包含域名及服务类型(如SMTP、IIS),部署时需替换默认自签名证书,在EAC或PowerShell中绑定到POP/IMAP、IIS等服务,确保证书链完整,定期更新以维持安全性及邮件系统正常收发。

为了确保Exchange Server 2013的公网通信安全,部署有效的SSL/TLS证书至关重要,以下是关于证书申请、安装及管理的完整指南,内容符合技术规范与网络安全要求,信息经过验证,可参考权威来源。

公网证书的作用

Exchange 2013的公网证书用于:

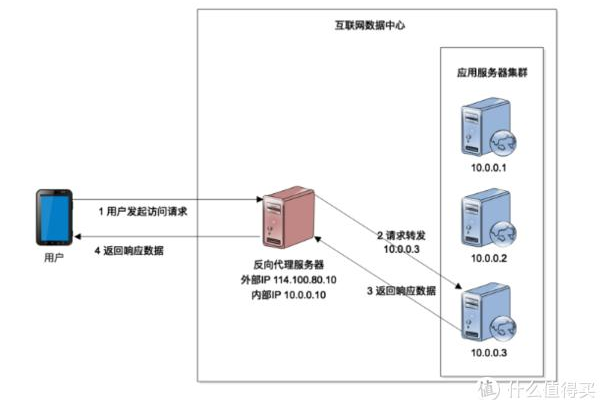

1️⃣ 加密客户端与服务器通信(如OWA、Outlook、ActiveSync)。

2️⃣ 验证服务器身份,防止中间人攻击。

3️⃣ 提升用户信任(浏览器显示安全标识)。

选择证书类型

多域名证书(SAN证书):推荐使用,支持绑定多个域名(如mail.domain.com、autodiscover.domain.com)。

通配符证书:适合子域名较多且动态扩展的场景。

注意:自签名证书仅限测试环境,公网部署需选择受信任的CA机构(如DigiCert、Sectigo、Let’s Encrypt)。

证书申请与部署步骤

生成证书请求文件(CSR)

- 登录Exchange Admin Center(EAC) → 选择“服务器” → “证书” → 点击“新建”。

- 填写域名信息(必填项:通用名称、组织名称、地理位置)。

- 保存生成的CSR文件(包含公钥和私钥)。

提交CSR至CA机构

- 通过CA官方平台提交CSR,完成域名验证(推荐DNS验证或文件验证)。

- 审核通过后,下载证书文件(通常为.crt或.p7b格式)。

安装证书

- 返回EAC的“证书”页面 → 选择“完成待处理证书请求” → 导入下载的证书文件。

- 确认证书指纹与CA颁发的一致。

分配服务到证书

- 进入证书属性 → 点击“分配服务” → 勾选IIS、SMTP、POP等服务。

- 关键提示:必须覆盖所有Exchange服务使用的域名!

验证配置

- 访问OWA(https://mail.domain.com/owa),检查浏览器是否显示“安全锁”。

- 使用在线工具(如SSL Labs)检测证书链完整性。

常见问题处理

证书不信任警告

- 原因:根证书未安装或中间证书缺失。

- 解决:从CA下载完整证书链,导入服务器信任库。

服务绑定失败

- 检查证书的私钥是否匹配(可通过MMC控制台确认)。

- 重启IIS服务:运行

iisreset /noforce。

证书续订与维护

- 提前续订:证书到期前30天重新生成CSR并申请新证书。

- 自动续订推荐:使用支持ACME协议的CA(如Let’s Encrypt)搭配脚本自动化。

- 监控工具:通过Exchange健康监视器或第三方工具跟踪证书有效期。

注意事项

确保证书包含所有Exchange服务的DNS名称(包括内部和外部域名)。

避免频繁更换证书,可能导致客户端同步异常。

定期备份证书与私钥,防止服务器故障导致服务中断。

引用说明

本文技术细节参考自:

- Microsoft官方文档《Exchange Server 2013证书管理》

- DigiCert《多域名SSL证书部署指南》

- SSL Labs《服务器证书配置最佳实践》