dhcp服务器攻击

- 行业动态

- 2025-04-08

- 1

一、攻击原理

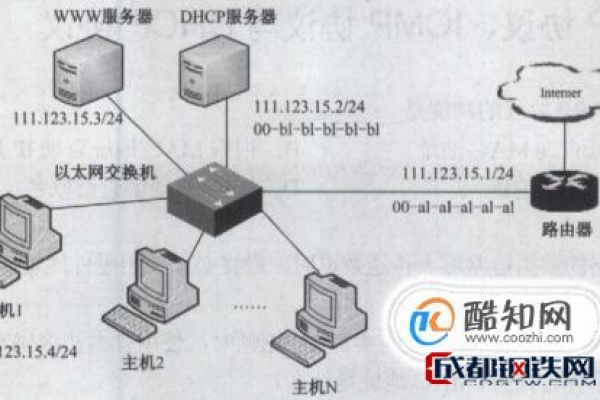

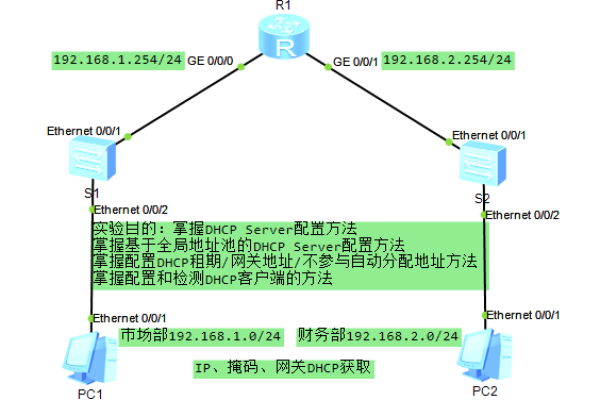

1、IP地址资源耗尽:DHCP服务器的IP地址池是有限的,攻击者通过发送大量的虚假请求来耗尽这些IP地址,当合法的客户端尝试获取IP地址时,由于地址池已满,无法获得分配,从而导致网络服务中断。

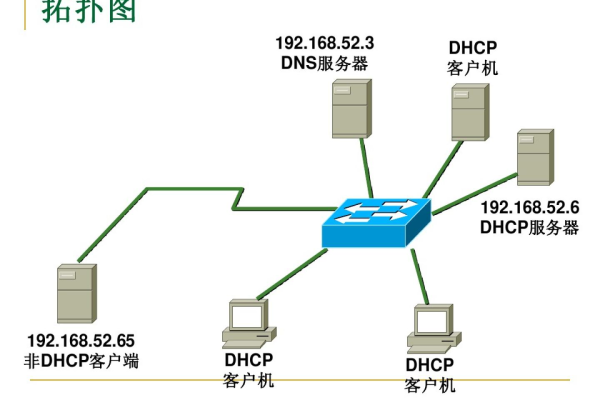

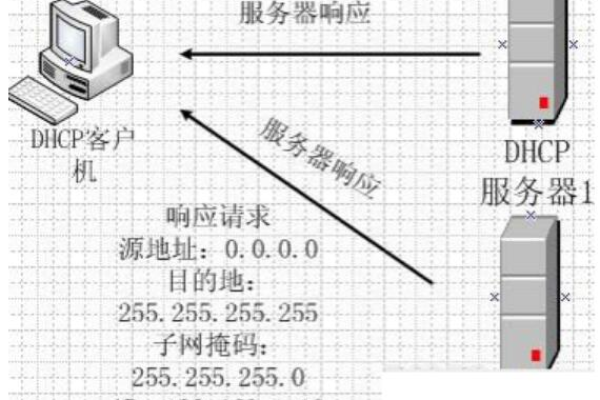

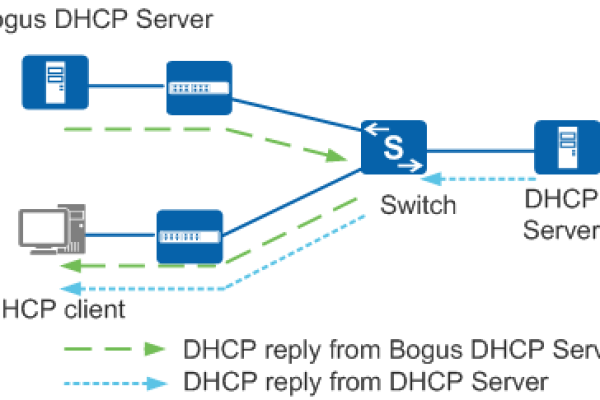

2、中间人攻击:攻击者在网络中架设假冒的DHCP服务器,冒充合法的DHCP服务器为客户端分发IP地址,这样,攻击者就可以控制客户端的网络流量,实现中间人攻击,窃取敏感信息或进行其他反面活动。

二、攻击方式

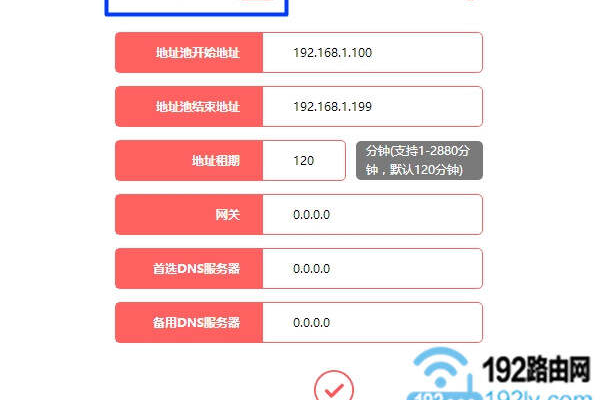

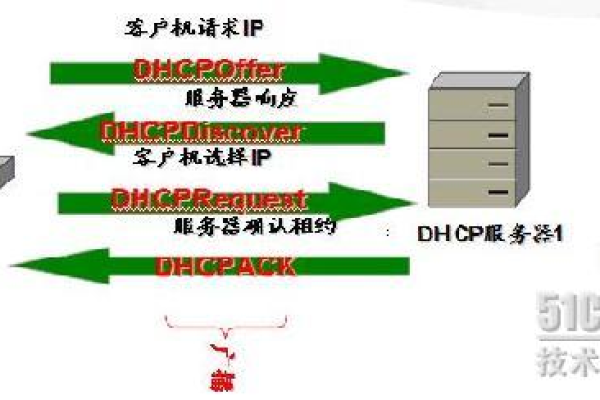

1、伪造DHCP请求:攻击者可以伪造大量的DHCP Discover报文,向DHCP服务器申请IP地址,由于DHCP服务器无法识别这些请求的合法性,会不断分配IP地址,直到地址池耗尽。

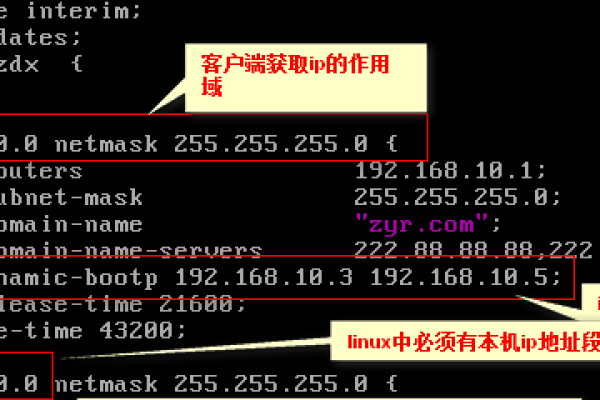

2、修改CHADDR字段:在PC机给DHCP Server发送的DHCP Discover报文中有一个CHADDR字段,该字段是由DHCP客户端填写的,用来表示客户端的硬件地址(MAC地址),攻击者可以不断地改变CHADDR字段的值,来冒充不同的用户申请IP地址,使DHCP Server中IP池枯竭。

3、拒绝服务攻击:攻击者可以利用工具对DHCP服务器进行拒绝服务攻击,通过发送大量的请求或数据包,使服务器忙于处理这些请求,无法正常响应合法用户的请求。

三、攻击影响

1、网络服务中断:合法的客户端无法获得IP地址,导致无法连接到网络,影响正常的网络通信和业务运行。

2、信息安全风险:假冒的DHCP服务器可能会将客户端引导到反面的网站,或者拦截客户端与合法服务器之间的通信,窃取用户的账号密码、个人信息等敏感数据。

3、网络管理混乱:大量的虚假IP地址分配会导致网络地址冲突,增加网络管理的复杂性和难度。

四、防范措施

1、网络接入控制:在交换机上设置端口安全功能,只允许合法的MAC地址通过,或者使用802.1X认证等方式,限制未经授权的设备接入网络。

2、DHCP服务器监控:定期检查DHCP服务器的地址分配情况,及时发现异常的IP地址分配行为,可以使用网络监控工具对DHCP流量进行实时监测,以便快速发现攻击迹象。

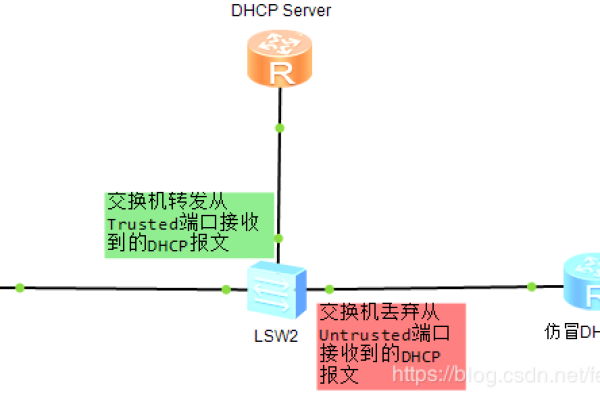

3、启用DHCP Snooping:在网络设备上启用DHCP Snooping功能,对DHCP请求和响应进行过滤和验证,防止假冒的DHCP服务器和客户端之间的通信。

4、加密通信:使用加密技术对DHCP通信进行加密,如使用IPSec等协议,确保数据在传输过程中的安全性和完整性。

5、定期更新和补丁管理:及时更新DHCP服务器的软件版本和操作系统补丁,以修复已知的安全破绽,提高服务器的安全性。

五、相关问答FAQs

1、如何判断是否遭受了DHCP服务器攻击?

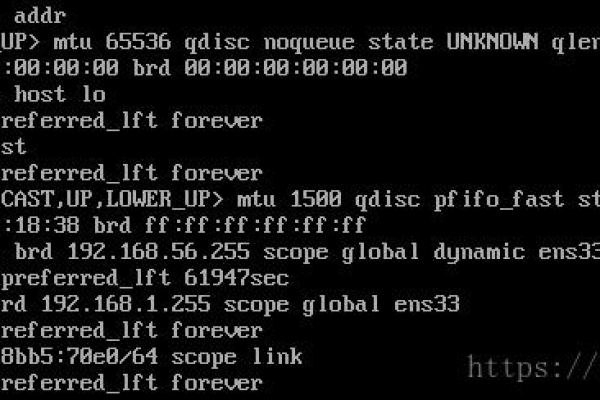

可以通过以下几种方式来判断是否遭受了DHCP服务器攻击:观察网络中是否有大量设备无法获得IP地址或频繁出现IP地址冲突的情况;检查DHCP服务器的日志,查看是否存在异常的IP地址分配记录或大量的请求来自同一MAC地址;使用网络监控工具对DHCP流量进行分析,如果发现有大量的未知来源的DHCP请求或异常的流量模式,可能是遭受了攻击。

2、有哪些常见的工具可用于防范DHCP服务器攻击?

有多种工具可用于防范DHCP服务器攻击,例如支持端口安全设置的交换机、具备DHCP Snooping功能的网络设备、网络监控工具以及加密软件等,这些工具可以帮助加强网络接入控制、过滤和验证DHCP通信、实时监测网络流量以及加密数据传输,从而提高网络的安全性和抵御攻击的能力。