存放数据安全吗

- 行业动态

- 2025-04-10

- 1

数据存放的安全性取决于多种因素,包括存储介质的可靠性、访问控制措施、加密技术以及备份和恢复策略等。采取适当的安全措施可以有效保护数据免受未经授权的访问、丢失或损坏。

数据存放的安全性分析

在当今数字化时代,数据已成为企业、组织乃至个人极为重要的资产,数据的存放安全性一直是备受关注的核心问题,它涉及到多个层面的风险与防护措施。

一、数据存放面临的安全威胁

| 威胁类型 | 描述 | 潜在危害 |

| 硬件故障 | 存储设备的物理损坏,如磁盘损坏、服务器崩溃等。 | 导致数据丢失或无法访问,影响业务连续性,可能造成经济损失和声誉损害。 |

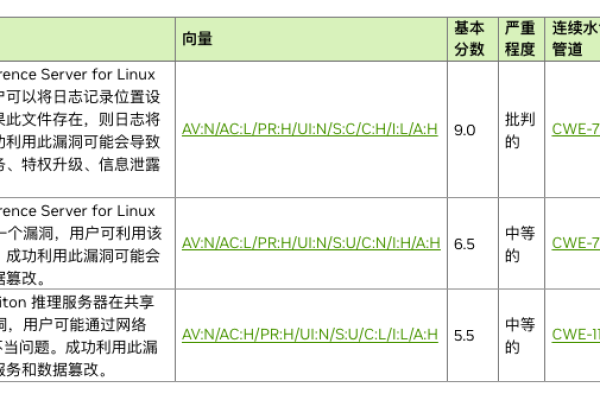

| 软件破绽 | 操作系统、数据库管理系统或存储软件存在的安全破绽。 | 被破解利用,可能导致数据泄露、改动或删除,侵犯用户隐私和商业机密。 |

| 网络攻击 | 包括破解载入、反面软件感染(如干扰、蠕虫、勒索软件)等。 | 窃取敏感信息、破坏数据完整性、加密数据索要赎金,严重干扰正常运营并带来巨大损失。 |

| 人为错误 | 操作人员误操作、权限管理不当等。 | 可能错误删除重要数据、泄露敏感信息给未经授权的人员,引发合规性问题和信任危机。 |

| 自然灾害 | 地震、洪水、火灾、台风等不可抗力因素。 | 摧毁数据中心基础设施,使存储设备遭受破坏,造成大面积数据丢失且恢复困难。 |

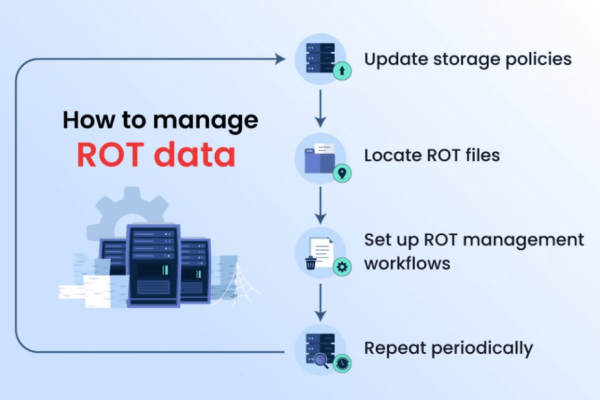

二、保障数据存放安全的措施

| 措施类别 | 具体方法 | 作用 |

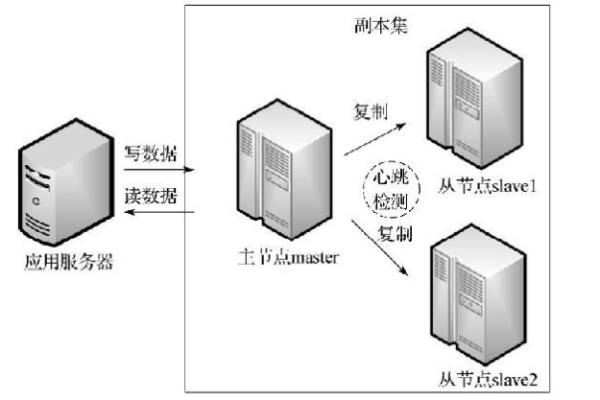

| 冗余备份 | 采用磁带库、外置硬盘、云存储等多种方式进行数据备份,并定期验证备份数据的完整性。 | 在原始数据丢失或损坏时,能够快速恢复数据,确保业务的持续运行,降低因数据丢失带来的损失。 |

| 访问控制 | 实施严格的用户身份认证(如密码、指纹识别、智能卡等),根据用户角色分配最小化权限原则设置访问权限。 | 限制未经授权的用户访问敏感数据,防止数据泄露和非规操作,保护数据的安全性和隐私性。 |

| 加密技术 | 对存储在本地和传输过程中的数据进行加密处理,使用对称加密算法(如 AES)和非对称加密算法(如 RSA)。 | 将数据转换为密文,即使数据被窃取,攻击者也无法轻易解读其中内容,有效保护数据的机密性。 |

| 网络安全防御 | 部署防火墙、载入检测/预防系统(IDS/IPS)、防干扰软件等安全设备和技术,及时更新安全补丁。 | 阻止外部网络攻击,监测和防范内部网络异常活动,减少反面软件载入的风险,维护数据存放环境的网络安全。 |

| 数据中心建设 | 选择地理位置安全、具备良好物理防护设施(如防火、防水、防盗、温湿度控制等)的数据中心。 | 为存储设备提供稳定的运行环境,降低因自然灾害和人为破坏导致的数据丢失风险,保障数据中心的整体安全性。 |

三、不同场景下的数据存放安全考量

| 场景 | 安全重点 | 注意事项 |

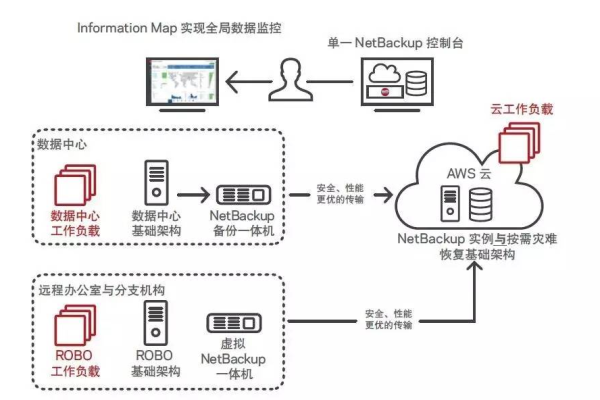

| 企业数据中心 | 数据量大且集中,涉及核心业务数据和商业机密。 | 需建立完善的数据管理制度和安全防护体系,包括备份恢复策略、访问控制机制、安全审计等,同时要考虑高可用性和灾备方案。 |

| 云计算环境 | 数据存储在云端,由第三方服务提供商管理。 | 选择可靠的云服务提供商,签订详细的服务协议,明确数据主权和安全责任;对存储在云中的数据进行加密处理,并定期进行安全评估和审计。 |

| 个人电脑存储 | 存储个人隐私信息,如照片、文档、账号密码等。 | 安装正版杀毒软件和防火墙,定期更新系统和软件补丁;使用强密码并妥善保管,避免在公共场所随意连接无线网络;对重要数据进行本地备份或同步到云端。 |

数据存放的安全性是一个综合性的问题,需要从多个方面采取有效的措施来加以保障,只有充分认识到数据存放面临的各种安全威胁,并积极实施相应的防护策略,才能确保数据的安全性、完整性和可用性,从而为企业和个人的发展提供坚实的支撑。

FAQs

问题 1:如何判断数据存放是否安全?

答:可以从以下几个方面判断,看是否有完善的备份机制,能定期备份数据并在需要时成功恢复,检查访问控制是否严格,只有授权人员可访问特定数据,确认是否采用了加密技术保护数据机密性,还需关注数据中心的安全设施以及网络安全防护情况,例如是否有防火墙、载入检测系统等,并且这些系统是否正常运行且及时更新,对于企业而言,还需审查数据管理制度是否健全,包括数据的分类、存储、使用和销毁等环节都有明确规定并严格执行。

问题 2:如果发生数据泄露事件,应该采取哪些紧急措施?

答:一旦发生数据泄露事件,首先要做的是隔离受影响的系统和数据,防止泄露范围进一步扩大,立即通知相关部门和人员,包括内部的信息安全团队、管理层以及可能涉及的外部合作伙伴和监管机构,开展调查以确定泄露的原因、范围和涉及的数据类型,对泄露的数据进行评估,判断其敏感性和可能造成的影响程度,如果涉及用户信息泄露,要及时向用户通报情况,并提供相应的建议和帮助,如修改密码、警惕诈骗等,还要配合相关部门的调查工作,采取措施加强安全防护,修复导致泄露的安全破绽,避免类似事件再次发生。