存在破绽的网站源码

- 行业动态

- 2025-04-10

- 1

风险、类型与防范策略

在当今数字化时代,网站已成为企业、组织和个人展示形象、提供服务和开展业务的重要平台,随着网络攻击手段的日益复杂和多样化,网站安全问题愈发凸显,其中网站源码存在破绽是导致安全风险的关键因素之一。

一、网站源码破绽带来的风险

1、数据泄露风险

网站源码中的破绽可能被破解利用,从而获取用户的敏感信息,如用户名、密码、身份证号码、银行卡号等,这些数据一旦泄露,将给用户带来巨大的经济损失和隐私侵犯,同时也会使网站的声誉受损,引发用户信任危机。

2、网站被改动风险

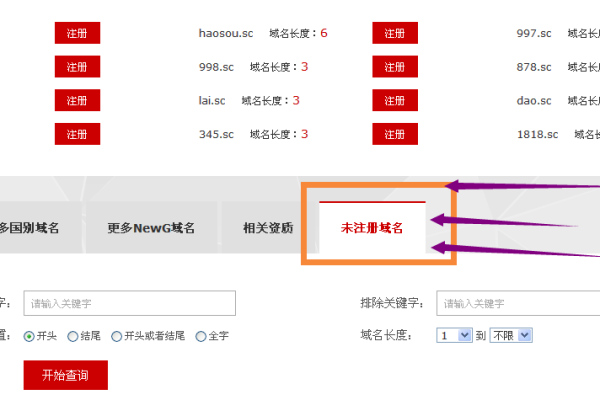

破解通过破绽载入网站后,可以改动网站的页面内容,如插入反面广告、虚假信息或干扰链接等,这不仅会影响用户体验,还可能导致网站被搜索引擎降权,甚至被列入黑名单,严重影响网站的正常运营和流量。

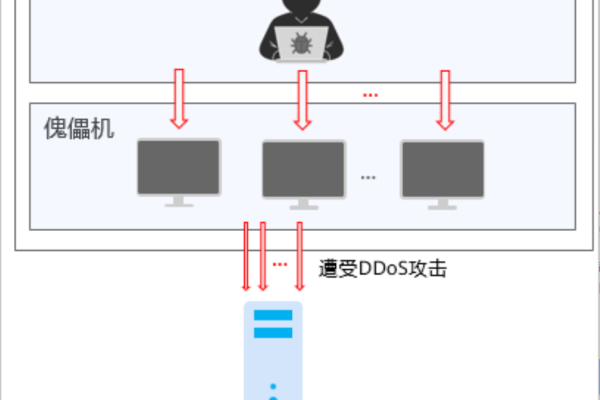

3、服务中断风险

某些严重的破绽可能使网站服务器遭受攻击,导致服务瘫痪,无法正常访问,这对于依赖网站进行业务运营的企业来说,意味着巨大的经济损失,包括交易中断、客户流失等。

二、常见的网站源码破绽类型

| 破绽类型 | 描述 | 举例 |

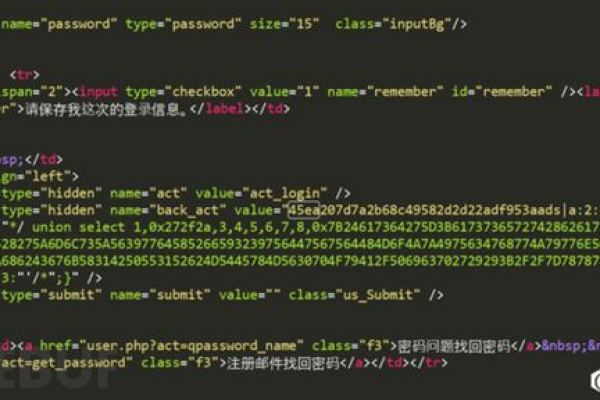

| SQL 注入破绽 | 攻击者通过在输入框、URL 参数等地方输入反面的 SQL 语句,欺骗服务器执行非预期的命令,从而获取对数据库的非规访问权限,可读取、修改或删除数据库中的数据。 | 如在登录页面的用户名或密码输入框中输入特定的 SQL 注入代码,尝试绕过身份验证机制,直接获取管理员权限。 |

| 跨站脚本(XSS)破绽 | 允许攻击者在网站上注入反面脚本代码,当其他用户访问该页面时,浏览器会执行这些反面脚本,窃取用户信息、改动页面内容或重定向用户到反面网站。 | 攻击者在一个论坛的帖子回复中插入一段包含反面 JavaScript 代码的链接,当其他用户点击查看帖子并加载该链接时,浏览器就会执行反面脚本,可能会窃取用户的登录凭证并发送给攻击者。 |

| 文件上传破绽 | 网站如果对用户上传的文件类型和内容过滤不严格,攻击者可能上传可执行的反面文件,如 PHP 脚本、ASP 脚本等,然后在服务器上执行这些文件,获取服务器控制权或进一步攻击内网。 | 比如一个图片上传功能的网站,没有对上传文件的扩展名进行严格限制,攻击者上传一个伪装成图片格式的 PHP 载入文件,服务器将其解析为可执行文件并运行,从而导致服务器被载入。 |

| 命令注入破绽 | 攻击者通过在输入框或其他交互点输入反面的命令指令,使得服务器在执行程序时误将这些指令作为合法命令执行,从而控制服务器的操作或获取敏感信息。 | 在某些基于 Linux 系统的服务器上运行的网站,如果存在命令注入破绽,攻击者可能在 URL 参数中输入特定的命令字符串,试图获取服务器的系统信息或执行提权操作。 |

三、网站源码破绽产生的原因

1、开发人员安全意识不足

部分开发人员在编写代码时,过于注重功能的实现,而忽视了安全性问题,没有对用户输入进行充分的验证和过滤,从而给破绽的产生埋下隐患。

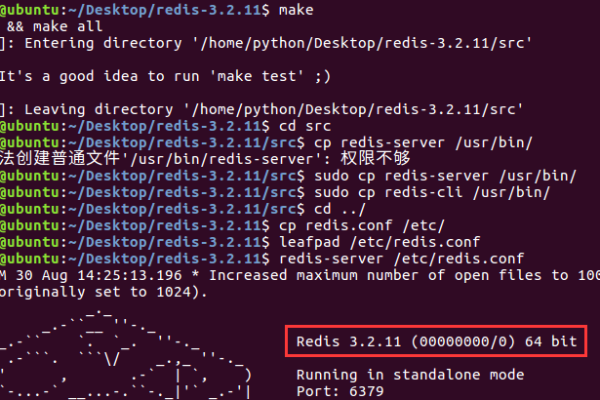

2、代码复用和开源组件的使用不当

为了加快开发速度,许多开发人员会使用开源代码库和第三方组件,如果对这些组件的安全性没有进行充分评估和测试,或者使用了存在已知破绽的版本,就很容易将破绽引入到自己的网站中。

3、缺乏安全测试和审计

在网站上线之前,如果没有进行全面的安全测试和代码审计,就很难发现潜在的破绽,一些小型开发团队或项目可能由于时间、成本等因素的限制,跳过了这一重要环节,使得网站带着破绽投入运行。

四、防范网站源码破绽的措施

1、加强开发人员安全培训

定期组织开发人员参加网络安全培训课程,提高他们的安全意识和编程规范,使其了解常见的安全破绽及其防范方法,在编写代码过程中养成良好的安全习惯,如对用户输入进行严格的验证和过滤、避免使用硬编码的敏感信息等。

2、采用安全的编程框架和工具

选择成熟、稳定且具有良好安全口碑的编程框架和开发工具,这些框架和工具通常会内置一些安全防护机制,能够有效减少破绽的产生,及时关注并更新框架和工具的版本,以修复已知的安全破绽。

3、进行安全测试和代码审计

在网站开发过程中,要进行多轮的安全测试,包括单元测试、集成测试、渗透测试等,从不同角度发现潜在的安全问题,定期对网站源码进行代码审计,由专业的安全人员对代码进行检查和分析,查找可能存在的破绽和安全隐患,并提出整改建议。

4、及时更新和维护网站

关注操作系统、服务器软件、数据库以及相关开源组件的安全公告和更新信息,及时安装安全补丁,修复已知的破绽,建立完善的应急响应机制,一旦发现网站存在安全破绽或遭受攻击,能够迅速采取措施进行处理,降低损失。

网站源码破绽是网站安全面临的重要威胁之一,必须引起高度重视,通过加强开发人员安全意识培训、采用安全的编程框架和工具、进行严格的安全测试和代码审计以及及时更新维护网站等措施,可以有效降低网站源码破绽的风险,保障网站的安全稳定运行,为用户提供可靠的服务。

FAQs

问题 1:如何判断网站是否存在源码破绽?

回答:可以通过多种方式来判断,一是使用专业的破绽扫描工具,如 Nessus、OpenVAS 等,这些工具能够自动检测网站存在的常见破绽;二是聘请专业的安全机构或安全专家进行渗透测试,他们通过模拟破解攻击的方式,深入检查网站的安全性,发现潜在的破绽;三是关注网站的异常表现,如页面被改动、出现不明来源的广告或链接、用户数据泄露等迹象,这些都可能暗示网站存在破绽。

问题 2:如果发现网站存在源码破绽,应该如何修复?

回答:首先要确定破绽的类型和具体位置,根据不同的破绽类型采取相应的修复措施,对于 SQL 注入破绽,要对用户输入进行严格的过滤和验证,使用预编译语句或参数化查询来防止反面 SQL 语句的注入;对于 XSS 破绽,要对输出到页面的数据进行 HTML 实体编码或转义处理,防止反面脚本的执行;对于文件上传破绽,要严格限制上传文件的类型和大小,并对上传的文件进行安全检查和过滤;修复完成后,要进行全面的测试,确保破绽已被彻底修复,且没有引入新的问题。