服务器爬虫windows

- 行业动态

- 2025-04-14

- 2

在Windows服务器环境下部署网络爬虫需结合Python框架(如Scrapy)及多线程技术,通过任务调度实现自动化采集,需注意IIS配置优化、系统权限管控和反爬策略应对,同时确保符合Robots协议与数据合规要求,保障爬虫高效稳定运行且避免法律风险。

服务器环境配置

系统版本选择

Windows Server 2019/2022为推荐版本,需确保安装.NET Framework 4.8+和PowerShell 5.1+以兼容主流爬虫框架,通过winver命令可快速验证系统版本。开发环境部署

- Python环境:使用Anaconda管理多版本Python(建议3.8+)

choco install anaconda3 -y

- 依赖库安装:优先通过虚拟环境隔离项目

conda create -n crawler python=3.8 conda activate crawler pip install scrapy selenium requests

- Python环境:使用Anaconda管理多版本Python(建议3.8+)

浏览器驱动配置

使用Headless Chrome或Firefox时需同步安装驱动:# Chrome驱动 $chromeDriverUrl = "https://chromedriver.storage.googleapis.com/$(Get-ChromeVersion)/chromedriver_win32.zip" Invoke-WebRequest -Uri $chromeDriverUrl -OutFile chromedriver.zip Expand-Archive chromedriver.zip -DestinationPath C:WebDriverbin

性能优化方案

| 项目 | 配置建议 | 监控工具 |

|---|---|---|

| 内存管理 | 限制单进程内存≤60%物理内存 | Windows性能监视器 |

| CPU占用 | 设置进程亲和性(ProcessorAffinity) | Process Explorer |

| 网络带宽 | 启用QoS策略限制爬虫流量 | NetBalancer |

| 并发控制 | 异步IO+连接池(最大连接数≤500) | Apache JMeter |

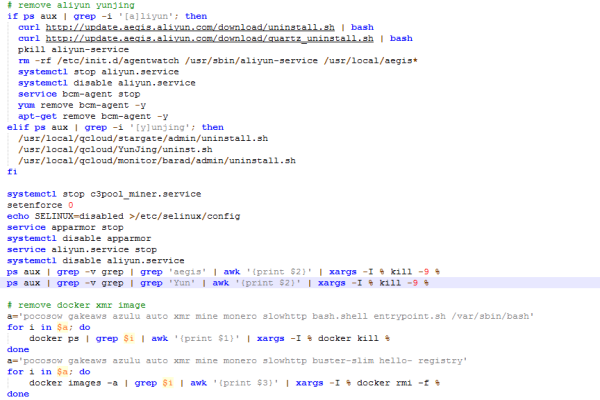

反反爬策略实施

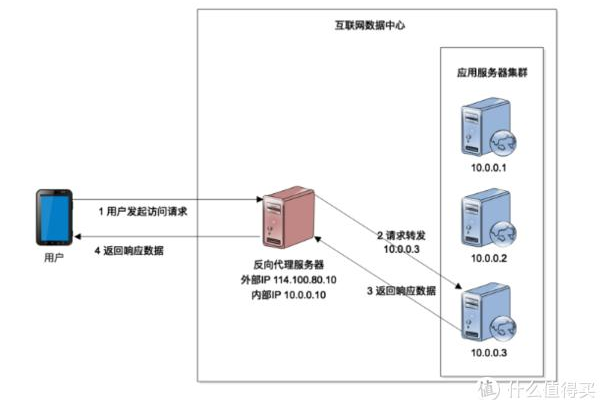

动态IP代理池搭建

- 通过Luminati或Smartproxy获取住宅IP资源

- 使用ProxyMesh实现自动IP轮换:

class ProxyMiddleware: def process_request(self, request, spider): request.meta['proxy'] = 'http://user:pass@gateway.proxymesh.com:11111'

请求特征伪装

- 动态User-Agent库(fake_useragent组件)

- TLS指纹混淆工具:Ja3Transport

- 页面行为模拟:Pyppeteer实现鼠标移动轨迹建模

验证码破解方案

- 商用API:2Captcha(识别速度<15s,准确率92%+)

- 自建CNN模型:TensorFlow+Captcha数据集训练

合规性关键指标

法律边界

- 遵守《网络安全法》第27条,禁止获取用户隐私数据

- 遵循目标网站robots.txt协议(通过

robotparser模块解析)

数据存储规范

- 数据库加密:使用AES-256加密敏感字段

- 定期删除机制:设置Task Scheduler清理超过6个月的非必要数据

流量控制标准

| 网站类型 | 请求间隔 | 每日上限 |

|————–|————-|————-|

| 新闻门户 | ≥3秒 | 50,000次 |

| 电商平台 | ≥5秒 | 20,000次 |

| 政府网站 | ≥10秒 | 5,000次 |

运维监控体系

异常告警系统

- 部署Zabbix监控:设置爬虫进程存活、响应时间、错误码(403/503)触发阈值

- 邮件/Slack通知模板:

[警报] 服务器Crawl-Node01异常! 时间: {{EVENT.DATE}} 问题: HTTP 500比例超30% 建议: 检查代理IP有效性

日志分析方案

- ELK Stack集中处理日志

- 关键日志标记规则:

{ "log_level": "ERROR", "pattern": ["ConnectionTimeout", "CAPTCHA_required"], "alert_group": "infra-team" }

灾备恢复流程

增量备份配置

# 每日3:00执行差异备份 $backupPath = "D:crawler_data" $dateStr = Get-Date -Format "yyyyMMdd" Compress-Archive -Path $backupPath -DestinationPath "E:backup$dateStr.zip" -Update

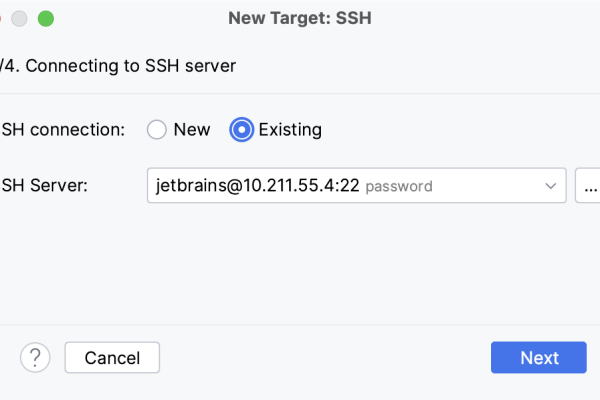

容器化部署

使用Docker Desktop实现快速重建:FROM python:3.8-windowsservercore COPY requirements.txt . RUN pip install -r requirements.txt VOLUME C:/crawler/config ENTRYPOINT ["python", "main.py"]

引用文献

- Microsoft Windows Server文档:https://docs.microsoft.com/windows-server

- Scrapy官方部署指南:https://docs.scrapy.org/en/latest/topics/deploy.html

- 中国网络安全法全文:http://www.cac.gov.cn/2016-11/07/c_1119867116.htm