dhcp服务器地址冒用

- 行业动态

- 2025-04-08

- 1

概念与原理

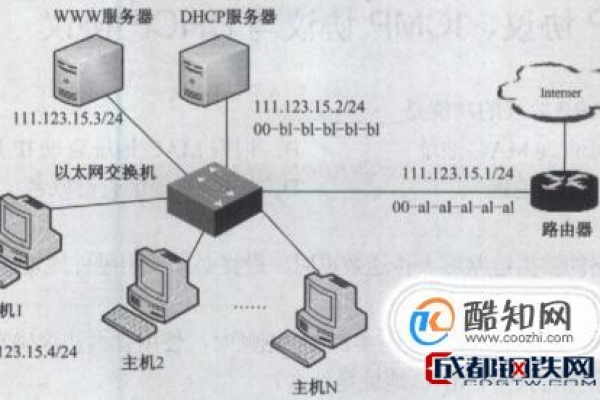

1、概念:DHCP服务器地址冒用是一种网络攻击行为,攻击者通过冒充合法的DHCP服务器向网络中的客户端分发IP地址等网络配置信息。

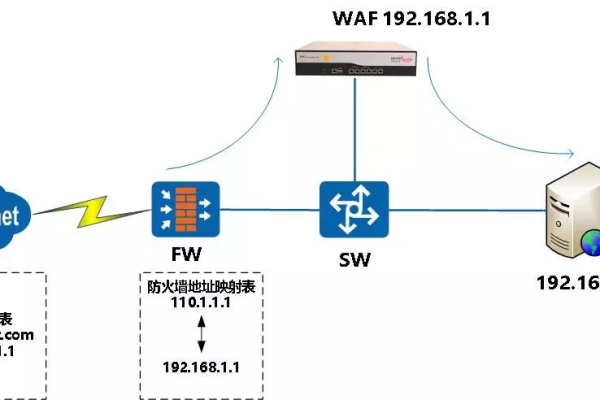

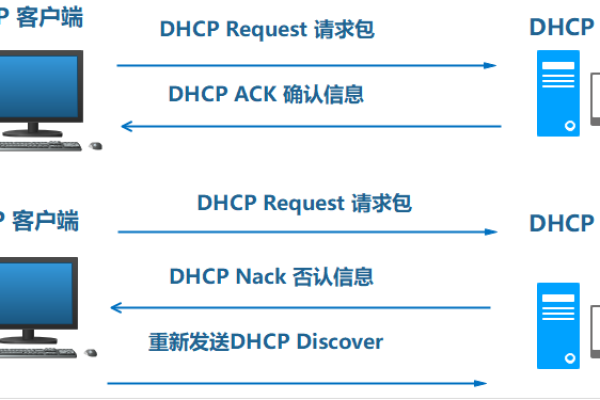

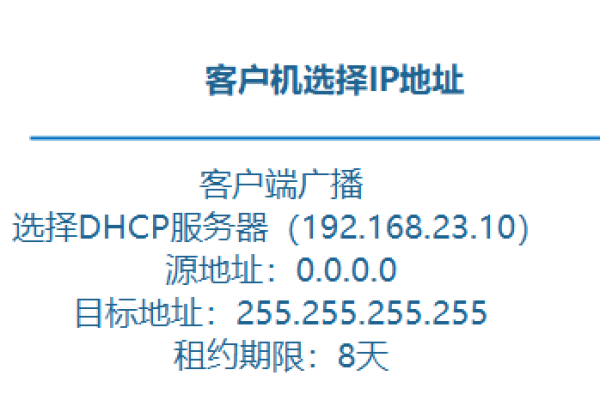

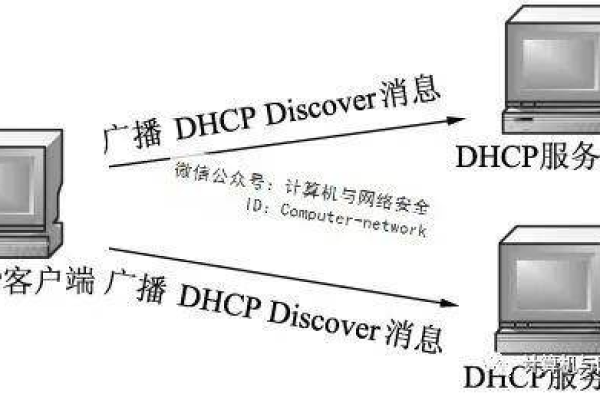

2、原理:正常情况下,客户端开机后会广播发送DHCP Discover报文寻找DHCP服务器,合法DHCP服务器接收到后,若有可用地址,会标记并用DHCP Offer报文回复客户端,而攻击者冒充的DHCP服务器也会响应客户端的请求,发送虚假的DHCP Offer报文,客户端难以辨别真伪,可能会接受来自冒用服务器的配置信息。

危害

1、网络通信中断:冒用服务器分配的IP地址可能与合法服务器分配的地址冲突,导致部分客户端无法正常通信,或者使整个网络的通信陷入混乱。

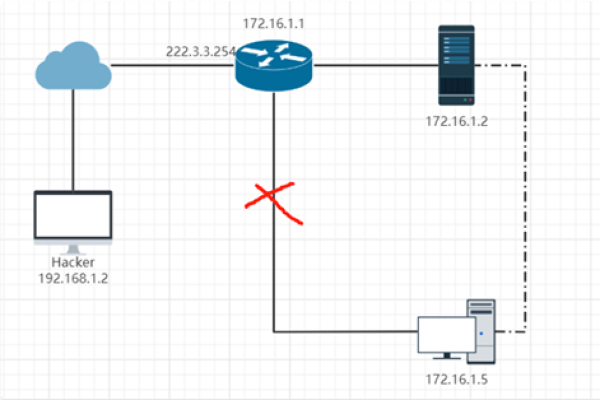

2、中间人攻击:攻击者可以通过控制冒用的DHCP服务器,将客户端的流量重定向到自己搭建的反面网络环境中,从而窃取用户的敏感信息,如用户名、密码、浏览记录等。

3、企业安全风险:在企业网络中,DHCP服务器地址冒用可能导致企业内部机密信息泄露,影响企业的正常运营和商业信誉。

防范措施

1、启用DHCPSnooping功能:在交换机上启用该功能,不信任的端口将拒绝发送DHCP Offer消息,从而杜绝伪DHCP服务器,例如在Cisco交换机上全局启用ip dhcp snooping,并使用命令ip dhcp snooping vlan 2告知在vlan2里使用snooping,若使用三层交换机提供DHCP服务,则无需单独配置信任端口。

2、绑定MAC地址与IP地址:将客户端的MAC地址与IP地址进行绑定,只有绑定的客户端才能获得特定的IP地址,这样可以有效防止非规的DHCP服务器为客户端分配IP地址。

3、限制DHCP请求速率:对客户端发送DHCP请求的频率进行限制,防止攻击者通过快速发送大量请求来耗尽DHCP服务器的资源或发起攻击。

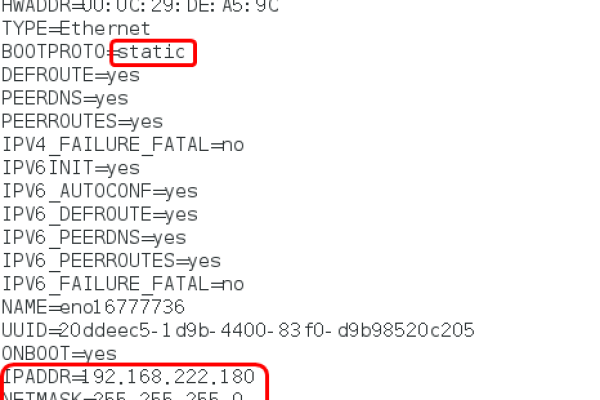

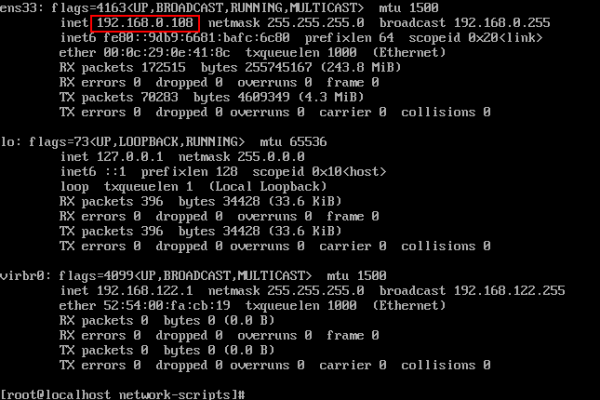

4、使用静态IP地址:对于一些重要的网络设备或服务器,尽量使用静态IP地址分配,避免使用DHCP服务,减少被冒用的风险。

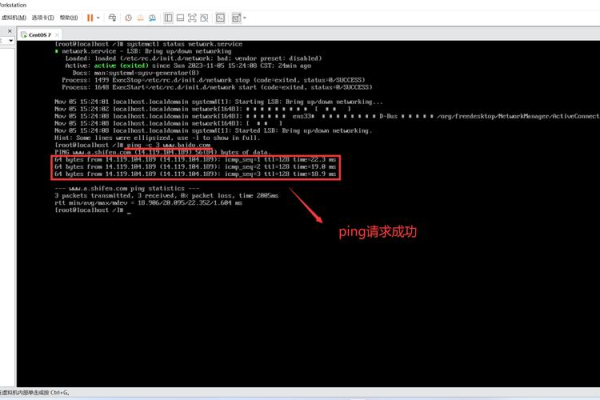

检测方法

1、监控网络流量:通过网络监控工具实时监测网络中的DHCP流量,查看是否存在异常的DHCP服务器响应客户端的请求,如果发现有多个DHCP服务器在响应,且其中有未经授权的服务器,那么可能存在地址冒用的情况。

2、检查DHCP服务器日志:合法的DHCP服务器通常会记录客户端的请求信息以及自己的响应情况,检查服务器日志,看是否有异常的请求来源或大量的重复请求,这可能预示着有冒用服务器在活动。

3、扫描网络中的DHCP服务器:使用专门的网络扫描工具对网络进行扫描,找出所有声称自己是DHCP服务器的设备,然后将扫描结果与实际的网络拓扑结构和已知的合法DHCP服务器进行对比,如果发现有未知的或未经授权的DHCP服务器,很可能是被冒用了地址。

相关问答FAQs

1、问:如何判断网络中是否存在DHCP服务器地址冒用?

答:可以通过监控网络流量,查看是否存在异常的DHCP服务器响应客户端请求;检查DHCP服务器日志,看是否有异常请求来源或大量重复请求;还可以使用网络扫描工具扫描网络中的DHCP服务器,将结果与实际网络拓扑结构和已知合法服务器对比,若发现未知或未经授权的服务器,可能存在地址冒用。

2、问:启用DHCPSnooping功能后,是否会影响合法客户端的正常获取IP地址?

答:一般不会,启用DHCPSnooping功能主要是为了防止非规的DHCP服务器为客户端分配IP地址,对于合法客户端通过合法DHCP服务器获取IP地址的过程通常不会有影响,只要合法DHCP服务器的相关配置正确,且交换机的信任端口等设置无误,合法客户端可以正常获得IP地址。