服务器管理员权限怎么获取?小白必看操作指南

- 行业动态

- 2025-04-15

- 2

服务器管理员权限是系统提供的最高控制权,允许配置核心功能及资源管理,通过系统设置或命令行工具可为指定用户分配权限(如Windows的Administrator或Linux的root/sudo),需严格管控以避免安全隐患或误操作风险。

当用户管理服务器时,常会听到“管理员权限”这一概念,服务器是否拥有管理员权限?答案是肯定的,无论是物理服务器还是云服务器,管理员权限(如Windows的Administrator或Linux的root账户)都是核心管理工具,但如何合理分配、控制这一权限,直接关系到服务器的安全与稳定,以下从实际应用场景出发,解析管理员权限的关键要点。

管理员权限的意义与必要性

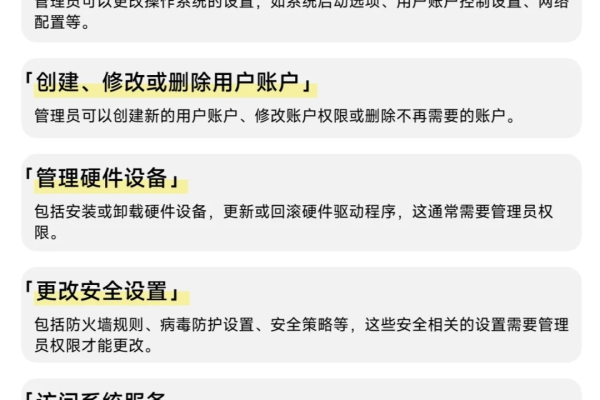

管理员权限赋予用户对服务器的最高控制权,包括:

- 系统配置修改:如安装/卸载软件、调整防火墙规则、修改注册表(Windows)或系统服务(Linux)。

- 文件与权限管理:可访问、修改或删除所有文件,包括系统核心文件。

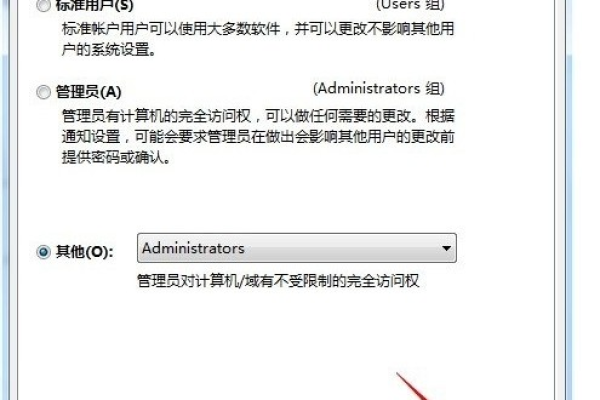

- 用户账户控制:创建或删除其他用户,分配不同级别的权限。

为什么需要管理员权限?

- 运维需求:日常维护(如系统更新、破绽修复)必须通过管理员账户完成。

- 故障排查:当服务器出现异常时,需管理员权限查看日志、调试服务。

- 资源分配:调整CPU、内存、存储等资源分配策略。

管理员权限的分配原则

若滥用管理员权限,可能导致数据泄露、系统崩溃甚至被反面攻击,需遵循以下原则:

- 最小权限原则

仅对必要人员开放管理员权限,普通用户使用低权限账户操作,开发人员可通过普通账户运行应用,无需接触系统层配置。 - 分权管理

大型服务器集群中,建议通过角色分离(Role-Based Access Control, RBAC)分配权限。- 系统管理员:负责硬件和操作系统维护。

- 数据库管理员:仅管理数据库相关权限。

- 安全管理员:监控日志与审计权限操作。

- 临时权限申请

使用特权访问管理(PAM)工具,允许用户在特定时间内申请临时管理员权限,操作完成后自动回收。

管理员权限的安全风险与防护

风险示例:

- 误操作:删除系统文件或错误配置网络导致服务中断。

- 横向渗透:破解通过管理员账户载入后,可控制整个服务器甚至内网其他设备。

- 权限滥用:内部人员反面改动数据或植入后门。

防护建议:

- 多因素认证(MFA)

为管理员账户绑定手机令牌、生物识别等二次验证,降低密码泄露风险。 - 日志审计与告警

记录所有管理员操作日志,并设置异常行为告警(如非工作时间登录、频繁删除文件)。 - 定期权限审查

每季度清理闲置的管理员账户,更新密码策略(长度≥12位,包含特殊字符)。 - 隔离高危操作

通过跳板机(Bastion Host)或堡垒机访问服务器,禁止直接通过公网登录管理员账户。

云服务器的特殊场景

对于AWS、阿里云等云服务器,管理员权限的管控更为灵活:

- 密钥对替代密码:Linux实例默认通过SSH密钥登录root账户,相比密码更安全。

- IAM子账户:通过云平台的IAM服务,为团队成员分配细粒度权限(如“仅允许重启实例”)。

- 安全组策略:限制管理员账户的访问来源IP,仅允许内网或指定IP段登录。

管理员权限是服务器管理的“双刃剑”——合理使用可提升效率,滥用则可能引发灾难,建议企业结合权限分级、操作审计和自动化工具(如Ansible、Chef)构建安全体系,对于个人用户,若非必要,尽量避免长期使用管理员账户登录日常环境。

参考资料

- Microsoft官方文档:《Windows服务器权限管理最佳实践》

- AWS白皮书:《云服务器安全设计与权限控制》

- NIST标准:《特权账户管理指南(SP 800-179)》