服务器数据库帐号

- 行业动态

- 2025-04-13

- 2

管理与安全指南

在数字化时代,服务器数据库账号是企业数据资产的核心入口,无论是存储用户信息、交易记录还是业务数据,数据库账号的安全性和管理规范性直接影响系统稳定性和数据保密性,以下从专业角度解析数据库账号的关键知识点,帮助用户构建安全的账号管理体系。

数据库账号的核心作用

身份验证与权限控制

数据库账号是用户或应用程序访问数据的“身份证”,通过账号密码或密钥确认身份,每个账号需配置最小化权限原则,仅允许查询数据的账号不应拥有删除或修改权限。操作审计与溯源

独立账号能记录操作日志,便于追踪异常行为(如非工作时间登录、批量删除),建议启用数据库的审计功能,并定期分析日志。

账号安全设置规范

强密码策略

- 长度不低于12位,包含大小写字母、数字及特殊符号(如)。

- 避免使用连续字符(如

123456)或常见词汇(如admin)。 - 定期更换密码(建议90天),并禁止重复使用旧密码。

多因素认证(MFA)

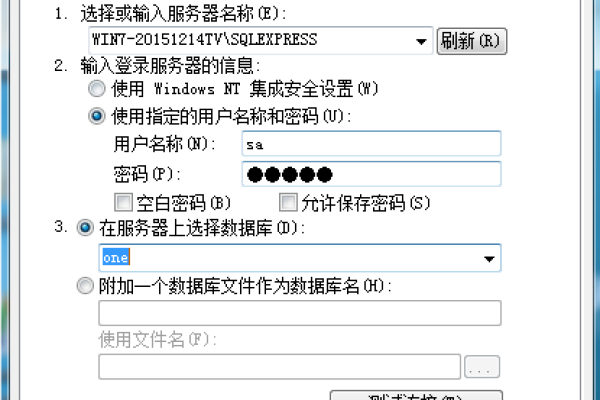

对高权限账号(如root或sa)启用MFA,结合动态令牌、生物识别等方式增强验证,阿里云、AWS等云服务商均已支持数据库MFA登录。网络访问限制

- 仅允许特定IP段或VPC内访问数据库,关闭公网直连。

- 使用跳板机或梯子作为中间层,减少暴露风险。

账号管理最佳实践

分级权限管理

| 账号类型 | 权限范围 | 使用场景 |

|—————-|————————-|———————–|

| 超级管理员 | 全库读写、用户管理 | 紧急维护、架构调整 |

| 应用服务账号 | 特定表读写 | 程序连接数据库 |

| 只读报表账号 | 查询权限 | 数据分析、BI工具 |生命周期管理

- 创建阶段:填写账号用途、责任人及有效期。

- 变更阶段:权限调整需经过审批并记录变更日志。

- 废弃阶段:离职员工或停用系统对应的账号需立即禁用并归档。

常见风险与应对措施

默认账号破绽

许多数据库系统(如MySQL的root、SQL Server的sa)存在默认账号,攻击者可利用弱密码或未更新的破绽载入。必须重命名默认账号并设置复杂密码。凭据泄露

- 禁止在代码或配置文件中明文存储账号密码,改用密钥管理服务(如KMS)。

- 定期扫描GitHub等平台,排查意外泄露的敏感信息。

内部威胁

通过“权限分离”降低风险:DBA不直接接触业务数据,审计员仅拥有日志查看权限。

用户高频问题解答

Q:为什么需要为每个应用单独创建数据库账号?

A:独立账号可隔离风险,若某应用被载入,攻击者无法通过同一账号扩散至其他系统。

Q:如何监控账号异常行为?

A:启用数据库内置告警功能(如登录失败次数限制),并集成第三方监控工具(如Prometheus+Grafana)。

Q:云数据库是否需要额外安全配置?

A:云环境需关注“共享责任模型”,用户需自行管理账号权限,云厂商负责物理网络安全。

参考资料

- OWASP《数据库安全指南》(2024)

- NIST《企业密码管理标准》(SP 800-63B)

- 微软《SQL Server权限最佳实践白皮书》

通过科学的账号管理与安全策略,企业能有效抵御数据泄露风险,为业务连续性提供坚实保障,如果您需要进一步的技术支持,建议咨询专业数据库安全团队或通过官方文档获取最新指南。