Arch Linux中怎么设置定时任务

- 行业动态

- 2024-05-14

- 2

在Arch Linux中设置定时任务可以使用crontab命令,下面是详细的步骤和小标题:

1. 安装cron

确保你的系统已经安装了cron包,如果没有安装,可以通过以下命令进行安装:

sudo pacman S cron

2. 启动cron服务

安装完成后,需要启动cron服务,可以使用以下命令来启动它:

sudo systemctl start cron

3. 创建一个新的定时任务

要创建一个新的定时任务,可以使用crontab e命令来编辑当前用户的定时任务列表,这将打开一个文本编辑器,你可以在其中添加新的定时任务。

如果你想每天早上6点执行一个脚本文件(假设脚本文件名为myscript.sh),可以添加以下行到文件中:

0 6 * * * /path/to/myscript.sh

这里的各个字段的含义如下:

0表示分钟部分,这里是0分;

6表示小时部分,这里是6点;

*表示日期部分,这里使用通配符表示每天;

*表示月份部分,这里使用通配符表示每个月;

*表示星期几部分,这里使用通配符表示每个星期的每一天。

保存并关闭文件后,新的定时任务将被添加到系统中。

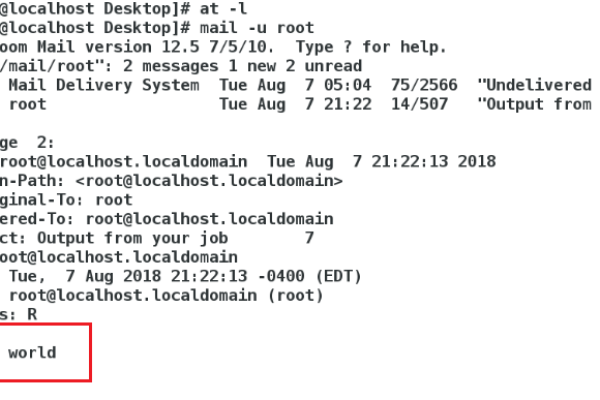

4. 查看已有的定时任务

你可以使用crontab l命令来查看当前用户的所有定时任务,这将列出所有已配置的任务及其执行时间。

5. 删除或禁用定时任务

如果你想要删除或禁用某个定时任务,可以使用以下命令:

删除任务:使用crontab r命令将删除当前用户的所有定时任务,请注意,这将不可逆地删除所有任务,请谨慎操作。

禁用任务:使用crontab l > mycron命令将当前用户的所有定时任务输出到一个临时文件(这里命名为mycron),你可以编辑该文件,注释掉或删除不需要的任务,使用crontab mycron命令将修改后的任务列表重新加载到系统中。

这些是在Arch Linux中设置定时任务的基本步骤,根据你的具体需求,你可以进一步了解和配置其他选项和参数。