服务器添加账户和密码是什么情况

- 行业动态

- 2025-04-12

- 2

在服务器中添加账户和密码是为了建立身份验证机制,控制用户访问权限,保护系统安全,通过独立账号区分不同用户操作权限,配合高强度密码策略可防止未经授权的访问,同时便于审计追踪操作记录,是服务器基础安全防护措施。

为什么服务器需要添加账户和密码?

在互联网环境中,服务器是承载网站、应用程序和数据的核心设备,为服务器设置账户和密码是最基础的安全措施之一,其核心目的是保护系统资源不被未授权访问,以下是关于服务器账户和密码的详细说明:

服务器账户和密码的核心作用

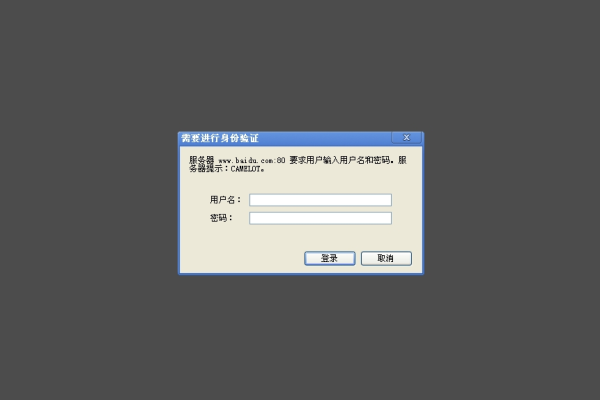

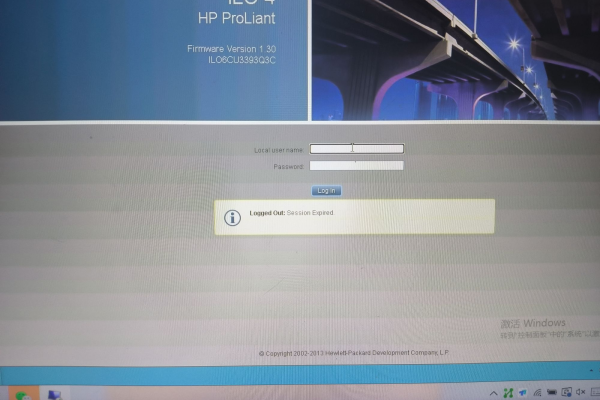

身份验证

账户和密码是验证用户身份的“钥匙”,只有通过合法账户登录的用户,才能访问服务器内的数据或执行特定操作。- 示例:管理员需通过SSH密钥或用户名+密码登录服务器,才能进行系统配置或维护。

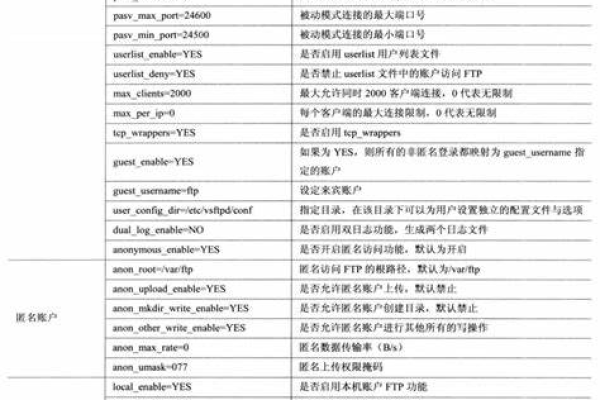

权限隔离

不同账户可分配不同权限,避免所有人拥有“超级用户”(如root)权限。- 最佳实践:为普通用户分配最小必要权限,仅允许管理员执行高危操作。

审计与追踪

通过账户记录操作日志,可追溯异常行为(如非规登录、数据改动),便于排查安全问题。

哪些情况下需要添加账户和密码?

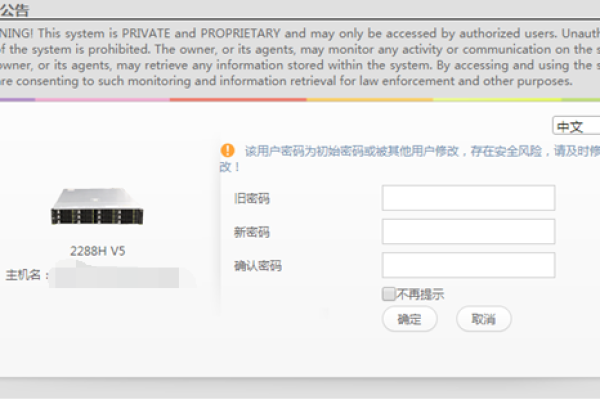

新服务器初始化时

- 首次部署服务器需创建管理员账户,禁用默认账户(如root),并设置高强度密码。

- 风险提示:默认账户易被自动化工具扫描攻击。

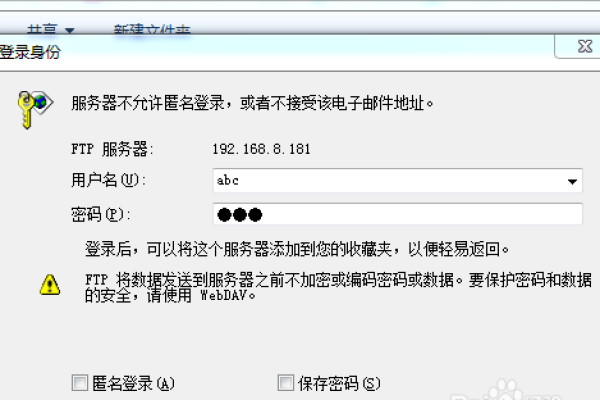

团队成员协作时

为不同成员分配独立账户,避免共享密码导致责任不清或密码泄露。

临时访问需求

为第三方服务商(如运维人员)创建临时账户,任务完成后立即删除。

服务器账户和密码的安全风险

弱密码风险

- 简单密码(如“123456”)或默认密码易被暴力破解工具攻破。

- 解决方案:使用12位以上混合字符(字母+数字+符号),避免重复使用密码。

密码泄露风险

- 明文传输密码、密码存储不当(如写进代码)可能导致数据外泄。

- 解决方案:采用加密传输协议(如SSH),启用多因素认证(MFA)。

权限滥用风险

- 过高权限的账户若被载入,可能导致服务器被完全控制。

- 解决方案:遵循最小权限原则,定期审核账户权限。

如何安全地管理服务器账户和密码?

密码管理规范

- 强制策略:定期更换密码(建议90天),禁止使用历史密码。

- 工具辅助:使用密码管理器(如LastPass、1Password)生成和保存复杂密码。

多因素认证(MFA)

在密码基础上增加验证码、生物识别或硬件密钥(如YubiKey),提升安全性。

账户生命周期管理

- 创建阶段:验证用户身份,分配唯一账户。

- 使用阶段:监控登录行为,发现异常立即告警。

- 废弃阶段:员工离职或服务终止后,立即禁用或删除账户。

定期审计与破绽修复

- 检查账户活跃度,清理僵尸账户。

- 更新系统和应用补丁,防止破绽被利用。

常见问题解答

Q1:服务器是否允许无密码登录?

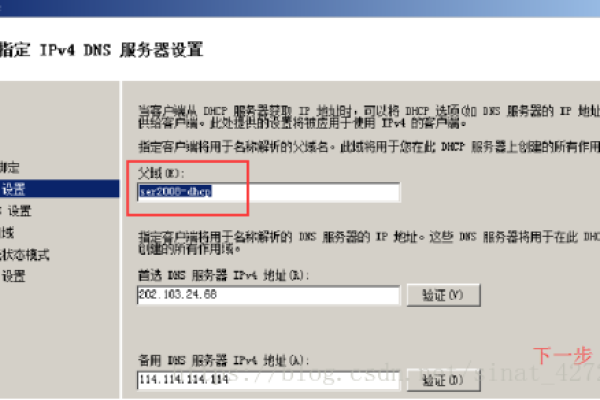

- 仅在高度受控的内网环境中(如Kubernetes集群节点间通信)可配置密钥对免密登录,但仍需配合防火墙和IP白名单限制访问。

Q2:忘记服务器密码怎么办?

- 通过服务器控制台进入单用户模式重置密码(需物理或云平台权限),或联系管理员协助。

Q3:如何防止暴力破解攻击?

- 限制登录尝试次数(如通过Fail2ban工具)、禁用root远程登录、仅允许特定IP访问SSH端口。

为服务器添加账户和密码是网络安全的第一道防线,但仅依赖密码并不足够,企业需结合权限管理、多因素认证、行为监控等综合措施,构建纵深防御体系,尤其对于高价值业务服务器,建议定期委托专业机构进行渗透测试,确保安全策略的有效性。

参考资料

- NIST《数字身份指南》(SP 800-63B)

- 中国《网络安全等级保护基本要求》

- 阿里云《云服务器安全最佳实践》

- Google Cloud《IAM权限管理指南》