bind服务器

- 行业动态

- 2025-04-12

- 2

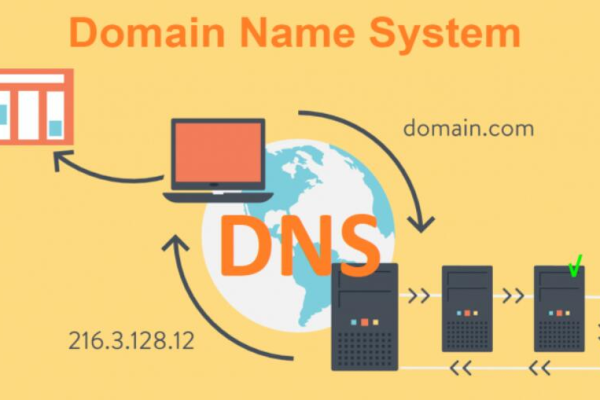

BIND是一款开源的DNS服务器软件,广泛用于域名解析和管理,它支持主从服务器配置、DNSSEC安全扩展及多种记录类型,具备稳定性和灵活性,是互联网基础架构中部署最广泛的域名系统解决方案。

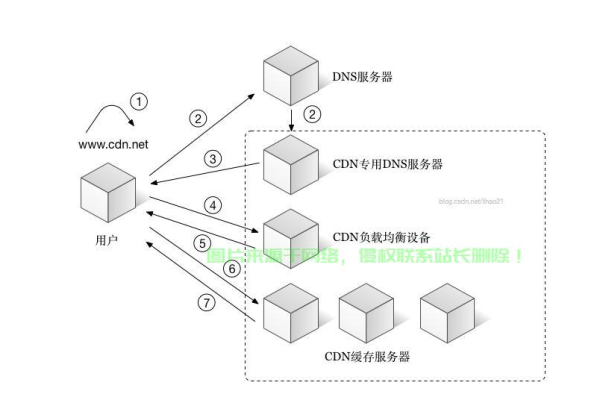

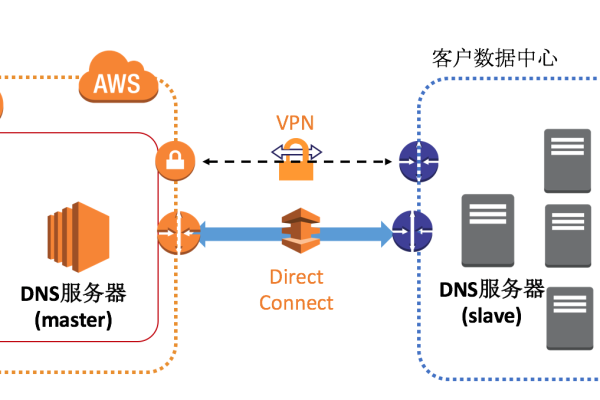

BIND服务器(Berkeley Internet Name Domain)是一款开源的域名系统(DNS)服务器软件,广泛应用于互联网中域名解析服务,作为全球使用最广泛的DNS服务器解决方案,BIND支持从基础域名解析到复杂DNS架构的部署,以下内容将从功能特性、部署流程、安全配置及最佳实践等方面展开,帮助用户全面理解BIND服务器的核心价值与应用场景。

BIND服务器的核心功能

权威DNS服务

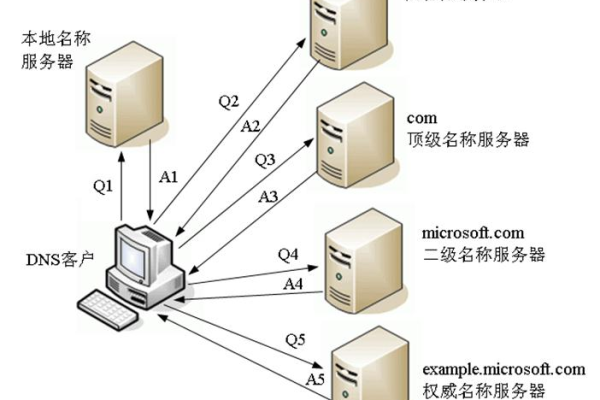

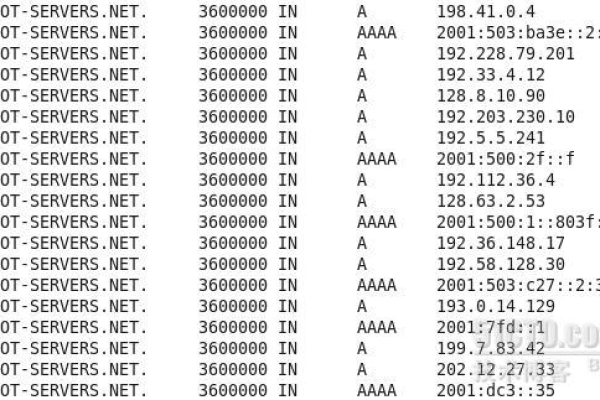

BIND可作为权威DNS服务器,存储并管理特定域名的DNS记录(如A记录、CNAME记录、MX记录等),对外提供域名解析响应,当用户访问example.com时,BIND会返回该域名对应的IP地址。递归DNS服务

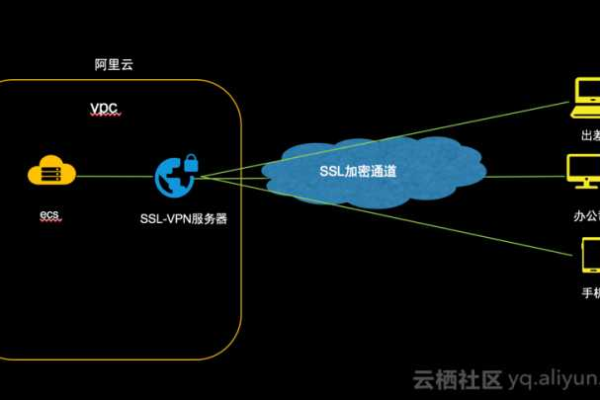

BIND支持递归查询功能,能够代理客户端向其他DNS服务器逐级查询,最终返回完整的解析结果,此模式常用于本地网络或企业内部DNS服务。DNSSEC支持

通过集成DNS安全扩展(DNSSEC),BIND能够对DNS响应进行数字签名,防止DNS缓存投毒和域名劫持攻击。灵活的配置与扩展

BIND通过named.conf配置文件实现高度定制化,支持视图(View)、访问控制列表(ACL)、响应策略区(RPZ)等高级功能。

BIND服务器的部署流程

安装BIND

在主流Linux系统(如CentOS、Ubuntu)中,可通过包管理器快速安装:

# CentOS/RHEL sudo yum install bind bind-utils # Ubuntu/Debian sudo apt-get install bind9 bind9utils

基础配置

主配置文件(named.conf)

定义全局参数、日志路径、区域文件等:options { directory "/var/named"; listen-on port 53 { any; }; allow-query { any; }; recursion yes; # 启用递归查询(仅限内网场景) }; zone "example.com" { type master; file "example.com.zone"; };区域文件(Zone File)

存储域名的具体解析记录:

; example.com.zone $TTL 86400 @ IN SOA ns1.example.com. admin.example.com. ( 2024082001 ; 序列号 3600 ; 刷新时间 1800 ; 重试时间 604800 ; 过期时间 86400 ; 最小TTL ) @ IN NS ns1.example.com. @ IN A 192.0.2.1 ns1 IN A 192.0.2.1 www IN CNAME example.com.

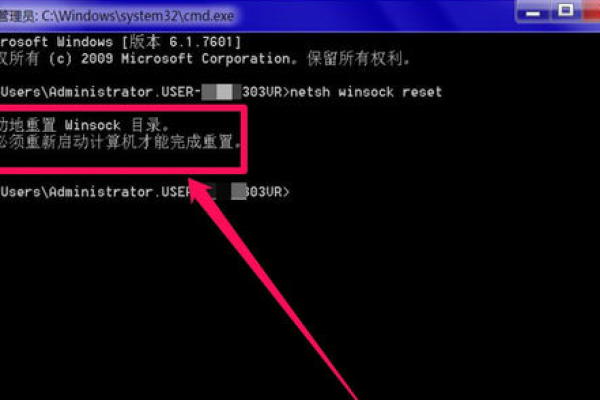

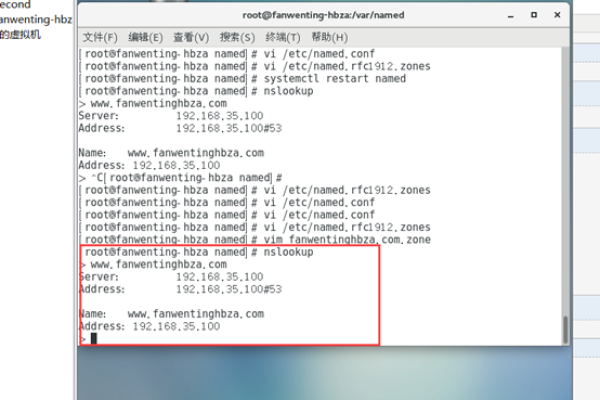

启动与验证

sudo systemctl start named # 启动服务 sudo systemctl enable named # 开机自启 dig @localhost example.com # 测试解析是否生效

安全加固与最佳实践

最小权限原则

- 使用非root用户(如

named)运行BIND进程。 - 限制配置文件权限:

chmod 640 /etc/named.conf.

- 使用非root用户(如

访问控制

- 通过ACL限制递归查询范围,仅允许内网IP使用递归服务:

acl "trusted" { 192.168.1.0/24; }; options { allow-recursion { trusted; }; };

- 通过ACL限制递归查询范围,仅允许内网IP使用递归服务:

防御DNS攻击

- 启用响应速率限制(RRL):防止DNS放大攻击。

- 配置TSIG(事务签名):保障区域传输(Zone Transfer)的安全性。

日志与监控

- 分离日志文件,记录查询详情与错误信息:

logging { channel query_log { file "/var/log/named/query.log"; severity info; }; category queries { query_log; }; }; - 使用工具(如

dnstop、dnscap)实时监控DNS流量。

- 分离日志文件,记录查询详情与错误信息:

常见问题与解决方案

- 解析延迟高:检查网络延迟或配置递归服务器的上游DNS性能。

- 区域文件加载失败:使用

named-checkzone验证语法正确性。 - 服务无法启动:通过

journalctl -u named查看详细错误日志。

BIND服务器作为DNS服务的行业标准,凭借其稳定性与功能丰富性,成为企业和机构构建域名解析系统的首选,合理配置与持续维护是保障服务可靠性的关键,建议定期更新版本、备份配置文件,并遵循DNSSEC等安全协议。

引用说明

- BIND官方文档:https://www.isc.org/bind/

- RFC 1035:Domain Names – Implementation and Specification

- OWASP DNS安全指南:https://owasp.org/www-project-top-ten/