如何进行CC防护?详细教程解析!

- 行业动态

- 2024-12-06

- 4537

CC防护教程

背景介绍

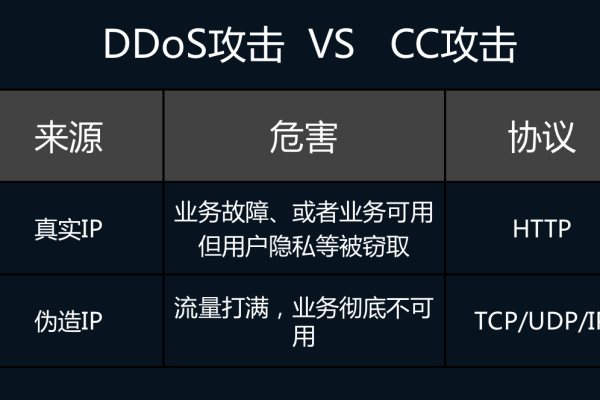

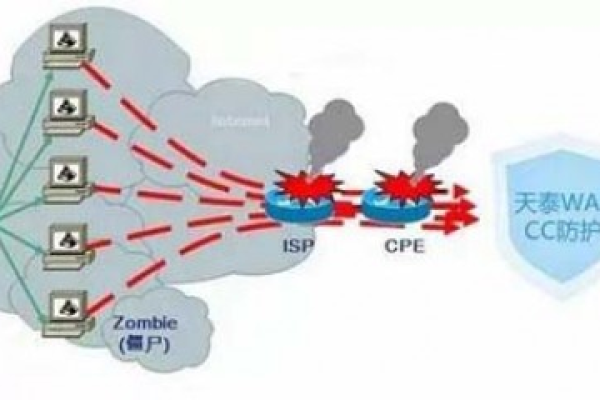

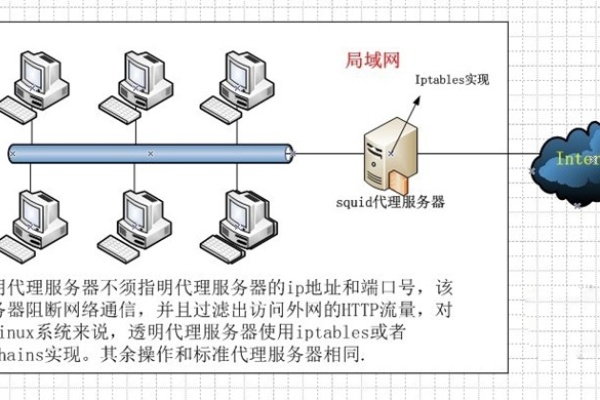

CC攻击(Challenge Collapsar)是一种常见的DDoS(分布式拒绝服务)攻击方式,通过大量的HTTP请求消耗目标服务器的资源,导致其无法正常响应合法用户的请求,本文将详细介绍如何配置和优化CC防护策略,以保障网站的正常运行。

基本概念

CC攻击:通过大量模拟合法用户请求,使服务器资源耗尽,无法处理正常请求。

DDoS高防IP:一种专门用于抵御DDoS攻击的服务,提供多种防护策略,包括CC防护。

CC防护策略配置流程

登录控制台

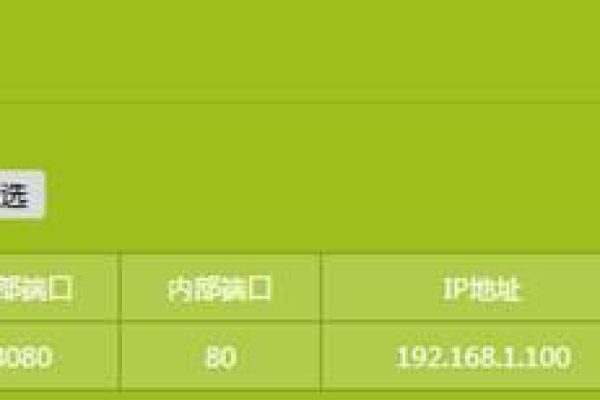

登录DDoS防护(新版)控制台,在左侧导航中选择“防护策略 > CC防护”。

开启CC防护开关

在右侧选择CC防护开关及清洗阈值卡片,单击开启开关,并设置CC防护清洗阈值,建议将清洗阈值设置为正常业务峰值的1.5倍,如果没有设置具体的阈值,高防IP将不会触发清洗动作,即CC防护为关闭状态。

精准防护策略配置

攻击发生时,建议通过网络抓包、中间件访问日志等途径获取攻击请求的具体信息,并结合业务确定攻击特征,完成精准防护策略的配置。

配置步骤

1、在精准防护卡片中,单击“设置”,进入频率限制规则列表。

2、单击“新建”,创建精准防护规则,填写相关字段,完成后单击“确定”即可。

uri:访问请求的URI地址。

ua:发起访问请求的客户端浏览器标识等相关信息。

cookie:访问请求中的携带的Cookie信息。

referer:访问请求的来源网址。

accept:发起访问请求的客户端希望接受的数据类型。

匹配条件:丢弃或人机校验。

>注意事项:如果同一条策略中存在多个HTTP字段,需所有条件都满足才能匹配到此条策略,DDoS高防IP支持HTTPS业务的精准防护配置。

CC频率限制

DDoS高防为已接入防护的网站业务提供频率控制防护策略,支持限制源IP的访问频率,用户可以自定义频率控制规则,检测到单一源IP在短期内异常频繁地访问某个页面时,将设置人机校验或丢弃策略。

配置步骤

1、在CC频率限制卡片中,单击“设置”,进入精准防护规则列表。

2、单击“新增规则”,创建频率控制规则,填写相关字段,完成后单击“确定”即可。

检查条件:根据业务情况设置访问频次,建议输入正常访问次数的2-3倍,网站人均访问20次/分钟,可配置为40-60次/分钟,依据被攻击严重程度调整。

惩罚时间:最长为一天。

注意事项

在配置针对URI的CC频率限制策略时,需首先配置“/”目录的频率限制,且匹配模式必须设置为等于。

每个域名在配置“/”目录的频率限制策略后,其他目录的检测时间必须保持一致。

当请求URI中存在不固定字符串时,可通过匹配模式包含配置来解决,即对URI中相同的前缀进行匹配。

实战演练与风险规避

实战演练计划表

| 时间 | 负责人 | |

| 准备阶段 | 确定演练目标和范围 | 红队 |

| 安装和配置工具 | 红队 | |

| 演练阶段 | 执行CC攻击命令 | 红队 |

| 监控和记录攻击效果 | 蓝队 | |

| 收尾阶段 | 分析演练结果 | 蓝队 |

| 提出优化建议 | 蓝队 |

风险规避措施

确保所有操作在合法合规的前提下进行。

定期备份重要数据,以防意外损失。

在测试环境中充分验证防护策略的有效性。

FAQs

Q1: 如何选择合适的CC防护清洗阈值?

A1: 建议将清洗阈值设置为正常业务峰值的1.5倍,这样可以有效区分正常流量和异常流量,避免误杀合法请求。

Q2: 如何应对不断变化的CC攻击手段?

A2: 建议定期更新精准防护策略,结合网络抓包、中间件访问日志等手段获取最新的攻击特征,及时调整防护规则,可以使用DDoS高防IP提供的智能防护功能,自动适应不同类型的攻击。

通过以上步骤和建议,可以有效配置和优化CC防护策略,保障网站的安全稳定运行。

以上就是关于“cc防护教程”的问题,朋友们可以点击主页了解更多内容,希望可以够帮助大家!

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/362951.html