服务器部署加密锁接口

- 行业动态

- 2025-04-10

- 4

服务器部署加密锁接口的完整指南

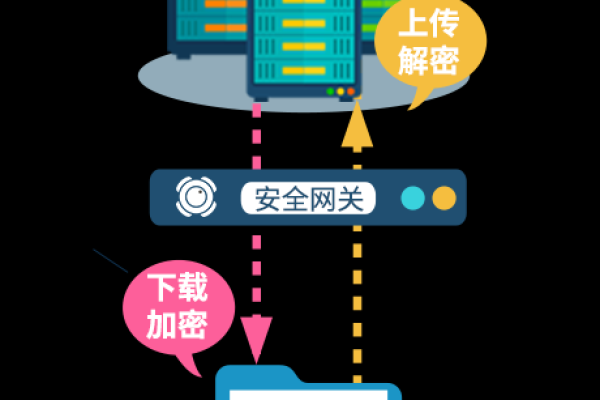

在数字化时代,数据安全与软件授权管理已成为企业核心需求,服务器部署加密锁接口(硬件加密狗)是保护敏感数据、防止未授权访问的重要技术手段,本文将从技术原理、部署流程、安全优化到常见问题解答,全面解析如何高效、安全地完成加密锁接口的服务器端集成。

加密锁接口的核心作用

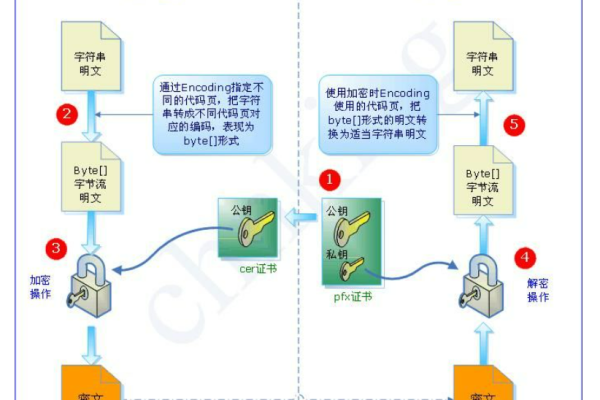

加密锁(又称硬件加密狗)通过物理设备绑定软件授权,结合硬件级加密算法(如AES-256、RSA-2048),确保只有持有合法加密锁的用户才能访问特定功能或数据,其核心优势包括:

- 防逆向破解:硬件与软件双重验证,避免纯软件授权的破绽。

- 动态密钥管理:支持密钥定期更新或按需生成,提升安全性。

- 权限分级控制:可根据角色分配不同等级的访问权限。

部署前的准备工作

硬件与驱动兼容性确认

- 选择支持服务器操作系统的加密锁型号(如Windows Server、Linux发行版)。

- 下载官方驱动并检查数字签名,确保来源可信。

- 验证加密锁的接口协议(如USB、网络API)与服务器硬件兼容。

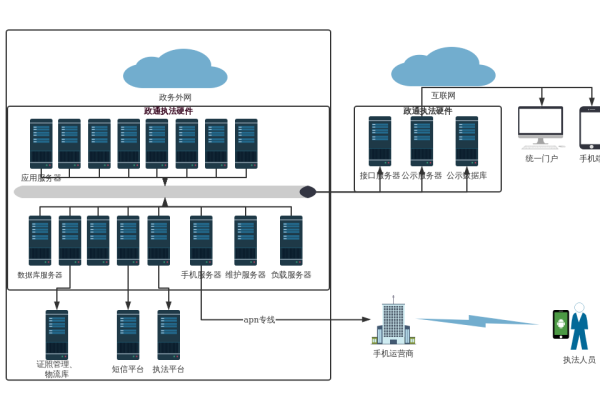

服务器环境配置

- 关闭可能冲突的服务(如旧版加密驱动服务)。

- 设置专用防火墙规则,仅允许授权IP访问加密锁接口。

- 配置操作系统权限,确保服务账号具备访问硬件设备的权限。

应急预案制定

- 准备备用加密锁设备,防止硬件故障导致服务中断。

- 记录加密锁的序列号及绑定信息,便于快速恢复。

加密锁接口部署步骤

安装驱动与开发库

根据操作系统选择官方提供的驱动包(如.deb、.rpm或Windows驱动),安装后通过命令行工具(如dmesg或设备管理器)确认设备识别成功。# Linux示例:查看USB设备连接状态 lsusb | grep "加密锁厂商名称"

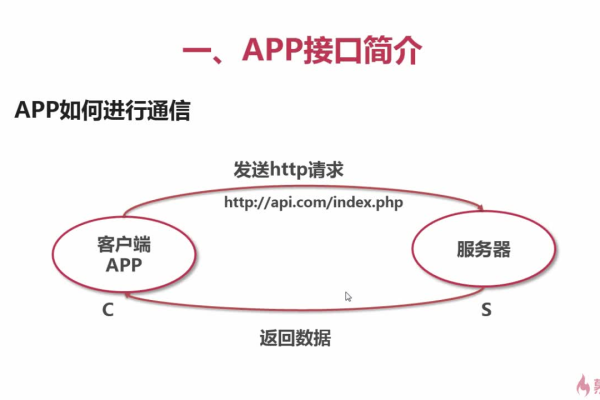

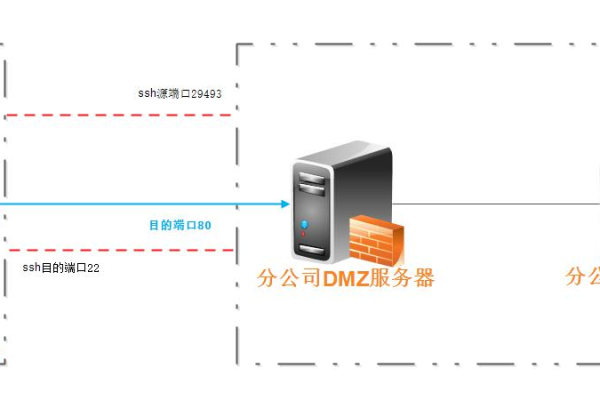

接口服务配置

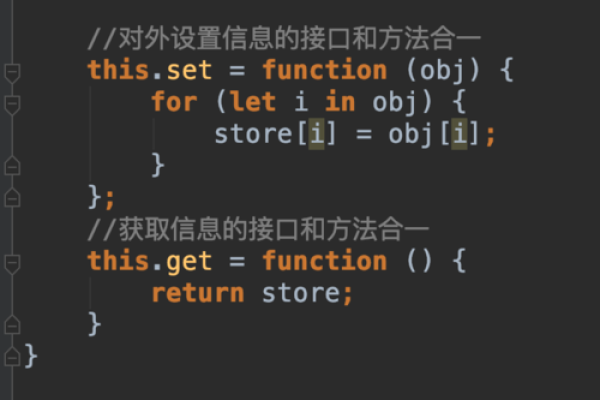

若使用API模式,需在服务器部署配套的SDK或中间件(如厂商提供的RESTful服务),关键配置项包括:- 端口绑定(默认端口需修改为自定义端口,避免冲突)。

- 加密通信协议(如TLS 1.3)的证书导入。

- 日志路径设置,记录授权验证请求与异常事件。

功能测试与压力测试

- 基础功能验证:使用测试工具发送授权请求,检查返回的密钥或状态码是否符合预期。

- 高并发测试:模拟多用户同时访问(如JMeter工具),确保接口在峰值负载下稳定响应(建议响应时间≤50ms)。

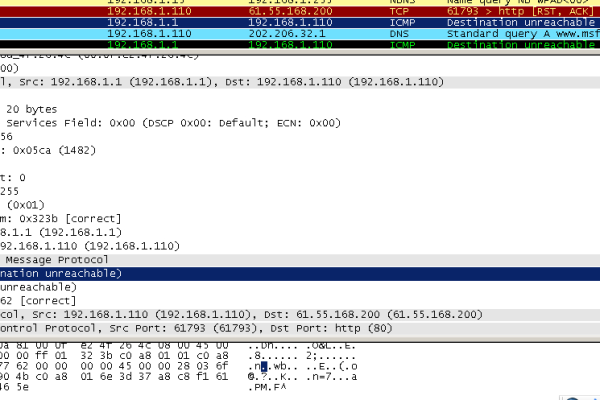

- 异常场景模拟:断开加密锁、伪造请求等,测试系统的容错机制。

安全加固措施

- 通信加密:强制启用HTTPS,禁用低版本SSL协议。

- 防重放攻击:在请求中加入时间戳与随机数,服务端校验请求时效性。

- 访问频率限制:通过Nginx或防火墙限制单个IP的请求频次。

运维与优化建议

监控与日志分析

使用Prometheus+Grafana监控接口的QPS、错误率等指标,设置阈值告警,定期审计日志,排查非规访问尝试。密钥轮换策略

若加密锁支持动态密钥,建议每月或每季度更新一次主密钥,旧密钥保留至缓存过期后清除。灾备方案设计

- 冷备份:在异地服务器存放备用加密锁,定期同步授权数据。

- 热切换:通过负载均衡自动切换至备用接口,确保服务零中断。

常见问题解答(FAQ)

Q1:加密锁接口是否影响服务器性能?

加密运算会占用少量CPU资源,但通过硬件加速(如支持AES-NI的CPU)可忽略影响,实测数据显示,单次AES-256加密耗时约0.02ms。

Q2:如何解决驱动兼容性问题?

优先使用厂商提供的最新驱动,或在内核模块(Linux)中编译定制驱动,对于老旧系统,可申请厂商的技术支持获取适配版本。

Q3:加密锁丢失或损坏如何恢复?

立刻通过管理后台冻结该锁的授权,将原绑定信息迁移至新设备,部分厂商支持“紧急解锁码”功能,需提前在安全环境中保管。

引用与权威资料

- 加密锁通信协议标准:ISO/IEC 19790(信息安全技术-加密模块的安全要求)。

- TLS配置最佳实践:Mozilla SSL Configuration Generator。

- 硬件安全模块(HSM)指南:NIST SP 800-131A Rev.2。

通过以上步骤,企业可构建高安全、高可用的加密锁接口服务体系,兼顾合规性与业务连续性需求。