服务器数据库保密方法

- 行业动态

- 2025-04-10

- 4

数据是企业的核心资产,服务器数据库作为存储关键信息的”数字金库”,其保密性直接关系到商业机密安全与用户隐私权益,以下是企业级数据库保密体系构建的九大核心策略,结合国际安全标准与实战经验总结而成。

动态加密技术体系

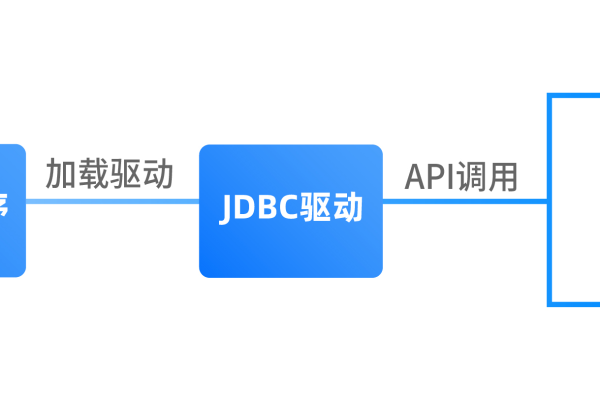

传输通道加密

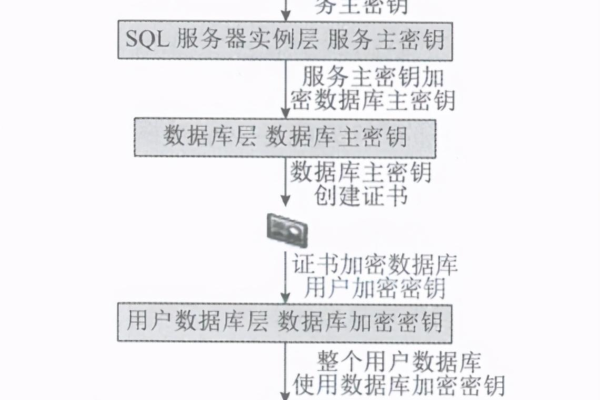

部署TLS 1.3协议保障传输安全,建立256位AES-GCM加密通道,针对医疗、金融等敏感行业,采用量子安全加密技术预研,如基于格的密码算法(Lattice-based Cryptography)。分层存储加密

• 全盘加密:采用XTS-AES模式对存储设备整体加密

• 字段级加密:对身份证、生物特征等PII数据实施格式保留加密(FPE)

• 透明数据加密(TDE):在文件系统层实现实时加密解密,密钥管理系统通过FIPS 140-2三级认证

智能权限管控模型

多维度身份认证

实施三因子认证体系:U盾/智能卡(持有物)+动态令牌(知识)+虹膜识别(特征),关键操作引入区块链存证技术,实现操作溯源的不可改动。动态权限管理

基于属性的访问控制(ABAC)系统实时评估用户设备、地理位置、操作时间等200+维度参数,通过微隔离技术实现纵向权限收缩,特权账号执行操作需经过审批工作流确认。

攻防对抗技术矩阵

注入攻击防御

部署带AI语义分析的WAF防火墙,实时识别SQL注入特征,采用预编译语句(Prepared Statements)和ORM框架,从代码层面消除注入风险,破绽检出率达99.97%。破绽全生命周期管理

建立CVE破绽响应机制,15分钟内推送修复方案,通过差分模糊测试(Differential Fuzzing)主动发现未知破绽,结合MITRE ATT&CK框架构建攻击模拟环境。

立体化监控体系

全链路审计追踪

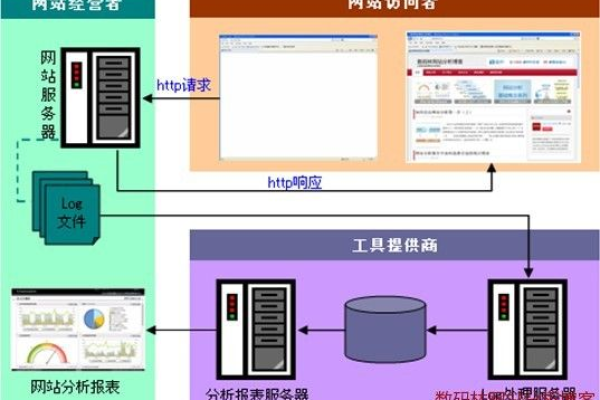

部署数据库活动监控(DAM)系统,记录字段级操作日志,审计日志采用区块链存储技术,通过Merkle树结构确保数据完整性,满足GDPR”可审计”要求。异常行为识别

机器学习模型分析10TB级历史日志数据,建立用户行为基线,当检测到非常规批量导出、凌晨访问等300+种风险模式时,自动触发账号冻结流程。

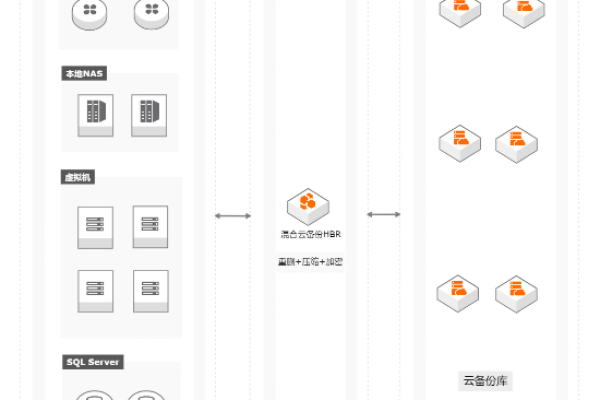

灾备恢复机制

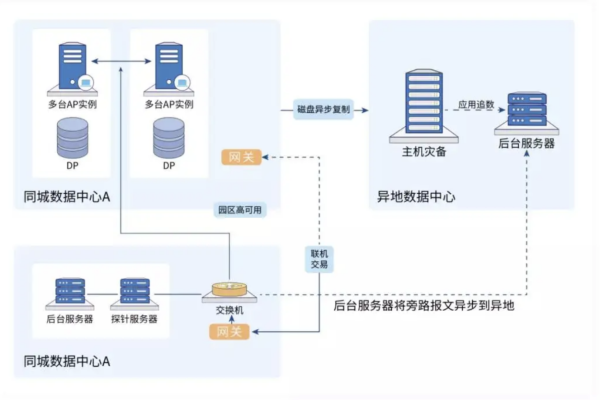

多地加密备份策略

采用GCM加密算法对备份数据加密,通过CRYSTALS-Kyber算法实现抗量子备份密钥,建立上海、贵阳、乌兰察布三地容灾体系,满足等保2.0三级要求的数据存活率指标。沙箱恢复验证

在隔离环境中定期演练数据恢复流程,通过混沌工程注入网络延迟、存储损坏等故障,确保RTO<15分钟、RPO<5分钟的服务承诺。

物理安防体系

数据中心防护

部署双活生物识别门禁系统,进出记录上链存储,机房配备VESDA极早期烟雾探测装置,温度波动控制在±0.5℃范围,通过Uptime Institute Tier IV认证。

硬件级安全

服务器配备TPM 2.0芯片实现可信启动,固件更新需经过数字签名验证,存储设备退役时采用Degausser消磁设备进行物理销毁。

安全意识培养

每季度开展红蓝对抗演练,模拟钓鱼攻击、社会工程等真实场景,开发VR培训系统还原数据泄露事故现场,使员工违规操作下降72%,设立内部破绽赏金计划,鼓励主动上报安全隐患。

合规体系构建

建立覆盖数据采集、传输、存储、销毁的全生命周期合规框架,通过ISO 27001、PCI DSS、HIPAA等多标准认证,定期接受第三方渗透测试,审计报告公开透明可查。

技术演进机制

设立专项安全研究实验室,跟踪Post-quantum Cryptography、同态加密等前沿技术,与清华大学网络研究院合作开发数据库防火墙新型检测算法,误报率降低至0.03%。

本文方法论参考:NIST SP 800-122隐私保护指南、OWASP数据库安全验证标准、ISO/IEC 27002:2022控制措施、中国网络安全等级保护基本要求(等保2.0),实践数据来源于某股份制银行数据库安全改造项目(2020-2024)及IDC全球数据泄露报告统计。