如何在Elementor插件中为背景图片添加文字?

- 行业动态

- 2024-10-07

- 1

Elementor插件是一款流行的免费页面编辑插件,它改变了WordPress建站的方式,通过其可视化编辑器,用户无需编写代码便能构建网页,下面将详细介绍如何在Elementor中的背景图片上添加文字:

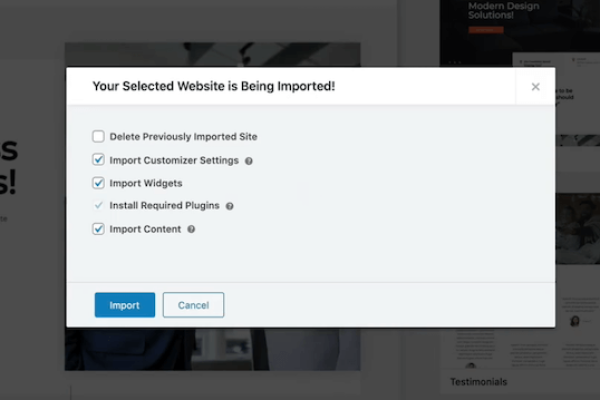

1、安装和设置Elementor

安装Elementor:在WordPress后台的插件区域搜索并安装Elementor插件,然后点击“激活”按钮。

进入Elementor编辑器:在文章或页面上点击“使用Elementor编辑”按钮,进入Elementor可视化编辑器。

2、添加背景图片

选择图片:从媒体库中选择一张图片,或者上传新图像,确保选择的图片能够适应不同的屏幕尺寸。

调整图片:在Elementor的“样式”选项卡中,找到“图像”选项,可以设置图像的尺寸、对齐方式和字幕等。

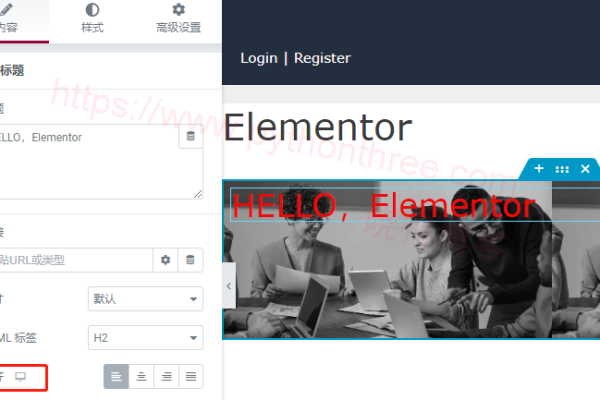

3、添加文本小部件

小部件:在左侧的Elementor编辑器中找到“Heading Widget”标题小部件,将其拖放到一列或一个分区中。

编辑文本:在右侧的编辑区域中输入所需的文本内容,可以调整字体大小、颜色、行高和字母间距等属性。

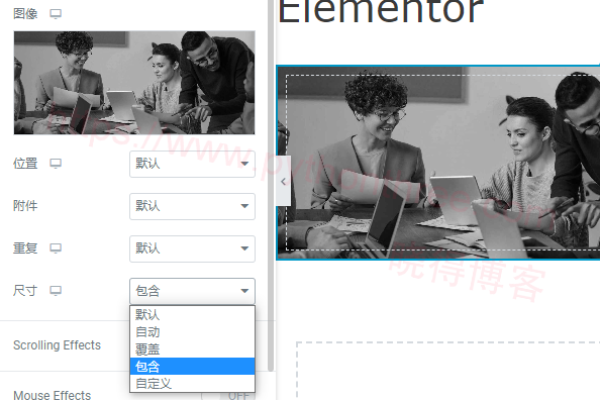

4、应用背景图片

选择图像选项:在“专栏”里找到“图像”选项,点击后可以选择媒体库中的图片或上传新的图像。

设置背景尺寸:将背景尺寸设置为“Contain”或“Cover”,以适应不同设备的显示效果,如果选择“Cover”,图像可能会发生一些裁剪,但能更好地适应屏幕。

5、调整文本样式

:在“样式”选项卡中,可以进一步自定义标题的文本颜色、背景颜色、文字阴影和文字间距等。

响应式设计:在“高级”选项卡中,可以设置不同设备上的文本样式,确保在手机、平板和桌面上都能有良好的显示效果。

6、增加边距

设置填充和边距:在“高级”选项卡中,取消填充属性的链接,并应用顶部和底部填充(例如40%),以增加背景图片与容器之间的间隙。

调整响应式设计:为适应平板电脑和移动设备,可以在“高级”选项卡中设置不同的填充值,以确保在不同设备上都能有良好的显示效果。

7、预览和发布

预览效果:点击Elementor编辑器右上角的“预览”按钮,查看页面在不同设备上的显示效果。

发布页面:满意后,点击右上角的“发布”按钮,将页面发布到网站上。

在使用Elementor时还需要注意以下几点:

1、图片优化:为了提高页面加载速度,可以使用WebP格式的图片,并通过cPanel面板进行数据备份以提高网站SEO排名。

2、插件兼容性:Elementor支持多种WordPress主题和其他插件,如WooCommerce,确保在选择主题和插件时注意兼容性问题。

3、学习资源:Elementor拥有丰富的在线教程和社区支持,可以帮助用户快速上手和解决使用中的问题。

通过上述步骤,用户可以在Elementor中轻松地在背景图片上添加文字,并进行各种自定义设置,以满足不同的设计需求。

到此,以上就是小编对于“Elementor插件教程:如何在背景图片上添加文字”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。