从数据库更新模型中的刷新

- 行业动态

- 2025-04-05

- 2

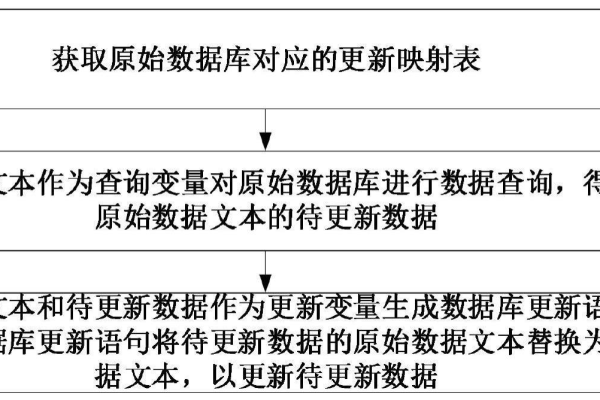

从数据库更新模型中的刷新通常指的是在数据库管理系统中,通过特定的操作或命令来更新数据模型,以确保数据的实时性和准确性。这可能包括添加、修改或删除记录等操作。

在数据库更新模型中,“刷新”是一个关键的概念,它指的是将数据库中的数据或模式(schema)更新到最新的状态,这个过程通常涉及到数据的同步、重新加载或者重新构建索引等操作,以下是关于从数据库更新模型中的刷新的详细解释:

数据刷新

| 描述 | 详情 |

| 定义 | 数据刷新是指将数据库中的数据更新到最新状态的过程,这通常包括插入新数据、更新现有数据或删除过时数据。 |

| 触发条件 | 数据刷新可以由多种事件触发,如定时任务、数据变更通知或手动操作。 |

| 影响范围 | 数据刷新可能影响整个数据库或特定的数据表,具体取决于刷新策略和配置。 |

| 性能考虑 | 在进行大规模数据刷新时,需要考虑对数据库性能的影响,可能需要采取分批处理或使用高效的数据导入工具。 |

模式刷新

| 描述 | 详情 |

| 定义 | 模式刷新是指更新数据库的模式(schema),包括表结构、索引、视图、存储过程等的变化。 |

| 触发条件 | 模式刷新通常在数据库架构发生变化时进行,如添加新表、修改字段类型或创建新的索引。 |

| 影响范围 | 模式刷新会影响数据库中所有相关的对象,可能需要重建索引或重新编译存储过程。 |

| 兼容性问题 | 在进行模式刷新时,需要确保向后兼容,避免破坏现有的应用程序或查询。 |

刷新策略

| 策略类型 | 描述 |

| 全量刷新 | 每次刷新时,替换整个数据集或模式,这种方法简单直接,但可能效率低下,尤其是在数据量大的情况下。 |

| 增量刷新 | 只更新自上次刷新以来发生变化的数据或模式部分,这种方法更加高效,但实现起来更复杂。 |

| 实时刷新 | 数据变化时立即更新,保持数据库与源数据的实时同步,这种方法适用于对实时性要求高的应用场景。 |

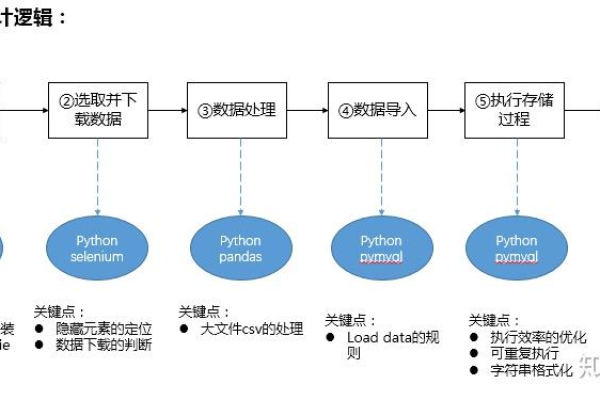

刷新工具和技术

ETL工具:用于提取、转换和加载数据,支持定时或触发式的数据刷新。

数据库自带的复制和同步功能:许多数据库系统提供内置的复制和同步机制,可以实现数据的实时或定时刷新。

脚本和自动化任务:通过编写脚本和使用自动化任务调度器(如cron作业),可以定制复杂的刷新逻辑。

注意事项

在进行数据或模式刷新之前,应备份当前数据库,以防出现意外情况导致数据丢失。

对于生产环境的数据库,应在非高峰时段进行刷新操作,以减少对业务的影响。

确保刷新过程中有足够的资源可用,避免因资源不足导致的性能问题。

FAQs

Q1: 如何选择合适的刷新策略?

A1: 选择合适的刷新策略应考虑数据量、业务需求、系统资源和性能要求,对于小规模且不频繁变动的数据,全量刷新可能足够;对于大规模且实时性要求高的数据,应考虑增量刷新或实时刷新。

Q2: 数据刷新过程中出现问题怎么办?

A2: 如果数据刷新过程中出现问题,首先应停止当前的刷新操作,然后根据错误日志诊断问题原因,可能需要回滚到上一个稳定的数据库状态,并检查是否有更好的刷新策略或方法,在解决问题后,可以重新尝试刷新操作。