如何查找php文件中的代码信息

- 行业动态

- 2024-05-11

- 1

如何查找php文件中的代码

1、使用文本编辑器查找代码

打开你的PHP文件,可以使用任何文本编辑器,如Notepad++、Sublime Text等。

按下Ctrl + F(Windows)或Cmd + F(Mac)组合键,打开查找对话框。

在查找对话框中输入你想要查找的代码关键词或正则表达式。

点击查找按钮,编辑器将会定位到第一个匹配项,你可以继续点击查找下一个按钮来查找其他匹配项。

2、使用命令行工具grep查找代码

打开终端或命令提示符窗口。

进入包含PHP文件的目录。

运行以下命令来查找特定的代码:

“`shell

grep r "your_keyword" /path/to/directory

“`

your_keyword是你要查找的代码关键词,/path/to/directory是包含PHP文件的目录路径。

命令执行后,终端将会显示所有匹配的文件和匹配的行号。

3、使用集成开发环境(IDE)查找代码

如果你使用的是集成开发环境,如PHPStorm、Visual Studio Code等,它们通常提供了强大的搜索功能。

打开你的PHP文件并激活搜索功能。

在搜索框中输入你想要查找的代码关键词或正则表达式。

IDE将会高亮显示所有匹配的代码,并提供导航到匹配项的功能。

相关问题与解答:

问题1:如何在php文件中查找特定的函数调用?

答:可以使用文本编辑器或IDE中的搜索功能来查找特定的函数调用,在搜索框中输入函数名和一对括号,例如functionName(),然后按下搜索按钮进行查找,如果函数有多个参数,也可以在搜索框中输入函数名和带参数的括号,例如functionName(param1, param2)。

问题2:如何使用grep命令查找php文件中的特定字符串?

答:可以使用grep命令结合正则表达式来查找特定的字符串,在命令行中运行以下命令:

grep r include=*.php "your_string" /path/to/directory

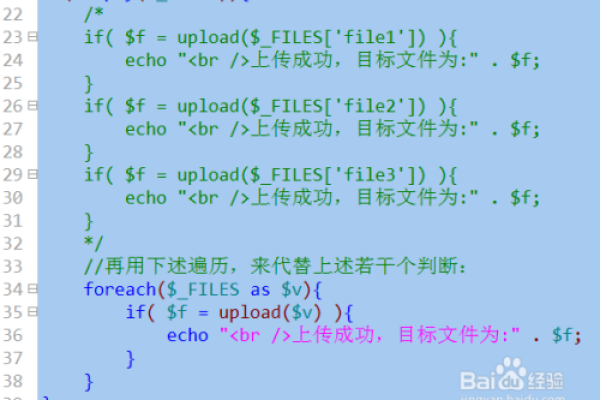

include=*.php表示只搜索扩展名为.php的文件,your_string是你要查找的字符串,/path/to/directory是包含PHP文件的目录路径,命令执行后,终端将会显示所有匹配的文件和匹配的行号。