如何在Linux系统中使用命令查看网络流量?

- 行业动态

- 2024-09-11

- 12

iftop或

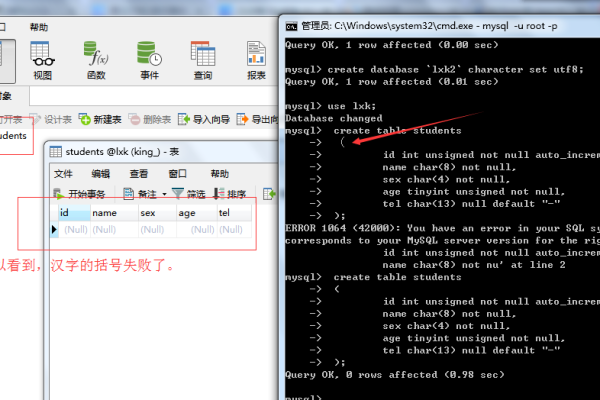

nload命令来查看网络流量。首先需要安装这些工具,使用以下

命令进行安装:,,“

bash,sudo aptget install iftop # Ubuntu/Debian系统,sudo yum install epelrelease # CentOS系统,sudo yum install iftop # CentOS系统,sudo aptget install nload # Ubuntu/Debian系统,sudo yum install nload # CentOS系统,`

,,安装完成后,可以使用以下命令查看网络流量:,,iftop

:实时显示网络接口的带宽使用情况,nload`:以图形方式显示网络流量

在Linux系统中,监控网络流量对于系统管理员来说至关重要,它不仅可以帮助了解当前网络的使用情况,还可以作为诊断网络问题和性能瓶颈的依据,下面将详细介绍几个常用的查看网络流量的命令及其使用方法。

1、ip命令

:ip命令是iproute2工具集中的一个命令,它是用来替代传统的ifconfig命令的。ip命令功能强大,支持更多的网络配置任务,并且其语法更加语义化。

流量查看:使用ip s h link可以查看每个网络接口上的总流量,其中s参数表示显示统计信息,h参数以易读的格式显示数据。

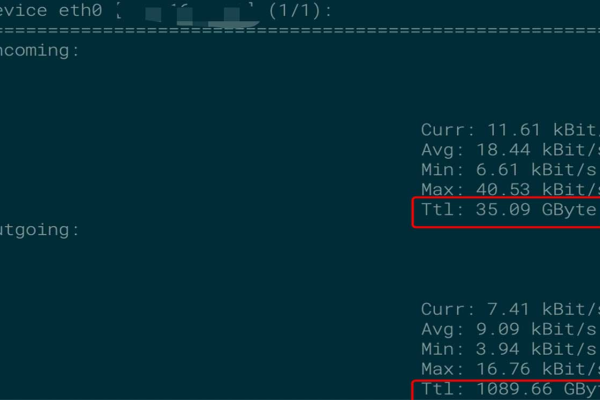

2、nload命令

:nload是一个控制台应用,它可以实时显示每个网络设备的当前网络速率,包括输入输出流量。

实时流量监控:nload不仅展示当前的网络速度,还会显示自启动以来的总传输量,非常适合于快速查看网络活动状态。

3、top命令

:虽然top主要用于监控系统的CPU和内存使用情况,但通过它也可以间接观察到系统的网络活动状况。

资源监控:使用top时,可以看到名为net的一行,这里展示了网络I/O的使用情况,但需要注意的是,top不提供深入的网络流量分析功能。

4、netstat命令

:netstat命令用于显示网络统计、路由、接口统计、伪装连接以及多播成员等信息。

网络统计:通过netstat i可以查看所有网络接口的基本统计信息,包括接收和发送的数据包数量等。

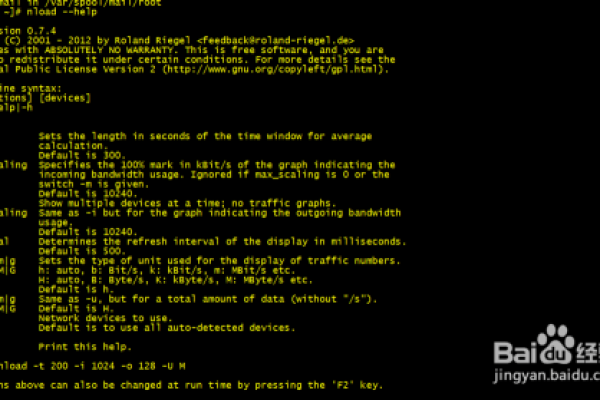

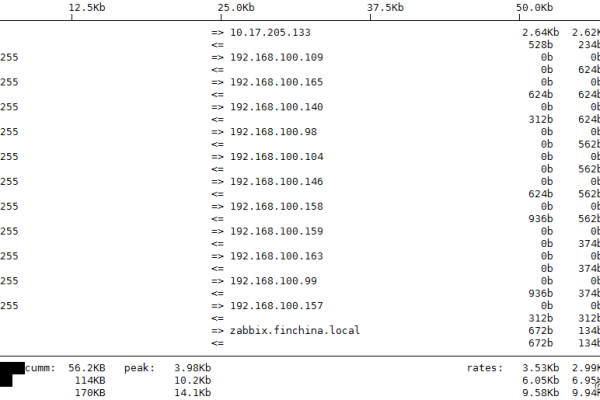

5、iftop命令

:iftop是另一个实时网络带宽监控工具,它能以较为直观的方式显示当前网络接口的活动情况,例如RX和TX流量、峰值、平均速率等。

安装与使用:iftop可能需要单独安装,一旦安装完成,它能够提供实时的流量监控,并允许用户过滤特定网段和自定义显示选项。

6、ifconfig命令

:尽管ifconfig在新版的Linux发行版中逐渐被ip命令取代,但它仍然可以在许多系统中查看网络接口的配置和状态。

基本流量监控:通过简单执行ifconfig,可以获得网卡的配置信息,包括IP地址、子网掩码等,结合/proc/net/dev可以查看到基本的流量信息。

7、nmap命令

:nmap是一个网络探测和安全审计工具,它不是专门为了流量监控设计的,但可以用来检查网络中的开放端口等信息。

网络扫描:使用nmap可以扫描网络上的主机和服务,从而帮助管理员理解网络的布局和潜在的安全问题。

8、tcpdump命令

:tcpdump是一个强大的命令行网络分析工具,用于捕获和分析传输在网络上的数据包。

数据包分析:管理员可以使用tcpdump对特定的网络接口进行监听,根据需要捕获数据包并进行分析。

对于如何使用这些命令来监控Linux系统中的网络流量,还需要关注以下几个注意事项:

确保使用这些命令前有适当的权限,因为某些命令可能需要root权限才能完全访问网络设备的信息。

在使用较新的命令(如ip)时,需要注意旧命令(如ifconfig)可能已经被弃用,所以建议优先学习新命令的使用。

对于一些需要安装的工具(如iftop),请确保了解如何通过系统的软件包管理器(如yum或apt)来安装它们。

考虑到网络安全,使用诸如tcpdump之类的工具时要小心,避免泄露敏感信息。

掌握实时监控(如nload或iftop)和长期监控(可能需要借助日志分析)的结合使用,可以更全面地了解网络流量状况。

Linux系统管理员可以通过多种命令来监控和分析网络流量,从实时监控工具如nload和iftop,到综合网络统计工具如ip和netstat,再到高级分析工具如tcpdump,每种工具都有其独特的优势和用途,选择合适的工具,并结合良好的网络管理实践,可以有效地维护网络的健康运行。

FAQs

如何在Linux系统中安装iftop工具?

在Linux系统中安装iftop工具通常需要使用软件包管理器,在基于Debian的系统上,可以使用aptget install iftop命令;在基于Red Hat的系统上,可以使用yum install iftop命令,如果软件仓库中没有预编译的版本,您可能需要从源代码自行编译安装。

如果ip命令在我的系统中不可用,我该如何获取它?

如果ip命令在您的Linux系统中不可用,您可以尝试安装iproute2软件包,在基于Debian的系统上,可以使用aptget install iproute2命令;在基于Red Hat的系统上,可以使用yum install iproute2命令,这个软件包包含了ip命令。