如何解决Windows 10系统重置时遇到的缺少介质问题?

- 行业动态

- 2024-07-24

- 5

在尝试重置Windows 10系统时,用户可能会遇到“缺少介质无法重置系统”的问题,这种情况下,系统通常无法找到恢复环境,要解决这一难题,有几种方法可以尝试,下面将详细讨论这些方法及其步骤,以帮助用户顺利完成系统重置。

1、制作Windows 10 U盘安装介质

原因分析:当Win10提示“找不到恢复环境”时,可能是因为系统恢复分区受损或缺失,通过创建一个Windows 10 U盘安装介质,可以提供必要的恢复文件,使系统重置得以进行。

操作步骤:访问Microsoft官方网站下载媒体创建工具,然后使用一个至少8GB容量的U盘,按照指引创建安装介质。

2、卸载第三方安全及优化软件

原因分析:某些第三方安全或优化软件可能会干扰Windows正常的系统恢复流程,卸载这些软件可以减少冲突,提高重置成功率。

操作步骤:通过“Windows徽标键+R”,输入“msconfig”进入系统配置,禁用所有非Microsoft服务,并重启设备。

3、使用系统恢复选项

原因分析:如果上述方法不起作用,可能是更深层次的系统文件问题,使用系统恢复选项可以进行更彻底的修复尝试。

操作步骤:在系统启动时使用F8或Shift+F8进入高级启动选项,选择“故障排除”>“高级选项”>“命令提示符”,尝试执行系统恢复操作。

4、通过ISO镜像重置系统

原因分析:如果没有合适的恢复介质,使用原版Windows 10 ISO镜像可以作为另一种恢复途径。

操作步骤:首先需要获得Windows 10的正版许可,然后下载并运行媒体创建工具制作ISO启动盘,通过这种方式,可以直接引导系统并进行重置。

5、重新安装Windows系统

原因分析:当所有恢复尝试失败后,可能意味着现有系统已经无法修复,重新安装Windows系统可能是最直接有效的解决方案。

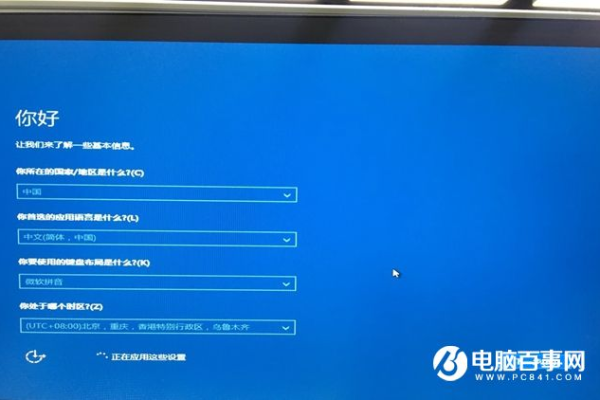

操作步骤:使用之前制作的Windows 10 U盘或ISO镜像启动电脑,并按照安装程序指引进行系统安装。

6、联系技术支持

原因分析:对于一些不熟悉电脑操作的用户来说,自行解决问题可能存在困难,这时,寻求专业的技术支持是一个明智的选择。

操作步骤:联系Microsoft客服或前往附近的电脑维修点,寻求技术人员的帮助。

方法提供了多种解决“Win10缺少介质无法重置系统”问题的途径,用户可以根据自身情况选择合适的方法进行操作,为了确保问题能够得到更有效的解决,以下还有几点信息需要注意:

在进行任何系统操作前,建议备份重要数据,以避免数据丢失。

确保使用的安装介质或ISO镜像是最新的,以确保系统重置或安装后的安全性和稳定性。

在操作过程中细心遵循每一步的指引,避免因操作失误导致系统问题加剧。

面对Win10系统重置时出现的“缺少介质无法重置系统”的问题,可以通过制作U盘安装介质、卸载第三方软件、使用系统恢复选项、通过ISO镜像重置系统、重新安装Windows系统或联系技术支持等多种方法来解决,每种方法都有其适用场景和具体步骤,用户应根据实际情况谨慎选择,注意备份数据、确保使用最新安装介质以及仔细遵循操作指南,是确保问题顺利解决的关键。

FAQs

为什么Windows 10在重置时会提示找不到恢复环境?

"找不到恢复环境"的错误通常发生在恢复分区受损或被删除的情况下,这可能是由于干扰攻击、硬盘损坏或不当的系统优化软件操作导致的。

如果在重置过程中遇到数据丢失怎么办?

在进行任何系统重置或重新安装操作之前,应该对个人数据和重要文件进行备份,如果不慎发生数据丢失,可以尝试使用数据恢复软件来恢复丢失的文件,或联系专业的数据恢复服务。