华为笔记本电脑如何从Windows 11降级回Windows 10?

- 行业动态

- 2024-07-16

- 6

在华为笔记本上从Windows 11回退到Windows 10,用户可以通过内置的恢复功能或官方提供的下载链接完成操作,下面将深入探讨两种主要方式,帮助您顺利回滚至Windows 10系统:

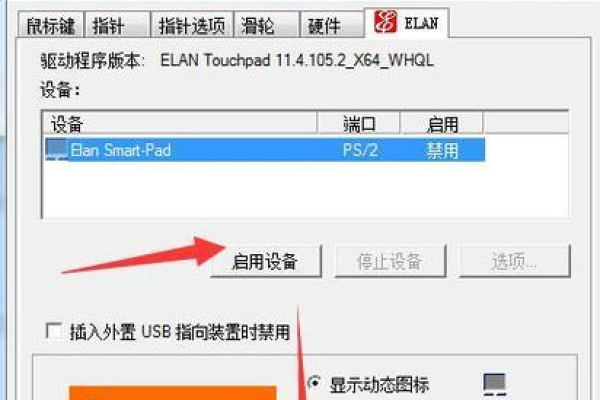

1、使用系统内置恢复功能回退到Windows 10

适用条件和准备:如果您从Windows 10升级到Windows 11的时间不超过10天,您可以直接使用Windows 11的系统恢复功能来进行回退,这种方式相对简单,可以保留大部分个人文件,但可能会删除一些升级后安装的应用和驱动程序。

具体步骤:先确保您的重要数据已做好备份,进入设置 >系统 >恢复选项,找到并点击返回按钮开始回退流程,在执行此操作前,建议登录您的微软账号并在Windows 11上至少启动一次Office软件,以确保激活信息得到保留。

2、通过官方下载链接重装Windows 10

适用条件和准备:如果已经超过了10天的自动回退期限,您仍可以通过访问微软官方网站下载Windows 10的安装媒介来进行系统降级,此方法不依赖于前一系统的恢复点,意味着您可能会需要重新配置系统设置和重新安装应用程序。

具体步骤:访问微软官方下载页面(https://www.microsoft.com/zhcn/softwaredownload/windows10),选择相应的版本进行下载,然后创建启动U盘或光盘,完成下载后,运行安装程序并按照指示进行操作,此过程中,确保您已备份所有重要数据以避免数据丢失。

3、考虑系统激活与Office激活信息保存

激活信息处理:为了确保Windows和Office的激活信息在系统回退后仍然有效,需要按照特定步骤操作,在Windows 11系统中登录您的微软账号,并至少打开Office软件一次,以自动进行激活,这一步骤是重要的预备工作,有助于保持激活状态的连续性。

4、数据备份的重要性

备份策略:在进行系统回退之前,无论是使用系统恢复功能还是完全重装,都应先对个人文件和重要数据进行备份,可以使用外部硬盘、云存储或其他备份解决方案来保护您的数据安全。

5、验证系统兼容性

检查兼容性:部分旧版软件或设备驱动可能不完全兼容Windows 10,在回退操作前,最好确认您的关键应用程序和硬件设备是否有适用于Windows 10的版本或驱动。

6、后续操作和环境配置

环境配置重建:系统回退后可能需要重新配置某些设置或重新安装必要的应用程序,此步骤中,仔细检查系统设置,确保一切按照您的需求进行调整。

顺利完成操作系统的回退之后,您可能需要考虑以下几个方面来确保计算机环境的最优状态:

确认系统更新:确保Windows 10接收到所有重要的安全更新和功能改进,保持系统的最新状态。

检查干扰和反面软件:使用杀毒软件进行全面扫描,确保系统清洁,特别是在进行大规模文件传输或系统变更后。

优化系统设置:根据个人使用习惯调整系统设置,如电源管理、隐私设置等,以提升用户体验。

综上,华为笔记本电脑从Windows 11回退到Windows 10的过程涉及多个关键步骤,包括使用系统内置的恢复功能或通过官方下载链接重装,在此过程中,特别留意数据备份、系统激活状态的保持以及软硬件兼容性问题。