mongodb权限认证

- 行业动态

- 2024-03-07

- 4619

MongoDB权限认证机制确保数据安全,通过用户角色定义访问权限,支持多种认证方式如SCRAM-SHA-256和X.509。

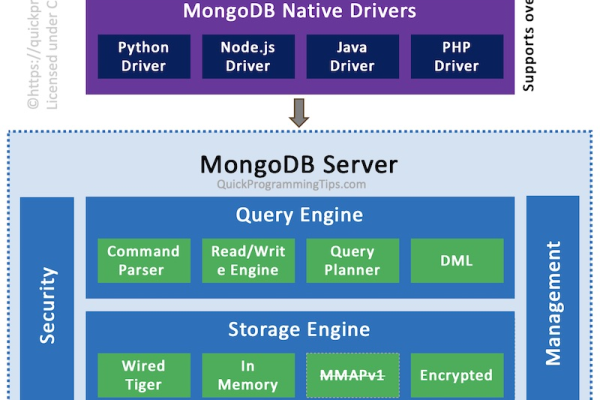

MongoDB 是一个流行的 NoSQL 数据库,广泛用于各种应用程序和系统中,随着其使用的增长,安全性变得至关重要,特别是认证和鉴权机制,以下是关于 MongoDB 认证鉴权你需要知道的一些事:

MongoDB 认证机制

MongoDB 提供了多种认证机制来确保只有授权用户才能访问数据库,主要的认证方式包括 SCRAM-SHA-256、SCRAM-SHA-1、MONGODB-CR 和 X509,SCRAM-SHA-256 是最推荐的认证方式,因为它提供了强大的密码哈希和更好的安全性。

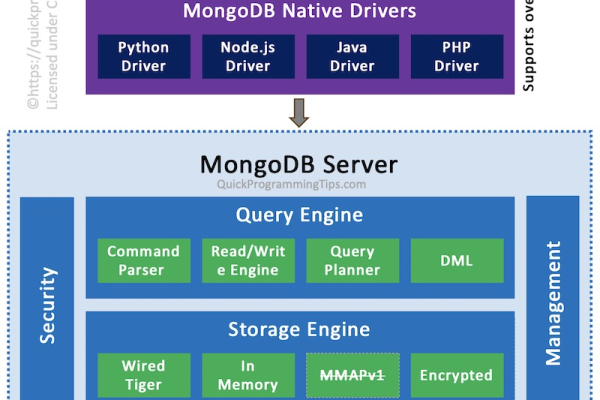

启用认证

要启用 MongoDB 的认证,必须在启动时添加 --auth 参数,这会要求所有连接到数据库的用户进行身份验证。

mongod --auth

MongoDB 鉴权流程

当认证启用后,用户必须通过提供用户名和密码来获得访问权限,这个过程通常涉及以下步骤:

1、客户端发起连接请求。

2、服务器响应并要求提供用户名和密码。

3、客户端发送凭据。

4、服务器验证凭据。

5、如果凭据有效,服务器授予相应的访问权限。

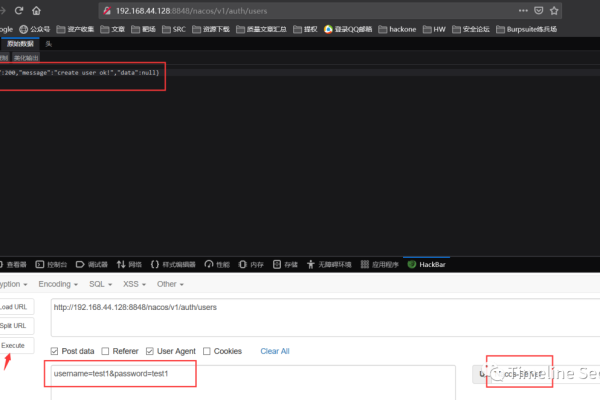

角色和权限

MongoDB 使用基于角色的访问控制(RBAC)来管理用户权限,管理员可以创建角色,并为这些角色分配不同的操作权限,这些角色可以被分配给用户,从而赋予他们执行特定操作的能力。

内置角色

MongoDB 提供了一些内置角色,如 readWrite、read、dbAdmin 等,它们包含了一组预定义的权限。

自定义角色

除了使用内置角色,管理员还可以创建自定义角色,以精细控制用户可以执行的操作,可以创建一个只允许读取特定集合的角色。

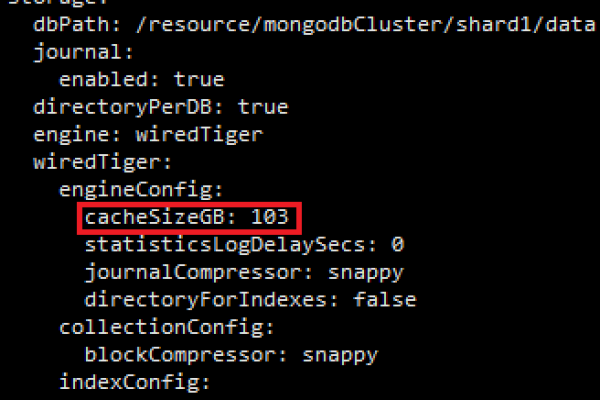

安全措施

为了增强 MongoDB 的安全性,可以采取以下措施:

使用强密码:确保为数据库用户设置强密码,并定期更新。

限制网络访问:只允许受信任的网络或 IP 地址访问 MongoDB。

启用日志记录:记录所有对数据库的访问尝试,以便在出现安全问题时进行分析。

使用 TLS/SSL:通过 TLS/SSL 加密通信,保护数据传输过程中的安全。

相关问题与解答

Q1: 如何为 MongoDB 用户设置密码?

A1: 可以使用 db.changeUserPassword() 命令为用户设置密码。

db.changeUserPassword("myUser", "newStrongPassword")

Q2: 如何创建一个自定义角色?

A2: 使用 db.createRole() 命令可以创建一个自定义角色,并指定该角色拥有的权限。

db.createRole({

role: "readMyCollection",

privileges: [

{ resource: { db: "myDb", collection: "myCollection" }, actions: [ "find" ] }

],

roles: []

})

Q3: 我应该如何监控 MongoDB 的鉴权日志?

A3: 可以通过配置 MongoDB 的日志记录系统来监控鉴权日志,在配置文件中,设置 auditLog 参数为 true,并指定日志文件的路径。

Q4: 如果我忘记了 MongoDB 用户的密码,该怎么办?

A4: 如果忘记密码,需要登录到数据库服务器上,重置该用户的密码,或者,如果有足够的权限,可以在本地数据库上重置密码。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/337704.html