如何在DedeCMS中使用自定义处理接口来采集使用相对地址的图片?

- 行业动态

- 2024-10-13

- 7

在DedeCMS中使用自定义处理接口实现相对地址的图片采集,可以通过将相对地址转换为绝对地址来实现,以下是详细步骤及示例代码:

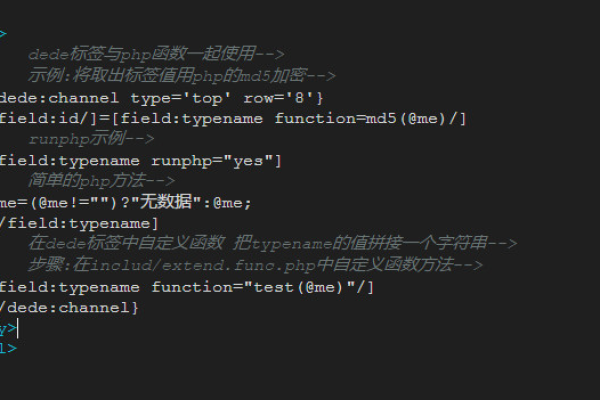

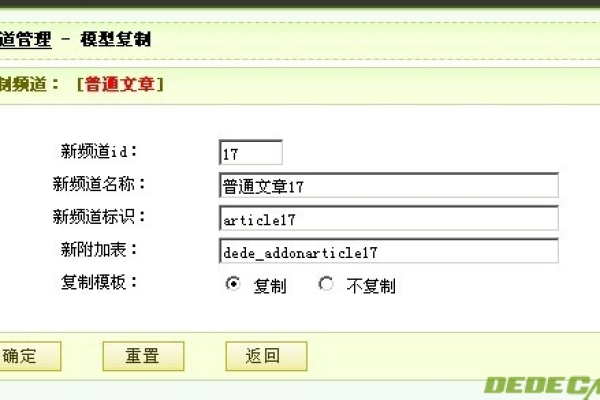

方法一:使用自定义处理接口

1、修改自定义处理接口:在DedeCMS的自定义处理接口中,可以使用str_replace函数将相对地址替换为绝对地址,如果相对地址是以/uploads/开头的,可以将其替换为主域名加上相应的路径。

2、示例代码:

@me=str_replace('/uploads/', 'http://www.example.com/uploads/', @me);

3、注意事项:需要根据实际情况替换主域名和路径,不要生搬硬套示例中的网址。

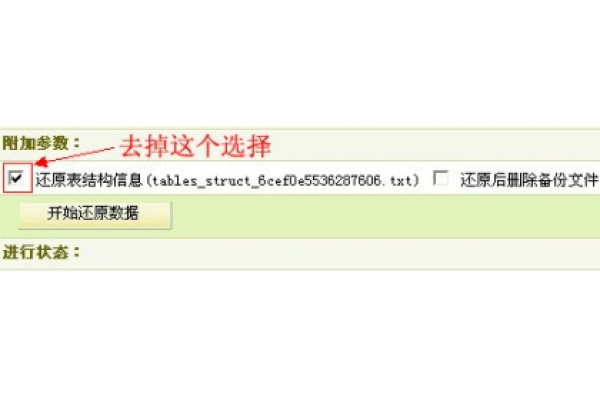

方法二:通过过滤规则

1、添加过滤规则:在DedeCMS的过滤规则中,可以使用dede:trim标签来去除多余的字符,从而将相对地址变为绝对地址。

2、示例代码:

{dede:trim replace=""}]*)>{/dede:trim}

{dede:trim replace=""}{/dede:trim}

3、注意事项:这种方法同样需要根据具体情况调整过滤规则,以确保能够正确处理相对地址。

FAQs

1、如何确保自定义处理接口适用于所有情况?

答:确保自定义处理接口适用于所有情况的关键是灵活调整替换规则,由于不同的网站可能使用不同的相对地址前缀,因此在编写代码时,应考虑到这一点,并根据实际需求调整替换规则,定期测试和验证处理接口的效果也是非常重要的。

2、如何处理图片地址中的变量部分?

答:如果图片地址中包含变量部分,如日期或ID等,可以在自定义处理接口中使用正则表达式或其他字符串处理函数来匹配和替换这些变量,具体实现方式取决于变量的具体格式和规则,在处理这类问题时,建议先进行充分的测试,以确保替换操作不会破坏原有地址的结构。

通过上述方法,DedeCMS用户可以轻松实现相对地址的图片采集,从而提高网站的功能性和用户体验。

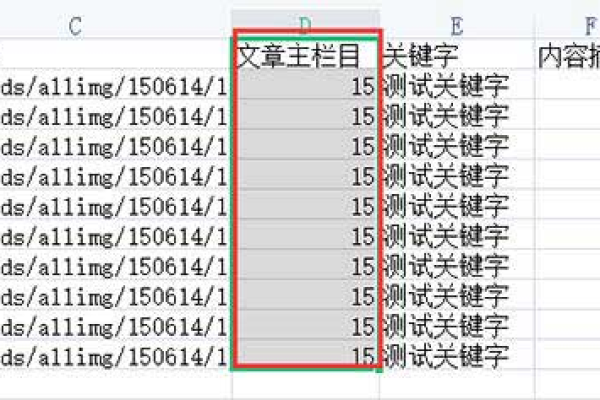

路径 | 采集方法 | 说明

||

<?php

function getRelativeImage($content) {

// 定义图片标签的正则表达式

$pattern = '/<img.*?src="([^"]+)".*?>/i';

// 使用preg_match_all函数查找所有图片标签

preg_match_all($pattern, $content, $matches);

// 获取所有图片的相对路径

$imagePaths = $matches[1];

// 返回图片路径数组

return $imagePaths;

}

```|正则表达式匹配|用于查找所有包含src属性的img标签,并提取其src属性的值,即图片的相对路径。

<?php

function processImages($content) {

// 调用getRelativeImage函数获取图片路径数组

$imagePaths = getRelativeImage($content);

// 遍历图片路径数组

foreach ($imagePaths as $path) {

// 获取图片的绝对路径

$absolutePath = DedecmsRootUrl . $path;

// 替换相对路径为绝对路径

$content = str_replace($path, $absolutePath, $content);

}

// 返回处理后的内容

return $content;

“`|替换相对路径为绝对路径|遍历获取到的图片路径数组,使用DedecmsRootUrl获取图片的绝对路径,然后将内容中的相对路径替换为绝对路径。

<?php // DedecmsRootUrl是DedeCMS根目录的URL $DedecmsRootUrl = 'http://www.example.com'; ```|设置DedecmsRootUrl|定义DedecmsRootUrl变量,用于存储DedeCMS根目录的URL,以便获取图片的绝对路径。

<?php

// 示例:使用processImages函数处理内容

$content = ‘<img src="images/example.jpg" alt="Example Image">’;

$processedContent = processImages($content);

echo $processedContent;

“`|示例使用|使用processImages函数处理示例内容,将相对路径的图片替换为绝对路径,并输出处理后的内容。