主机监控能够做到哪些方面的监控,主机监控的重要性

- 行业动态

- 2024-01-05

- 4

主机监控能够做到哪些方面的监控

1、硬件监控:主机监控可以实时监测服务器的硬件状态,包括CPU使用率、内存使用率、磁盘使用率、网络带宽等,通过这些数据,我们可以了解服务器的运行状况,及时发现潜在的问题。

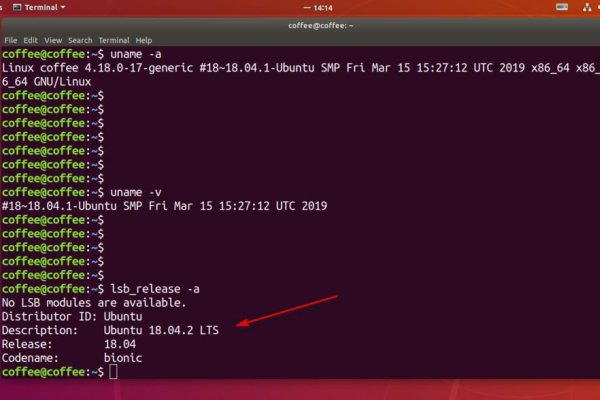

2、系统监控:主机监控可以实时监测操作系统的状态,包括系统负载、进程状态、服务状态等,通过这些数据,我们可以了解操作系统的运行状况,及时发现潜在的问题。

3、网络监控:主机监控可以实时监测网络的状态,包括网络流量、网络延迟、丢包率等,通过这些数据,我们可以了解网络的运行状况,及时发现潜在的问题。

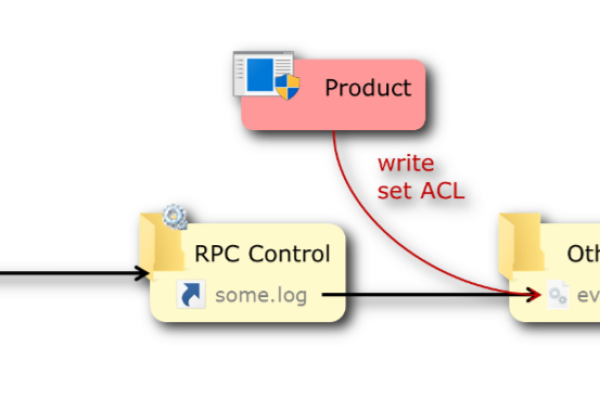

4、安全监控:主机监控可以实时监测服务器的安全状况,包括干扰感染、破绽扫描、防火墙状态等,通过这些数据,我们可以了解服务器的安全状况,及时发现潜在的安全问题。

5、应用程序监控:主机监控可以实时监测应用程序的状态,包括应用程序的运行状态、性能指标、异常日志等,通过这些数据,我们可以了解应用程序的运行状况,及时发现潜在的问题。

主机监控的重要性

1、提高运维效率:通过对服务器硬件、系统、网络、安全和应用程序的全面监控,我们可以及时发现潜在的问题,提前采取措施,避免问题扩大化,从而提高运维效率。

2、保证业务稳定:通过对服务器各项指标的实时监控,我们可以确保服务器在高负载情况下仍能保持稳定运行,避免因服务器宕机导致的业务中断。

3、提高资源利用率:通过对服务器硬件、系统、网络和应用程序的监控,我们可以发现资源浪费的情况,优化资源配置,提高资源利用率。

4、保障数据安全:通过对服务器安全状况的监控,我们可以及时发现潜在的安全问题,采取措施防范,保障数据安全。

5、提升用户体验:通过对应用程序的监控,我们可以确保应用程序的稳定运行,提供优质的用户体验。

技术介绍

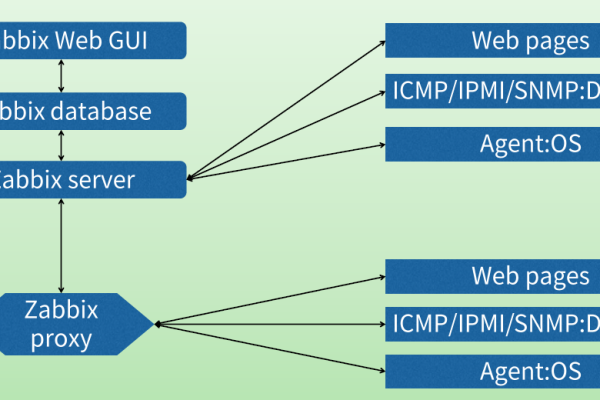

1、硬件监控:硬件监控可以通过采集服务器硬件的相关信息,如CPU使用率、内存使用率、磁盘使用率、网络带宽等,然后将这些信息进行汇总和分析,以便我们了解服务器的硬件状况,常用的硬件监控工具有:Zabbix、Nagios、Cacti等。

2、系统监控:系统监控可以通过采集操作系统的相关信息,如系统负载、进程状态、服务状态等,然后将这些信息进行汇总和分析,以便我们了解操作系统的运行状况,常用的系统监控工具有:Zabbix、Nagios、Cacti等。

3、网络监控:网络监控可以通过采集网络的相关信息,如网络流量、网络延迟、丢包率等,然后将这些信息进行汇总和分析,以便我们了解网络的运行状况,常用的网络监控工具有:Zabbix、Nagios、Cacti等。

4、安全监控:安全监控可以通过采集服务器的安全状况,如干扰感染、破绽扫描、防火墙状态等,然后将这些信息进行汇总和分析,以便我们了解服务器的安全状况,常用的安全监控工具有:Zabbix、Nagios、Cacti等。

5、应用程序监控:应用程序监控可以通过采集应用程序的相关信息,如应用程序的运行状态、性能指标、异常日志等,然后将这些信息进行汇总和分析,以便我们了解应用程序的运行状况,常用的应用程序监控工具有:Zabbix、Nagios、Cacti等。

相关问题与解答

1、如何设置主机监控?

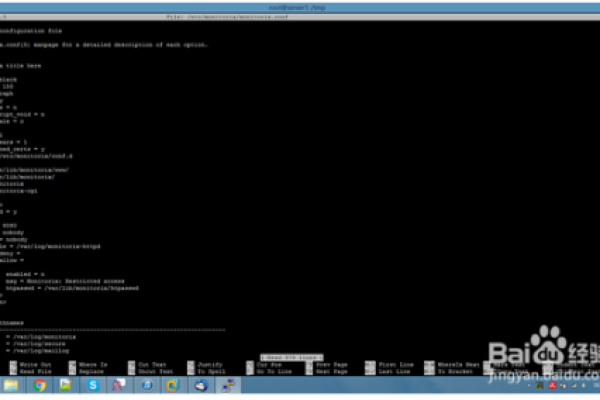

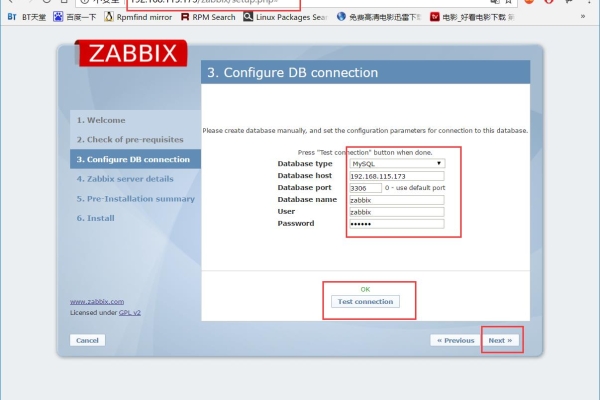

答:设置主机监控需要先选择合适的监控工具,然后根据工具的使用说明进行配置,以Zabbix为例,首先安装Zabbix Agent软件到需要监控的服务器上,然后在Zabbix Manager端添加主机并配置相关参数。

2、如何获取主机监控的数据?

答:获取主机监控的数据取决于所选的监控工具,以Zabbix为例,可以在Zabbix Manager端查看主机的各项指标数据,也可以通过API接口获取数据并在其他地方展示。

3、如何分析主机监控的数据?

答:分析主机监控的数据需要掌握一定的数据分析方法,通常可以从以下几个方面进行分析:趋势分析、异常检测、关联分析等,可以使用Excel、Python等工具进行数据分析。

4、如何解决主机监控中发现的问题?

答:解决主机监控中发现的问题需要根据问题的具体情况采取相应的措施,如果是CPU使用率过高导致的性能问题,可以考虑优化程序代码或增加服务器资源;如果是磁盘空间不足导致的故障,可以考虑扩容磁盘或清理无用文件。