网络攻击的特点与演化:一篇全面解析的技术文章

- 行业动态

- 2024-01-19

- 5

网络攻击的特点与演化:一篇全面解析的技术文章

随着互联网的普及和发展,网络安全问题日益严重,网络攻击已经成为全球范围内的一大威胁,对个人、企业和国家安全造成了极大的影响,本文将对网络攻击的特点与演化进行全面解析,帮助大家更好地了解网络安全问题,提高防范意识。

网络攻击的特点

1、隐蔽性

网络攻击往往具有很强的隐蔽性,攻击者可以通过各种手段隐藏自己的真实身份和位置,使得追踪和定位变得非常困难,攻击者还可以利用加密技术、僵尸网络等手段进行匿名攻击,进一步增加了攻击的隐蔽性。

2、多样性

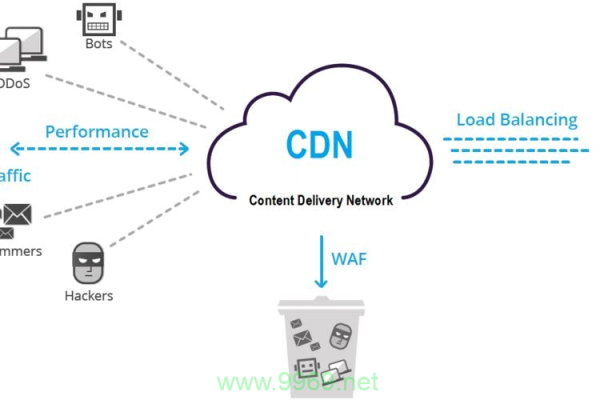

网络攻击手段繁多,包括干扰、载入、钓鱼、拒绝服务攻击(DDoS)、SQL注入、跨站脚本攻击(XSS)等,这些攻击手段各具特点,针对不同的目标和场景,攻击者可以选择不同的攻击方式。

3、持续性

网络攻击往往具有持续性,攻击者可以通过自动化工具、反面软件等方式进行持续的攻击,这种持续性不仅给受害者带来持续的损失,还使得防御工作变得更加困难。

4、智能化

随着人工智能技术的发展,网络攻击也呈现出智能化的趋势,攻击者可以利用机器学习、深度学习等技术,自动识别目标、选择攻击手段、优化攻击策略,从而提高攻击效果。

网络攻击的演化

1、从单机到分布式

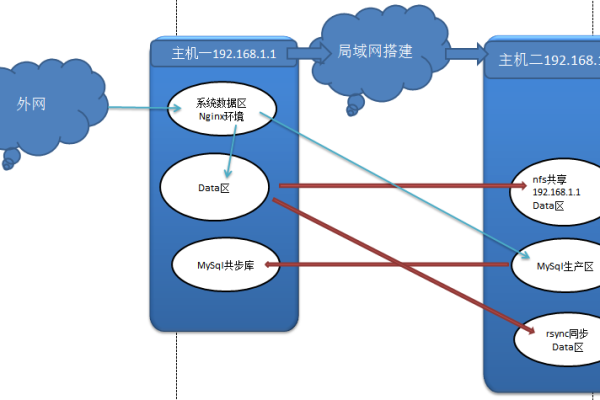

早期的网络攻击主要针对单机系统,攻击手段相对简单,随着互联网的发展,攻击目标逐渐从单机扩展到分布式系统,如服务器集群、云计算平台等,这使得网络攻击变得更加复杂和难以防范。

2、从被动到主动

传统的网络攻击往往是被动的,攻击者需要等待受害者上钩,随着技术的发展,攻击者开始采取主动策略,如社会工程学、钓鱼邮件等,主动诱导受害者进行攻击,这种主动攻击方式使得网络安全防护变得更加困难。

3、从单一到复合

早期的网络攻击往往只针对单一的目标或系统,而现代网络攻击则呈现出复合化的趋势,攻击者可以同时针对多个目标或系统进行攻击,以实现更高的破坏效果,这种复合化的攻击方式使得网络安全防护面临更大的挑战。

4、从技术到社会

网络攻击不仅仅是技术层面的问题,还涉及到社会层面,攻击者可以利用社会工程学、舆论引导等手段,制造社会恐慌,从而达到自己的目的,这种社会层面的网络攻击使得网络安全问题变得更加复杂和多元。

网络安全防护措施

针对网络攻击的特点和演化,我们需要采取一系列有效的防护措施:

1、加强安全意识培训,提高个人和企业的网络安全防范意识。

2、采用多层次、多手段的网络安全防护体系,包括防火墙、载入检测系统(IDS)、安全事件管理系统(SIEM)等。

3、定期进行安全破绽扫描和渗透测试,及时发现和修复安全破绽。

4、建立应急响应机制,确保在发生网络攻击时能够迅速响应和处理。

相关问题与解答

1、什么是僵尸网络?如何防范僵尸网络?

僵尸网络是指由大量被破解控制的计算机组成的网络,这些计算机被称为“僵尸机”,僵尸网络通常用于进行DDoS攻击、发送垃圾邮件等反面活动,防范僵尸网络的方法包括:安装并更新操作系统补丁;使用安全的浏览器和电子邮件客户端;安装并更新杀毒软件;定期检查系统日志,发现异常行为及时处理。

2、什么是SQL注入?如何防范SQL注入?

SQL注入是一种常见的网络攻击手段,攻击者通过在Web应用程序的输入框中输入反面SQL代码,从而获取数据库中的敏感信息或者执行其他反面操作,防范SQL注入的方法包括:对用户输入进行严格的验证和过滤;使用参数化查询或预编译语句;限制数据库账户权限;定期更新和修补Web应用程序。

3、什么是跨站脚本攻击(XSS)?如何防范XSS?

跨站脚本攻击(XSS)是一种常见的Web应用安全破绽,攻击者通过在Web页面中插入反面脚本,使得访问该页面的用户受到攻击,防范XSS的方法包括:对用户输入进行严格的验证和过滤;使用CSP(内容安全策略)限制页面中可执行的脚本;对输出内容进行编码;定期更新和修补Web应用程序。