如何解决Win7系统下快播播放器提示网站不可点播的问题?

- 行业动态

- 2024-08-21

- 10

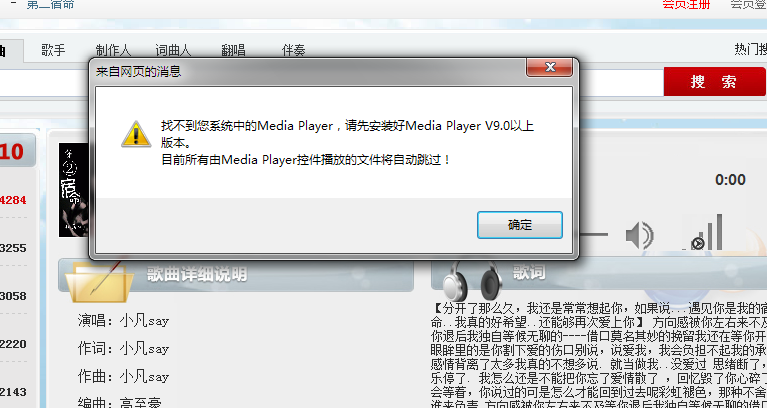

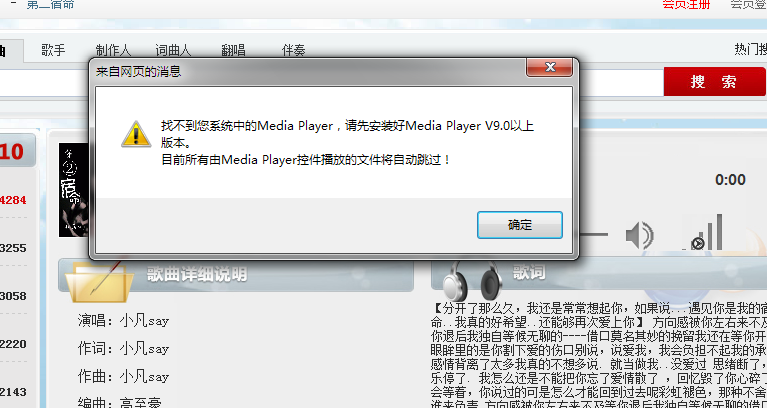

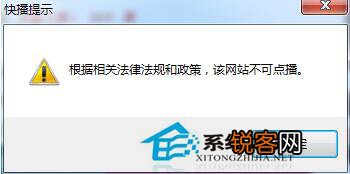

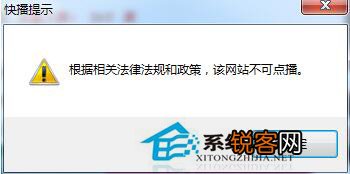

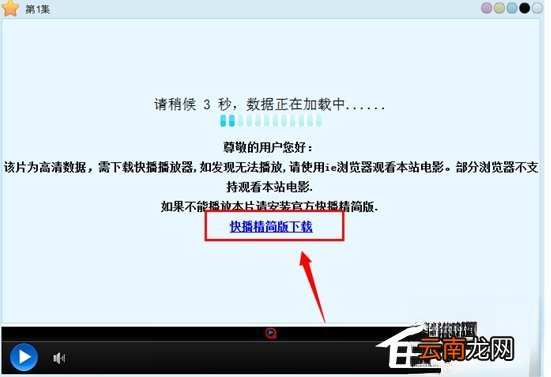

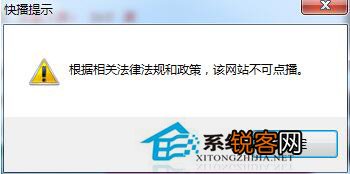

在Windows 7操作系统中,使用快播播放器观看视频时有时会碰到“根据相关法律法规和政策,该网站不可点播”的提示,这通常是因为版权问题导致播放器屏蔽了某些链接,面对这样的问题,有必要探讨和实践一些有效的解决方法,以保障用户的观影体验不被打断,下面将依据现有的信息,提供一个全面而实用的解决方案列表,帮助用户顺利绕过这一障碍:

1、软件回退至旧版本

卸载最新版本快播:由于版权政策更新,快播升级后可能会屏蔽一些链接,用户可以通过访问系统的"添加删除程序"功能来卸载新版本的快播。

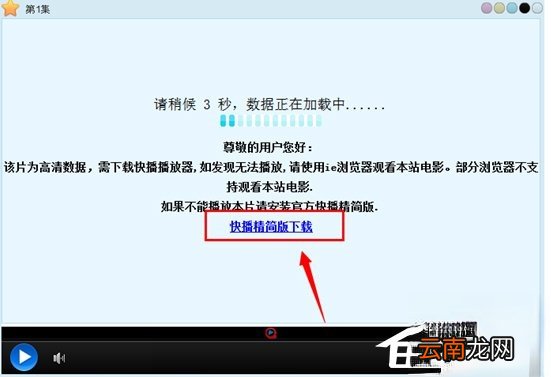

安装老版本快播:卸载新版本后,用户可以下载安装所谓的“快播永不升级版”或“快播精简版”,这些版本通常不会对链接施加限制。

2、修改快播设定

禁用自动升级:为了防止快播自动更新到新版本,用户需要在软件设置中禁用自动升级功能。

3、使用替代播放器

选择其他播放器软件:如果快播的限制太多,用户可以考虑使用其它视频播放软件,如VLC Player、PotPlayer等,它们不受同样的政策限制。

4、检查网络连接

检测网络稳定性:不稳定的网络连接有时也会导致播放失败,检查网络连接的稳定性可作为问题排查的一部分。

5、检查系统兼容性

确认系统支持:确保你的Win7系统更新至最新,以便与播放器软件保持最好的兼容性。

6、联系客服支持

获取官方帮助:若问题持续存在,直接联系快播的客服进行咨询可能是一种直接且有效的解决方式。

操作过程中,用户还需注意一些细节,在卸载和安装软件时,要确保已经关闭所有快播相关的进程;安装老版本快播时,应从官方或可靠的第三方网站下载,以免遭遇反面软件的威胁。

针对这个问题,还需要考虑一些额外的因素,用户的网络环境可能会影响视频播放的流畅度;不同版本的播放器对视频格式的支持也可能有所差异,用户可能需要根据实际需求转换视频格式。

用户在遇到Win7快播提示“该网站不可点播”的问题时,可以尝试通过软件回退至旧版本、修改快播设定、使用特定版本的播放器或是采用替代播放器等方法来解决,在此之外,检查网络连接和系统兼容性也是必要的步骤,用户在操作时应保持谨慎,避免可能的安全风险。

接下来提供的相关问答环节,将会涉及一些额外信息的解答:

FAQs

Q1: 如何确保在卸载快播的过程中不损害系统中的其他文件?

A1: 在卸载快播或任何软件时,建议先关闭所有正在运行的快播进程,并通过系统自带的“添加删除程序”功能执行卸载,这样可以避免损害其他文件,定期备份重要数据也是一个好的习惯。

Q2: 老版本的快播是否仍会接收安全更新?

A2: 老版本的软件通常不会再接收安全更新,因此使用时需要格外注意网络安全和个人数据保护,考虑到这一点,用户可以选择那些仍在提供更新支持的老版本快播,或者转向其他主流播放器。

用户可以根据自身情况选择最合适的解决方案。