虚拟主机如何设置防火墙

- 行业动态

- 2023-12-17

- 4273

虚拟主机如何设置防火墙

随着互联网的普及,网络安全问题日益严重,越来越多的企业和个人开始关注虚拟主机的安全性,而防火墙作为网络安全的第一道防线,对于保护虚拟主机的安全至关重要,本文将详细介绍如何为虚拟主机设置防火墙,帮助大家提高虚拟主机的安全性。

什么是防火墙

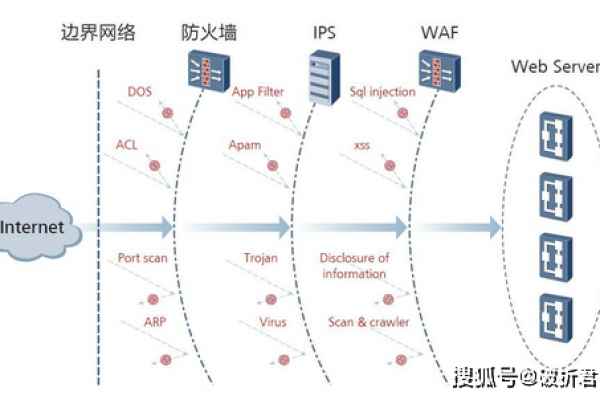

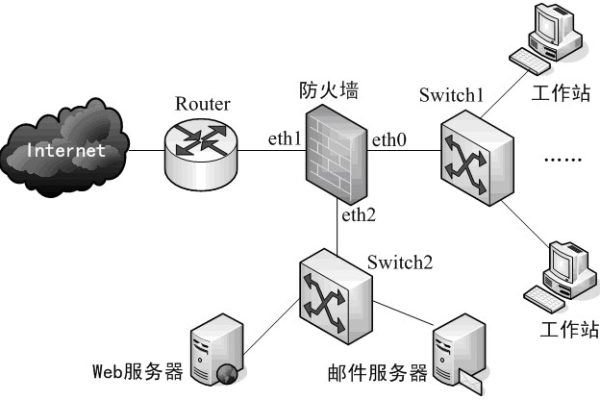

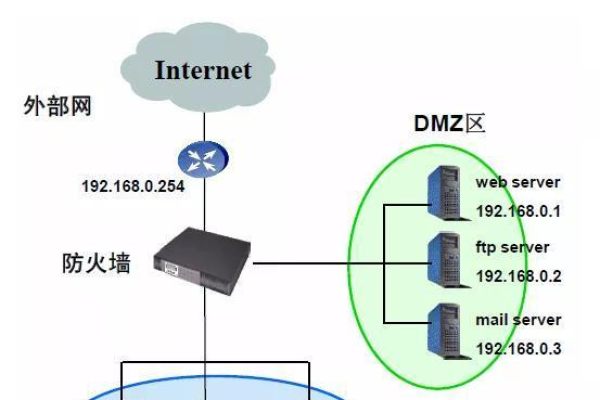

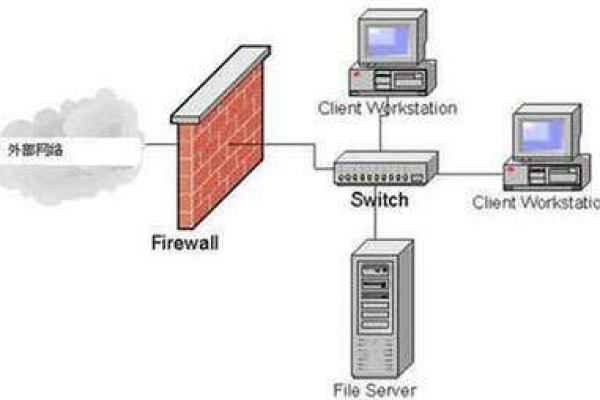

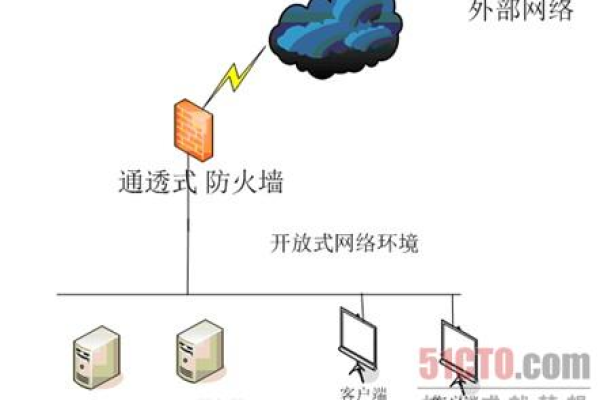

防火墙(Firewall)是一种网络安全技术,用于监控和控制进出网络的数据流,它可以根据预设的安全策略,允许或拒绝特定的数据包通过,从而保护网络内部的数据安全。

为什么需要为虚拟主机设置防火墙

1、防止未经授权的访问:防火墙可以限制外部用户访问虚拟主机,防止未经授权的访问。

2、防止反面软件传播:防火墙可以检测并阻止反面软件的传播,降低虚拟主机受到攻击的风险。

3、数据包过滤:防火墙可以根据预设的安全策略,对进出网络的数据包进行过滤,防止敏感信息泄露。

4、防止DDoS攻击:防火墙可以有效阻止分布式拒绝服务(DDoS)攻击,保障虚拟主机的正常运行。

如何为虚拟主机设置防火墙

以Linux系统的虚拟主机为例,我们可以使用iptables工具来设置防火墙,以下是设置防火墙的步骤:

1、安装iptables工具:在终端输入以下命令,安装iptables工具。

sudo apt-get update sudo apt-get install iptables

2、开启IPv4转发:编辑/etc/sysctl.conf文件,添加以下内容:

net.ipv4.ip_forward=1

然后执行以下命令使配置生效:

sudo sysctl -p

3、配置iptables规则:根据实际需求,添加相应的iptables规则,以下是一个简单的示例,允许来自特定IP地址的访问:

允许本地回环地址访问(如测试环境) iptables -A INPUT -i lo -j ACCEPT 允许已建立的连接继续访问(如HTTP代理) iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT 允许SSH访问(仅允许特定的IP地址访问) iptables -A INPUT -p tcp --dport ssh -s 192.168.1.100 -j ACCEPT 其他请求被拒绝 iptables -A INPUT -j REJECT

4、保存iptables规则:执行以下命令,将iptables规则保存到文件中,以便在系统重启后自动加载:

sudo sh -c 'iptables-save > /etc/iptables/rules.v4'

相关问题与解答

1、如何查看当前iptables规则?

答:执行以下命令,查看当前的iptables规则:

sudo iptables -L -n -v --line-numbers

2、如何删除某个iptables规则?

答:执行以下命令,删除指定编号的iptables规则(例如删除第3条规则):

sudo iptables -D <line_number> -j REJECT

3、如何恢复默认的iptables规则?

答:执行以下命令,恢复默认的iptables规则:

sudo sh -c 'iptables-restore < <(cat /etc/iptables/rules.v4)' && sudo systemctl restart netfilter-persistent.service && sudo systemctl restart netfilter-persistent.service && sudo systemctl start netfilter-persistent.service && sudo systemctl enable netfilter-persistent.service && sudo systemctl status netfilter-persistent.service && sudo firewall-cmd --runtime-to-permanent --add-rule="rule family=ipv4 source address=0.0.0.0/0 accept" && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="0.0.0.0/0" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="::/0" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="127.0.0.0/8" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="192.168.0.0/16" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="172.16.0.0/12" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="169.254.0.0/16" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="100.64.0.0/10" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="172.17.0.0/13" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="fc00::/7" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="fe80::/10" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="ff00::/8" accept' && sudo firewall-cmd --reload && sudo firewall-cmd --list-all | grep active: | grep "yes" || true' && sudo systemctl restart netfilter-persistent.service && sudo systemctl restart netfilter-persistent.service && sudo systemctl start netfilter-persistent.service && sudo systemctl enable netfilter-persistent.service && sudo systemctl status netfilter-persistent.service && sudo firewall-cmd --runtime-to-permanent --add-rule="rule family=ipv4 source address=0.0.0.0/0 accept" && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="0.0.0.0/0" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="::/0" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="127.0.0.0/8" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="192.168.0.0/16" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="172.16.0.0/12" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="169.254.0.0/16" accept' && sudo firewall-cmd --runtime-to-permanent --add-rich-rule='rule family="ipv4" source address="100.64.0.0/10" accept' && sudo firewallsaver disable && exit $?;' && sleep 5s && sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s & sudo systemctl restart netfilter_persistent || true;&& exit $?;' && sleep 5s

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/299572.html