负载均衡节点究竟是什么意思?

- 行业动态

- 2024-11-01

- 9

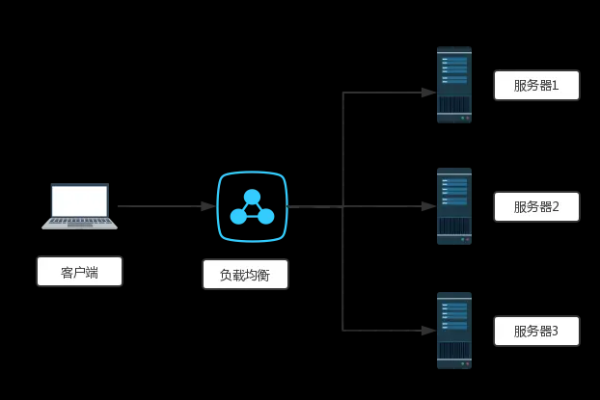

负载均衡节点是在计算机网络和系统架构中用于均衡分发工作负载到多个资源(如服务器、计算节点或存储设备)上的技术手段,以下是关于负载均衡节点的详细解释:

一、负载均衡节点的定义

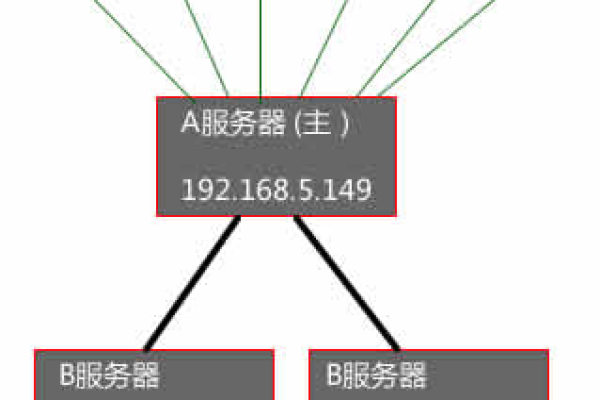

负载均衡节点,通常指的是在负载均衡系统中,负责接收客户端请求并根据特定的算法和策略将请求分发给后端多个服务器或资源的节点,这些节点可以是物理服务器、虚拟机或容器等,它们共同构成了一个集群,以提供高可用性、可伸缩性和高性能的服务。

二、负载均衡节点的作用

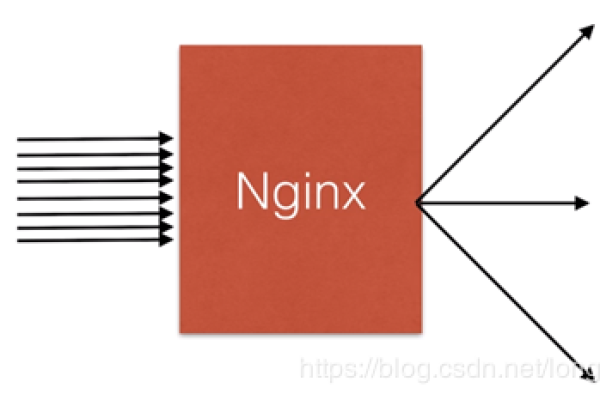

1、提高系统性能:通过将负载均匀分配到多个服务器上,负载均衡技术可以显著提高系统的处理能力,增加并发处理能力,并减少单点故障的风险。

2、实现高可用性:当某个节点发生故障或不可用时,负载均衡器可以自动将请求转发到其他可用的节点,从而保证所有服务持续可用。

3、提高系统可伸缩性:随着业务的增长,负载均衡技术可以动态地增加或减少资源的数量,根据实际负载情况进行扩展或收缩,以满足不断变化的需求。

4、优化资源利用:负载均衡技术可以根据资源的性能、可用性和负载情况,合理地分配请求或任务,避免资源的空闲或过载,提高资源的利用率和效率。

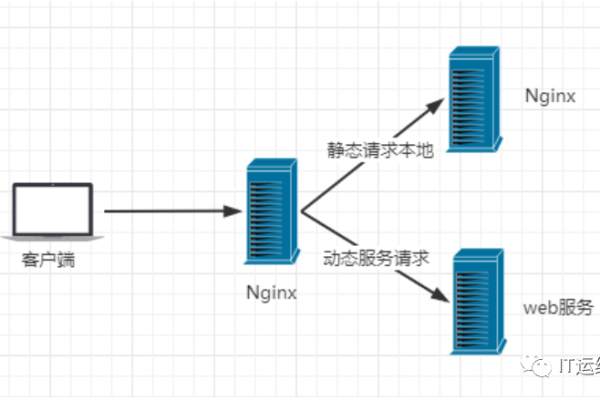

三、负载均衡节点的工作原理

负载均衡器的工作原理可以分为两个主要部分:

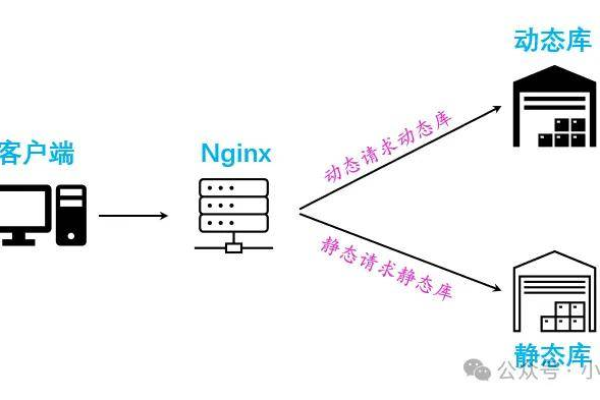

1、获取转发的节点:根据负载均衡算法得到应该将请求转发到哪个节点,常见的负载均衡算法包括轮询(Round Robin)、加权轮询(Weighted Round Robin)、最少连接数(Least Connections)、IP/URL散列(IP/URL Hash)以及最短响应时间(Least Response Time)等。

2、进行转发:将请求转发到选定的节点上,由该节点处理请求并返回响应。

四、负载均衡节点的分类

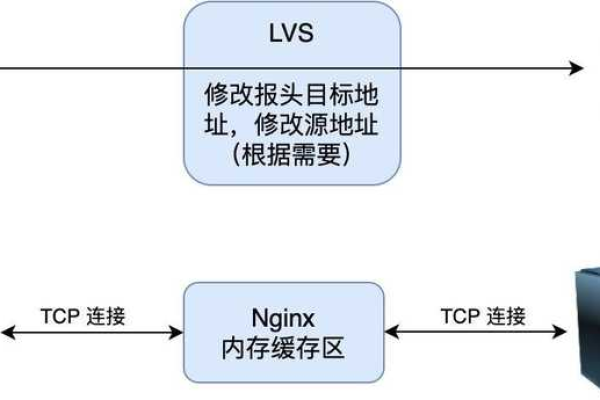

负载均衡节点可以根据其实现方式分为硬件负载均衡和软件负载均衡两种:

硬件负载均衡:通过专用的硬件设备来实现负载均衡功能,如F5服务器等,这种方式性能较高,但成本也相对较高。

软件负载均衡:在一台或多台服务器上安装负载均衡软件来实现负载均衡功能,如LVS、Nginx等,这种方式成本较低,灵活性较高,但可能受到服务器性能的限制。

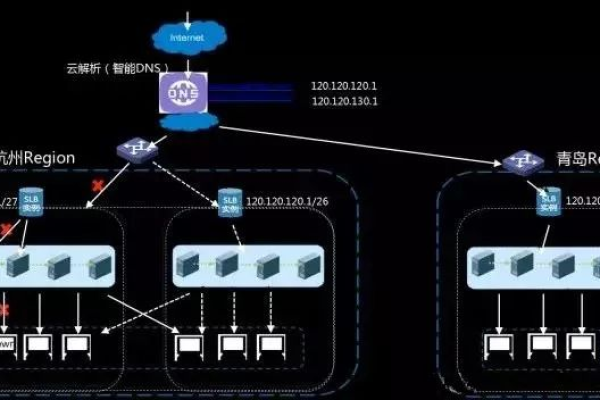

五、负载均衡节点的应用场景

负载均衡节点广泛应用于各种需要高并发处理、高可用性和可伸缩性的系统中,如电子商务网站、在线游戏、视频流媒体服务、企业应用等,在这些场景中,负载均衡技术可以有效地分散用户请求压力,提高系统的稳定性和用户体验。

六、负载均衡节点的配置与管理

配置和管理负载均衡节点需要考虑多个方面,包括选择合适的负载均衡算法、配置健康检查机制以确保节点的健康状态、设置会话保持以维护用户状态信息等,还需要定期监控和维护负载均衡器本身,以确保其正常运行并及时处理可能出现的问题。

负载均衡节点是现代互联网系统架构中不可或缺的一部分,它通过均衡分发工作负载到多个资源上来提高系统的性能、可用性和可伸缩性。

以上就是关于“负载均衡节点是什么意思”的问题,朋友们可以点击主页了解更多内容,希望可以够帮助大家!