如何确保信息安全与数据保护,等保问题解答指南?

- 行业动态

- 2024-10-07

- 1

信息等保_等保问题

1. 什么是信息安全等级保护(简称“等保”)?

信息安全等级保护是指对信息系统进行分类、分级,按照国家有关法律法规和技术标准,实施安全保护措施,确保信息系统的安全和稳定运行,等保工作主要包括:确定信息系统的等级、制定相应的安全保护措施、实施安全保护措施、进行安全评估和监督检查等。

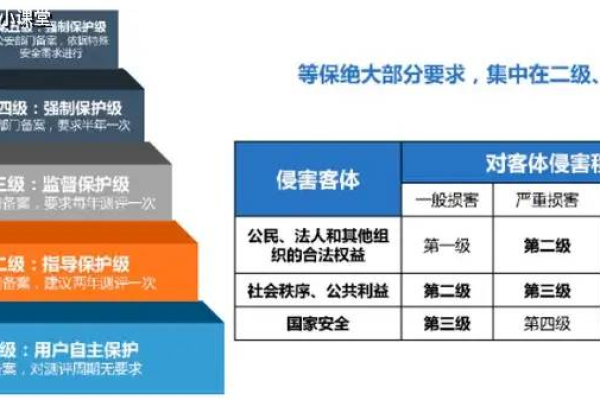

2. 信息系统的等级划分标准是什么?

根据《信息安全技术 信息系统安全等级保护基本要求》(GB/T 22239-2019),信息系统的安全等级划分为五个级别,从低到高分别为:一级、二级、三级、四级和五级,具体划分标准如下表所示:

| 安全等级 | 系统重要性 | 数据敏感性 | 攻击风险 |

| 一级 | 低 | 低 | 低 |

| 二级 | 中 | 中 | 中 |

| 三级 | 高 | 高 | 高 |

| 四级 | 极高 | 极高 | 极高 |

| 五级 | 关键 | 关键 | 关键 |

3. 等保工作的主要内容有哪些?

等保工作主要包括以下几个方面:

确定信息系统的等级:根据系统的重要性、数据敏感性和攻击风险,确定信息系统的安全等级。

制定安全保护措施:针对不同安全等级的信息系统,制定相应的安全保护措施,包括物理安全、网络安全、数据安全、应用安全等方面。

实施安全保护措施:按照制定的安全保护措施,对信息系统进行安全防护,确保系统的安全稳定运行。

安全评估:定期对信息系统进行安全评估,检查安全保护措施的实施情况,发现安全隐患,提出整改意见。

监督检查:对信息系统的安全保护工作进行监督检查,确保各项安全保护措施得到有效执行。

4. 如何进行等保工作?

进行等保工作的主要步骤如下:

确定信息系统的等级:需要对信息系统进行评估,确定其安全等级,这通常涉及到对系统的重要性、数据敏感性和攻击风险的分析。

制定安全保护措施:根据确定的信息系统等级,制定相应的安全保护措施,这些措施可能包括物理安全、网络安全、数据安全、应用安全等多个方面。

实施安全保护措施:将制定的安全保护措施付诸实践,对信息系统进行安全防护,这可能涉及到硬件设备的安装、软件系统的升级、安全策略的制定等多个环节。

安全评估:定期对信息系统进行安全评估,检查安全保护措施的实施情况,发现安全隐患,提出整改意见,这有助于及时发现并解决安全问题,提高信息系统的安全性能。

监督检查:对信息系统的安全保护工作进行监督检查,确保各项安全保护措施得到有效执行,这可以通过内部审计、外部审计等方式进行。

5. 等保工作的相关法律法规有哪些?

等保工作的相关法律法规主要包括:

《中华人民共和国网络安全法》

《信息安全技术 信息系统安全等级保护基本要求》(GB/T 22239-2019)

《信息安全技术 信息系统安全等级保护定级指南》(GB/T 22240-2019)

《信息安全技术 信息系统安全等级保护实施指南》(GB/T 22241-2019)

《信息安全技术 信息系统安全等级保护测评要求》(GB/T 22242-2019)

相关问题与解答

问题1:如何确定一个信息系统的安全等级?

答:确定一个信息系统的安全等级需要进行综合评估,主要考虑系统的重要性、数据敏感性和攻击风险,具体可以参考《信息安全技术 信息系统安全等级保护定级指南》(GB/T 22240-2019)中的相关规定。

问题2:等保工作中,如何进行安全评估?

答:等保工作中的安全评估主要包括以下几个方面:

资产识别:识别信息系统中的重要资产,如硬件设备、软件系统、数据资源等。

威胁分析:分析可能对信息系统造成损害的威胁,如反面攻击、自然灾害、人为失误等。

脆弱性分析:分析信息系统中存在的安全破绽和脆弱性,评估其被利用的可能性和影响程度。

风险评估:综合考虑资产价值、威胁概率和脆弱性,评估信息系统面临的安全风险。

安全措施评估:检查已实施的安全措施是否有效,是否存在安全隐患,提出改进建议。

以上内容就是解答有关“信息等保_等保问题”的详细内容了,我相信这篇文章可以为您解决一些疑惑,有任何问题欢迎留言反馈,谢谢阅读。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/28535.html