python 2 mysql数据库吗_Mysql数据库

- 行业动态

- 2024-06-16

- 3

MySQL数据库简介

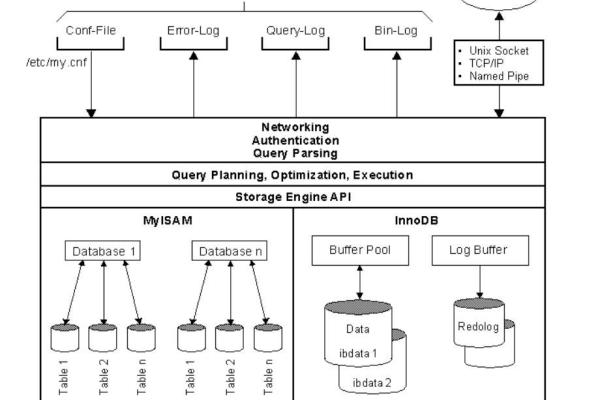

MySQL是一个关系型数据库管理系统,由瑞典MySQL AB公司开发,目前属于Oracle公司,它使用结构化查询语言(SQL)进行数据操作和查询,MySQL是最流行的关系型数据库管理系统之一,在WEB应用方面,MySQL是最好的RDBMS(Relational Database Management System:关系数据库管理系统)应用软件之一。

MySQL是一种开源的关系型数据库系统,可以在多种操作系统上运行,包括Windows、Linux等,它支持多用户同时访问和操作数据,具有高并发性和可靠性,MySQL提供了丰富的功能和灵活的配置选项,可以满足各种不同规模和需求的应用场景。

MySQL数据库的特点

1、开源免费:MySQL是开源的,用户可以免费使用和修改源代码,这使得MySQL在全球范围内得到广泛的应用和推广。

2、跨平台性:MySQL可以在多种操作系统上运行,包括Windows、Linux、Unix等,这使得MySQL具有很好的兼容性和灵活性。

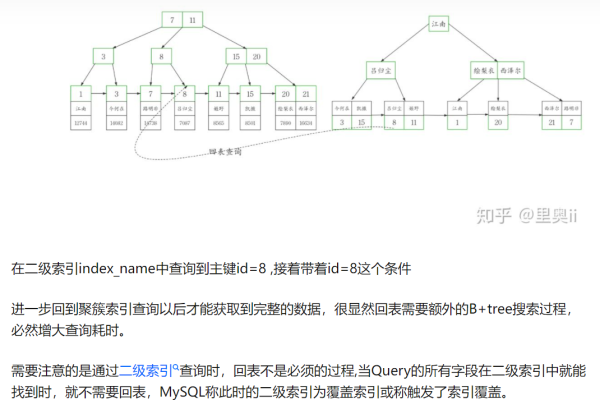

3、高性能:MySQL采用了多种优化技术,如索引、缓存、分区等,以提高数据库的性能,MySQL支持多线程处理,可以充分利用多核CPU的优势。

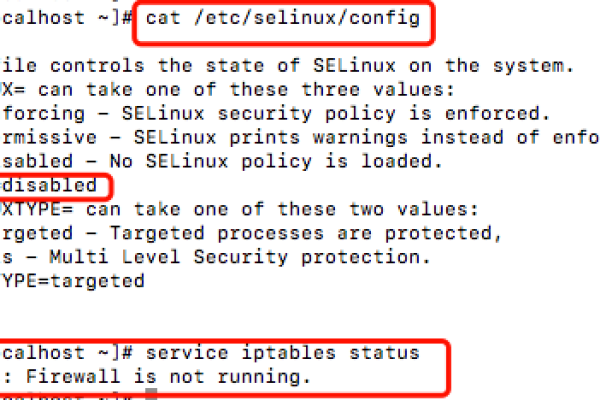

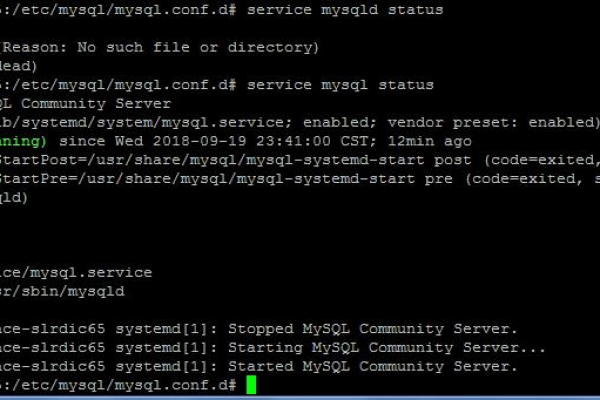

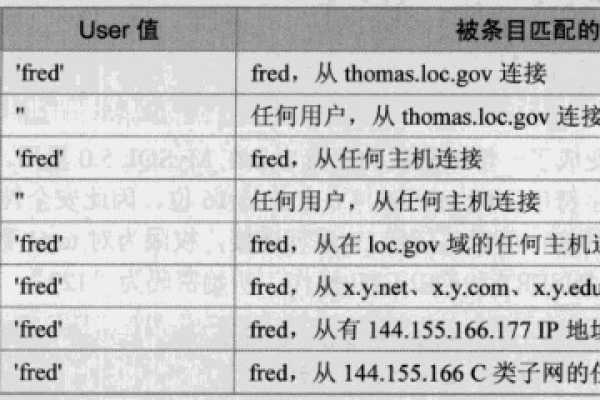

4、安全性:MySQL提供了多种安全机制,如用户权限管理、数据加密、防火墙等,以保护数据库的安全。

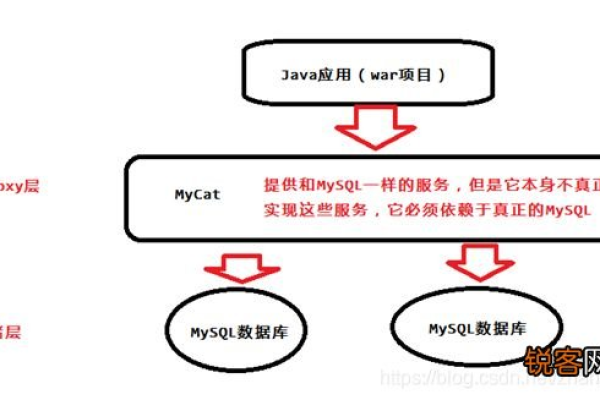

5、可扩展性:MySQL支持多种存储引擎,如InnoDB、MyISAM等,用户可以根据需求选择合适的存储引擎,MySQL还支持分布式架构,可以实现数据的横向扩展。

6、易用性:MySQL提供了简单易用的图形化管理工具,如phpMyAdmin、MySQL Workbench等,方便用户进行数据库的管理和操作。

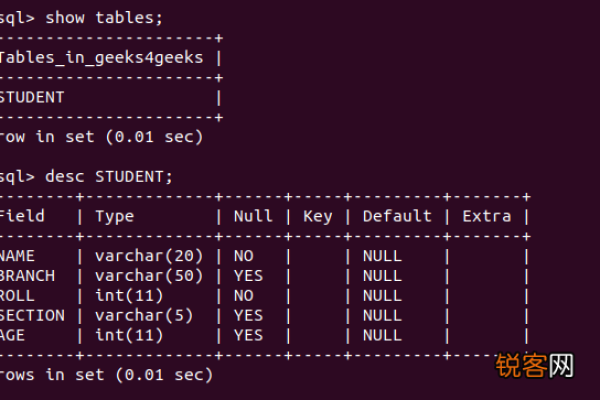

Python 2连接MySQL数据库

要在Python 2中连接MySQL数据库,需要安装一个名为mysqlconnectorpython的第三方库,安装方法如下:

pip install mysqlconnectorpython

安装完成后,可以使用以下代码连接到MySQL数据库:

import mysql.connector

创建连接对象

cnx = mysql.connector.connect(user='用户名', password='密码', host='主机地址', database='数据库名')

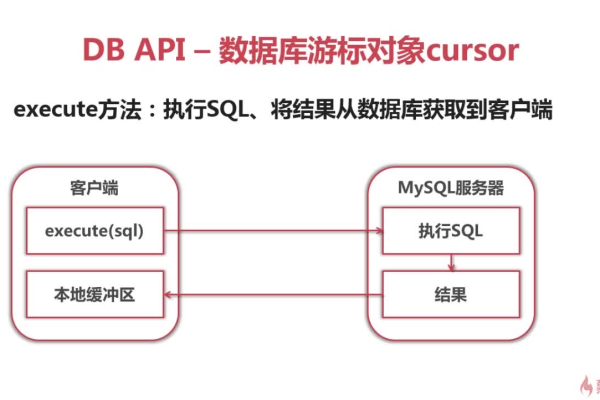

创建游标对象

cursor = cnx.cursor()

执行SQL查询

cursor.execute("SELECT * FROM 表名")

获取查询结果

result = cursor.fetchall()

打印查询结果

for row in result:

print(row)

关闭游标和连接

cursor.close()

cnx.close()

相关问答FAQs

Q1: Python 2已经停止支持了,为什么还要学习如何在Python 2中连接MySQL数据库?

A1: Python 2虽然已经不再维护,但仍然有很多遗留的项目在使用Python 2,了解如何在Python 2中连接MySQL数据库对于维护这些项目仍然具有实际意义,建议尽量使用更新的Python版本(如Python 3),并学习相应的库和方法来连接MySQL数据库。

Q2: Python 2中的mysqlconnectorpython库与Python 3中的mysqlconnectorpython库有什么区别?

A2:mysqlconnectorpython库在不同版本的Python中的使用方法基本相同,主要区别在于一些语法细节上的差异,在Python 2中,需要使用long类型来表示长整型变量;而在Python 3中,可以直接使用整数类型来表示长整型变量,Python 3中的异常处理方式也有所不同,在学习和使用mysqlconnectorpython库时,需要注意根据所使用的Python版本选择相应的文档和教程。

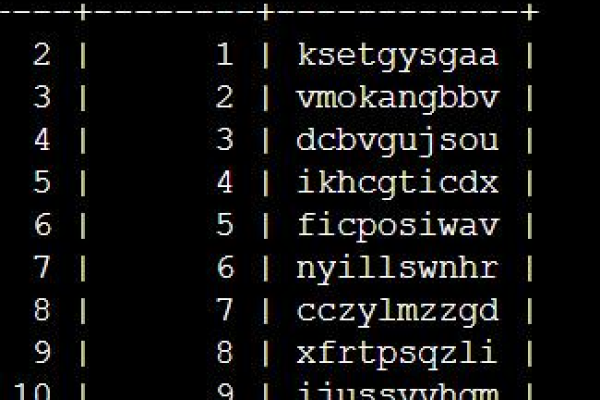

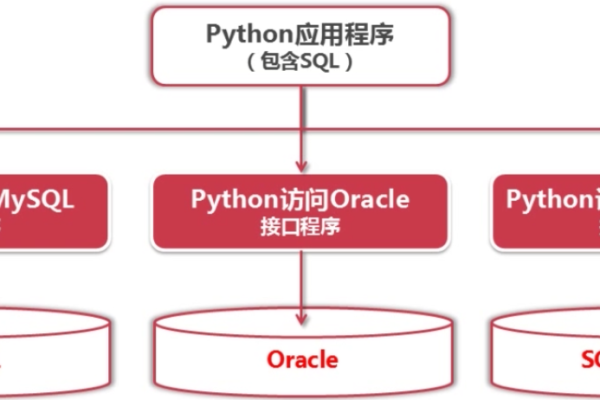

下面是一个简单的介绍,展示了Python 2与MySQL数据库交互时可能使用的一些关键库和概念。

| 关键概念/库 | Python 2中的使用场景 |

| MySQLdb | 最流行的Python 2 MySQL数据库连接库 |

| pymysql | MySQLdb的替代品,支持Python 2和3 |

| MySQL Connector/Python | 官方提供的连接器,支持Python 2 |

| SQLAlchemy | ORM工具,可以与MySQL一起使用,支持Python 2 |

| PyMySQL | 另一个纯Python写的MySQL驱动,支持Python 2 |

| 连接管理 | 创建、关闭和管理数据库连接 |

| 数据操作 | 执行SQL查询,包括SELECT、INSERT、UPDATE、DELETE |

| 事务处理 | 提交和回滚事务 |

| 错误处理 | 捕获和处理数据库操作中的错误 |

请注意,Python 2已经停止支持,官方建议升级到Python 3,如果你正在使用Python 2,建议你考虑升级到Python 3,因为Python 3提供了更多的库支持和改进的功能,上述介绍中提到的库,如MySQLdb和pymysql,在Python 3中也有更好的支持和维护。