什么是str?

- 行业动态

- 2024-11-16

- 6

str是一种用于表示字符序列或Unicode码位序列的内置数据类型。

在当今的编程世界中,字符串(String)无疑是最常见且最基础的数据类型之一,它广泛应用于各种编程语言中,无论是处理文本数据、用户输入还是进行文件操作,字符串都扮演着至关重要的角色,本文将深入探讨字符串的概念、特性、操作以及在不同编程语言中的实现方式,帮助读者全面理解这一核心概念。

字符串的基本概念

字符串是由一系列字符组成的序列,这些字符可以是字母、数字、符号或空格等,在大多数编程语言中,字符串被定义为不可变的字符序列,这意味着一旦创建,其内容就不能被修改,这种不可变性带来了许多好处,比如线程安全、易于管理和调试等。

字符串的特性

1、不可变性:如前所述,字符串在大多数语言中是不可变的,这意味着任何对字符串的修改都会返回一个新的字符串对象,而不是修改原来的字符串。

2、索引访问:字符串中的每个字符都有一个对应的位置,称为索引,第一个字符的索引为0,第二个为1,依此类推。

3、切片操作:可以通过指定开始和结束索引来获取字符串的子串,这被称为切片操作。

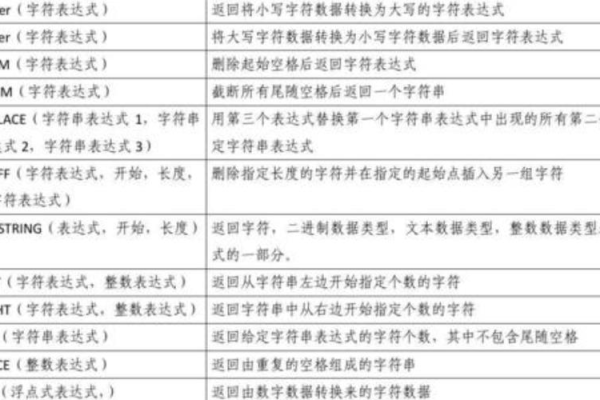

4、内置方法:大多数编程语言都为字符串提供了丰富的内置方法,如len()用于获取长度,upper()用于转换为大写,lower()用于转换为小写等。

5、拼接与重复:字符串可以轻松地与其他字符串拼接,也可以使用特定的字符或字符串进行重复。

不同编程语言中的字符串实现

虽然字符串的基本概念在各种编程语言中是相似的,但它们的具体实现可能会有所不同,以下是几种流行编程语言中字符串的简要介绍:

Python

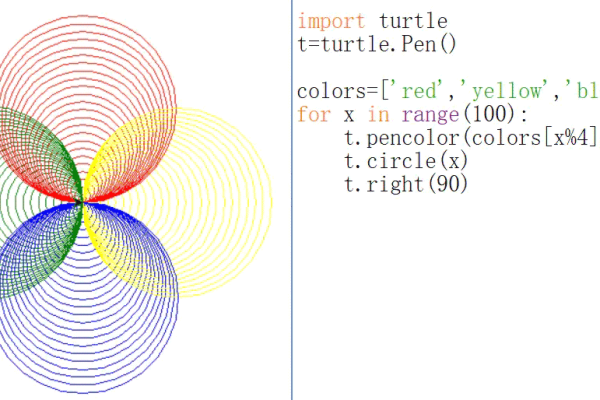

在Python中,字符串是通过Unicode编码表示的,可以使用单引号(”)或双引号("")定义,Python还支持多行字符串,通过三个连续的单引号或双引号来定义,Python的字符串是不可变的,但提供了丰富的方法来进行操作,如strip(),split(),join()等。

示例 s = "Hello, World!" print(s.upper()) # 输出: HELLO, WORLD!

Java

Java中的字符串是通过String类实现的,同样基于Unicode编码,Java的字符串也是不可变的,所有的字符串操作都会返回新的字符串对象,Java还提供了一个StringBuilder类,用于创建可变的字符串。

// 示例 String s = "Hello, World!"; System.out.println(s.toUpperCase()); // 输出: HELLO, WORLD!

JavaScript

JavaScript中的字符串是通过String对象表示的,支持Unicode字符,JavaScript的字符串同样是不可变的,但提供了多种方法来进行操作,如trim(),split(),replace()等。

// 示例 let s = "Hello, World!"; console.log(s.toUpperCase()); // 输出: HELLO, WORLD!

表格对比

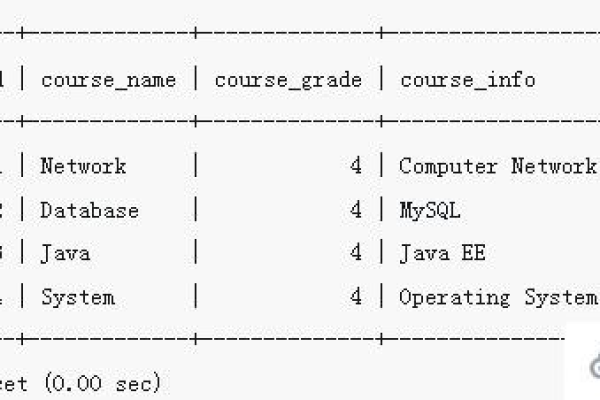

以下表格简要比较了Python、Java和JavaScript中字符串的一些特性和方法:

| 特性/方法 | Python | Java | JavaScript |

| 定义方式 | 'string' 或"string" |

"string" |

'string' 或"string" |

| 是否可变 | 否 | 否 | 否 |

| 转大写 | s.upper() |

s.toUpperCase() |

s.toUpperCase() |

| 转小写 | s.lower() |

s.toLowerCase() |

s.toLowerCase() |

| 去除空白 | s.strip() |

s.trim() |

s.trim() |

| 分割字符串 | s.split() |

s.split() |

s.split() |

| 替换子串 | s.replace() |

s.replace() |

s.replace() |

常见问题解答(FAQs)

Q1: 为什么字符串在大多数编程语言中是不可变的?

A1: 字符串的不可变性带来了多方面的好处,它提高了程序的安全性,因为不可变的字符串不能被意外修改,减少了错误的发生,不可变性使得字符串可以在不同的上下文中共享,而不必担心数据被改动,不可变性简化了并发编程,因为不需要额外的同步机制来保护字符串数据。

Q2: 如何高效地拼接多个字符串?

A2: 在需要频繁拼接字符串的场景下,使用不可变字符串可能会导致性能问题,因为每次拼接都会创建新的字符串对象,为了提高效率,许多编程语言提供了可变的字符串类或方法,在Java中可以使用StringBuilder或StringBuffer,在Python中可以使用列表来收集字符串片段,最后使用join()方法拼接,这样可以减少内存分配和复制的次数,提高程序性能。

到此,以上就是小编对于“str是什么”的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位朋友在评论区讨论,给我留言。