如何理解MySQL的存储方式及连接RDS for MySQL实例的方法?

- 行业动态

- 2024-12-30

- 7

MySQL的存储方式

MySQL作为全球最受欢迎的开源关系型数据库管理系统之一,其存储方式和连接方式对于开发者和数据库管理员来说至关重要,了解MySQL的存储机制有助于优化数据库性能、提高数据管理效率以及确保数据的完整性和安全性,本文将详细介绍MySQL的存储方式,并探讨如何连接RDS for MySQL实例。

一、MySQL的存储方式

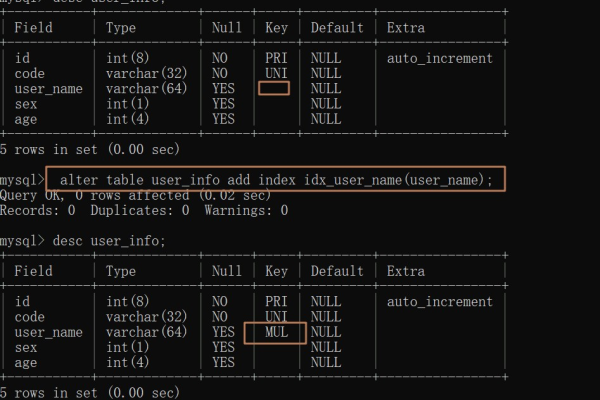

1. 表结构存储

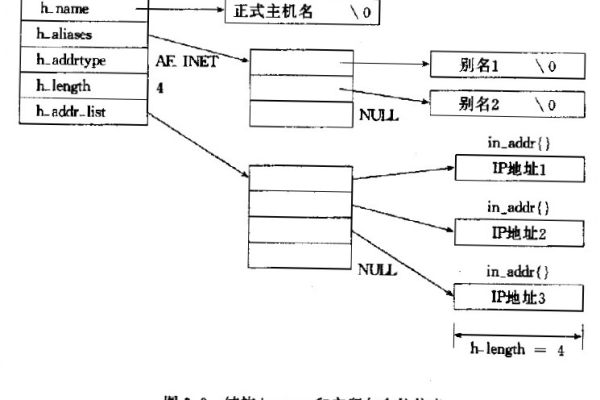

当用户创建一个新的数据表时,MySQL需要存储表的结构信息,包括表名、列名、数据类型、索引、主键等定义,这些信息以“表模式”的形式存储在系统表中,这些系统表位于MySQL的系统数据库中(例如information_schema数据库),每当执行类似于CREATE TABLE或ALTER TABLE的SQL命令时,MySQL会解析命令并相应地更新系统表中的表模式信息,这样,MySQL就知道如何组织和存储数据,以便在后续的查询和操作中能够快速有效地访问数据。

2. 数据存储

当向表中插入一条新记录时,MySQL会将数据存储在表的物理存储空间中,MySQL使用存储引擎来处理数据的存储和检索,存储引擎是MySQL的一个核心组件,它负责管理数据的存储和提供对数据的访问方法,MySQL支持多种存储引擎,其中最常用的是InnoDB和MyISAM,每个存储引擎都有其特定的优点和适用场景,InnoDB支持事务和外键,适用于数据强一致性要求较高的应用,而MyISAM则适合于读写频率不高、以读操作为主的应用,不同存储引擎的数据存储方式可能会有所不同,但大体上,MySQL将数据存储为页(page)的集合,每个页的大小通常是固定的,常见的大小是16KB,数据会按照页的大小进行划分,然后存储在相应的页中,当需要读取数据时,MySQL会通过存储引擎使用一种称为B+树的数据结构来快速检索所需的数据页,从而实现高效的数据访问。

3. 行格式与列格式存储

MySQL的数据存储格式主要有两种:行格式和列格式,行格式存储方式是MySQL中默认的存储方式,也是最常用的存储方式,在这种存储方式下,每个记录作为一个整体进行存储,包含该记录的所有字段数据,行格式存储方式的底层原理是基于B+树索引结构实现的,每个表都会对应一个B+树索引,其中每个叶子节点存储一条记录,在每个非叶子节点存储了一个区间最小值,即该节点下所有叶子节点所存储记录的最小值,这种结构使得MySQL能够快速地进行数据检索和排序操作,列格式存储方式主要用于存储大数据类型的字段,例如BLOB和TEXT类型的字段,在列格式存储方式中,MySQL将每个字段的数据存储在独立的数据块中,称为数据页,每个数据页包含了该字段的所有值,在读取数据时,MySQL只需要读取需要的字段对应的数据页即可,可以大大减少数据访问的时间。

4. 磁盘文件存储

MySQL将每个数据库保存在一个磁盘文件夹中,每个表都保存为至少两个文件:一个用于存储表结构信息(.FRM文件),另一个用于存储表数据信息(.MYD文件),还可能有其他文件用于存储索引信息、日志等。

二、连接RDS for MySQL实例的方式

Amazon RDS for MySQL是一种流行的云数据库服务,提供了易于使用且高度可扩展的MySQL数据库,连接到RDS for MySQL实例有多种方法,具体取决于用户的需求和开发环境,以下是四种常见的连接方式:

1. 使用AWS CLI

AWS CLI是与RDS交互的强大工具,用户可以使用AWS CLI创建、查看和管理RDS实例,通过命令行,用户可以更好地自动化任务,要连接到RDS for MySQL实例,用户需要运行以下命令:

mysql -h your-rds-endpoint -P 3306 -u your-username -p

在此命令中,将your-rds-endpoint替换为用户的RDS实例的终端节点。

2. 使用MySQL Workbench

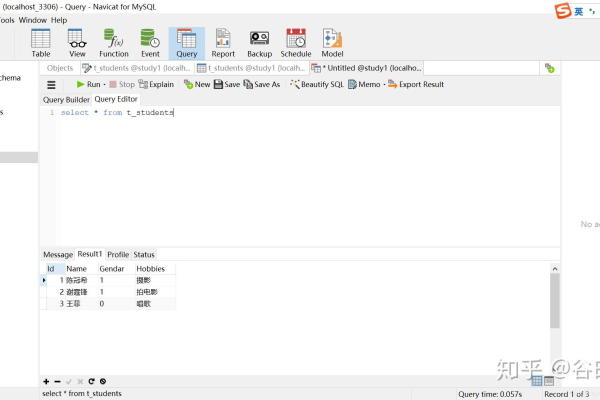

MySQL Workbench是一个图形化界面工具,可用于连接MySQL数据库、执行查询和可视化数据,它适合不熟悉命令行的用户,要使用MySQL Workbench连接到RDS for MySQL实例,用户需要打开MySQL Workbench,点击“Add Connection”,然后输入以下信息:

Connection Name: 自定义名称

Hostname: RDS实例的终端节点

Port: 默认是3306

Username: 用户的用户名

Password: 用户的密码

输入完这些信息后,用户可以测试连接以确保一切正常。

3. 使用Python和MySQL Connector

对于开发人员而言,使用Python语言与数据库的交互是非常常见的选择,mysql-connector-python库使得连接RDS变得简单,用户需要确保已安装MySQL Connector:

pip install mysql-connector-python

用户可以使用以下示例代码连接到RDS for MySQL实例:

import mysql.connector

连接 RDS for MySQL

connection = mysql.connector.connect(

host="your-rds-endpoint",

user="your-username",

password="your-password",

database="your-database"

)

cursor = connection.cursor()

cursor.execute("SELECT DATABASE();")

result = cursor.fetchone()

print("You're connected to database: ", result)

关闭连接

cursor.close()

connection.close()

4. 使用JDBC连接(适用于Java)

Java开发人员可以通过JDBC连接到RDS,这种方法适合需要在Java应用程序中访问数据库的场景,以下是示例代码:

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.SQLException;

public class ConnectRDS {

public static void main(String[] args) {

String jdbcUrl = "jdbc:mysql://your-rds-endpoint:3306/your-database";

String username = "your-username";

String password = "your-password";

try (Connection connection = DriverManager.getConnection(jdbcUrl, username, password)) {

System.out.println("Connected to database successfully!");

} catch (SQLException e) {

e.printStackTrace();

}

}

}

三、相关问答FAQs

Q1: MySQL支持哪些存储引擎?它们之间有什么区别?

A1: MySQL支持多种存储引擎,包括InnoDB、MyISAM、Memory等,其中最常用的是InnoDB和MyISAM,InnoDB支持事务和外键,适用于数据强一致性要求较高的应用;而MyISAM则不支持事务和外键,但适合于读写频率不高、以读操作为主的应用,不同存储引擎在数据存储、索引结构、事务处理等方面都有所不同。

Q2: 如何选择合适的存储引擎?

A2: 选择合适的存储引擎需要考虑具体的业务需求和应用特性,如果需要支持事务和外键约束,并且对数据的一致性要求较高,那么可以选择InnoDB;如果主要是读操作,并且不需要事务和外键支持,那么可以选择MyISAM以提高性能;如果需要快速临时存储数据,可以考虑使用Memory引擎,在实际应用中,可以根据具体需求进行选择和调整。

四、小编有话说

MySQL作为一种高效可靠的关系型数据库管理系统,其灵活的存储方式和多样的连接方式为用户提供了极大的便利性和可扩展性,无论是自建数据库还是使用云数据库服务如RDS for MySQL,了解其存储机制和连接方式都是至关重要的,希望本文能够帮助读者更好地理解和应用MySQL数据库技术,在实际工作中发挥更大的作用。