Chrome浏览器的Cookies存储位置在哪里?

- 行业动态

- 2025-01-11

- 8

Chrome浏览器的Cookie存储位置

Chrome Cookies存储机制详解及操作指南

1、Chrome Cookies

Chrome Cookies定义与用途

Chrome Cookies存储机制

Chrome Cookies管理策略

2、Chrome Cookies 存储位置

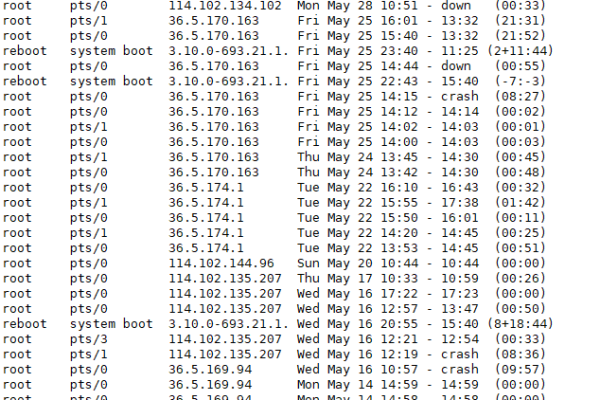

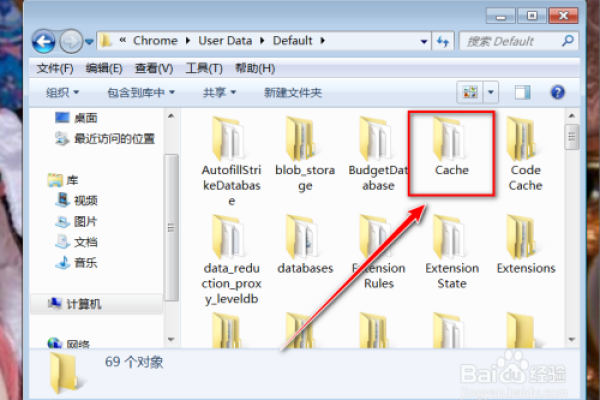

Windows系统存储路径

MacOS系统存储路径

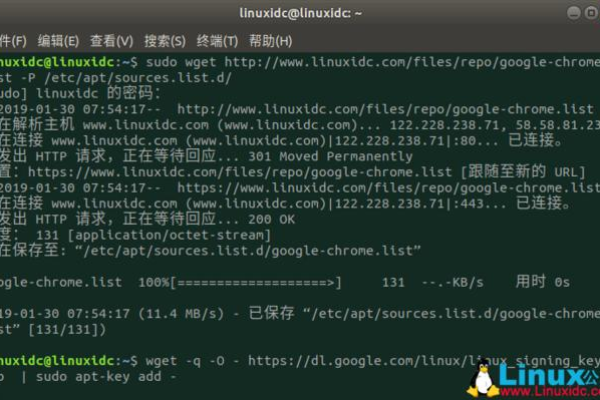

Linux系统存储路径

3、Chrome Cookies 文件结构

Cookies文件格式

Cookies文件内容解析

Cookies文件加密方式

4、Chrome Cookies 查看方法

通过浏览器设置查看Cookies

使用开发者工具查看Cookies

利用第三方工具查看Cookies

5、Chrome Cookies 管理技巧

如何删除特定网站Cookies

如何清除所有Cookies

如何导出与导入Cookies

6、Chrome Cookies 常见问题解答

Cookies导致网页加载缓慢怎么办?

如何防止网站追踪我的Cookies?

如何恢复误删的重要Cookies?

7、Chrome Cookies 安全与隐私

Cookies对用户隐私影响

如何保护Cookies不被滥用

使用无痕模式浏览网页

8、Chrome Cookies 高级应用

自定义Cookies管理器插件推荐

利用Cookies实现自动登录功能

通过修改Cookies优化网页体验

9、Chrome Cookies 相关FAQs

问题1:如何更改Chrome Cookies存储位置?

问题2:Chrome Cookies可以跨设备同步吗?

问题3:如何查找特定网站的Cookies信息?

以上内容就是解答有关“chrome cookies 存储位置”的详细内容了,我相信这篇文章可以为您解决一些疑惑,有任何问题欢迎留言反馈,谢谢阅读。