云服务器主机备案的流程是什么样的

- 行业动态

- 2023-11-30

- 6

云服务器主机备案的流程是一个相对复杂的过程,涉及到多个环节和步骤,以下是详细的备案流程:

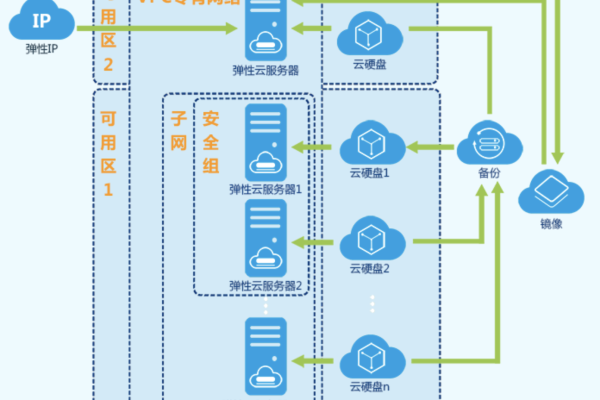

1. 购买云服务器:你需要在云服务提供商(如阿里云、腾讯云等)购买一台云服务器,在选择服务器时,要确保其配置满足你的需求,并选择合适的地域。

2. 实名认证:购买云服务器后,你需要进行实名认证,这通常需要提供身份证信息、手机号码等信息,实名认证的目的是确保服务器的使用符合法律法规要求,防止反面行为。

3. 域名注册:为了访问你的云服务器,你需要注册一个域名,域名是网站的地址,用户可以通过输入域名来访问你的网站,在注册域名时,要确保域名没有被他人注册,并选择一个易于记忆的域名。

4. 域名备案:在中国,所有网站都需要进行备案,备案的目的是确保网站内容符合法律法规要求,防止非规信息的传播,域名备案分为两个阶段:首次备案和新增备案,首次备案是指新购买的域名需要进行备案;新增备案是指在已有备案号的情况下,新增其他域名进行备案。

5. 提交备案资料:在进行域名备案时,你需要提交一些必要的资料,如身份证信息、手机号码、网站负责人信息等,还需要提供网站的内容概述、网站服务承诺书等文件。

6. 等待审核:提交备案资料后,相关部门会对你的资料进行审核,审核通过后,你会收到备案成功的通知,审核周期通常为10-20个工作日,具体时间取决于各地通信管理局的工作效率。

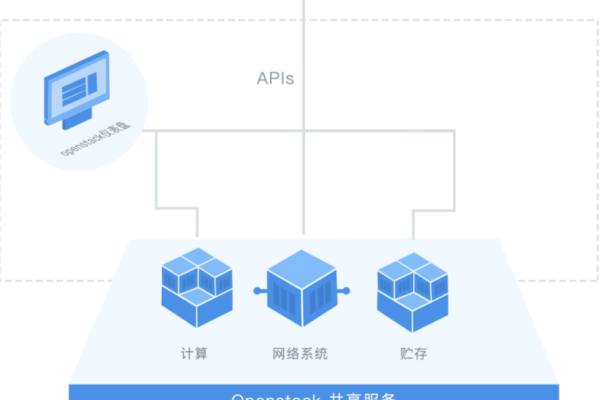

7. 安装网站环境:备案成功后,你可以开始安装网站环境,这包括安装操作系统、数据库、Web服务器等软件,在安装过程中,要确保软件版本与服务器配置相匹配,以保证网站的正常运行。

8. 部署网站:安装好网站环境后,你需要将网站文件上传到服务器,并进行相应的配置,这包括设置网站首页、添加页面、配置数据库等操作。

9. 测试网站:部署好网站后,你需要对网站进行测试,确保所有功能正常运行,测试过程中,要注意检查网站的安全性,防止被破解攻击。

10. 正式上线:测试通过后,你的网站就可以正式上线了,用户可以通过输入域名来访问你的网站。

11. 定期维护:网站上线后,你需要定期对网站进行维护,包括更新内容、优化性能、修复破绽等操作,要关注备案政策的变化,确保网站的合规性。

相关问题与解答:

1. Q:云服务器主机备案需要多长时间?

A:云服务器主机备案的审核周期通常为10-20个工作日,具体时间取决于各地通信管理局的工作效率。

2. Q:如何查询云服务器主机备案状态?

A:你可以在云服务提供商的备案管理系统中查询备案状态,系统会显示备案进度和审核结果。

3. Q:云服务器主机备案成功后可以立即使用吗?

A:是的,云服务器主机备案成功后,你可以立即使用该服务器搭建网站,但需要注意的是,网站内容必须符合法律法规要求。

4. Q:如果云服务器主机备案失败怎么办?

A:如果云服务器主机备案失败,你需要根据审核意见修改备案资料,并重新提交,在修改资料后,可以再次申请备案。