为什么iPad 1显示找不到服务器是什么意思?

- 行业动态

- 2024-10-01

- 3

“iPad1找不到服务器”是指iPad设备在尝试连接或与服务器通信时遇到问题,导致无法访问网络服务、应用程序或数据,以下是对这一现象的详细解释和解决方法:

原因分析

1、网络连接问题:

iPad与服务器之间的网络连接不稳定、信号不好或中断。

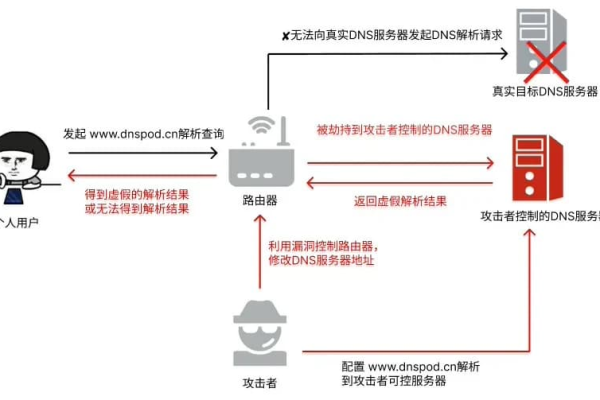

路由器故障、ISP问题或移动数据网络不稳定等。

2、服务器端问题:

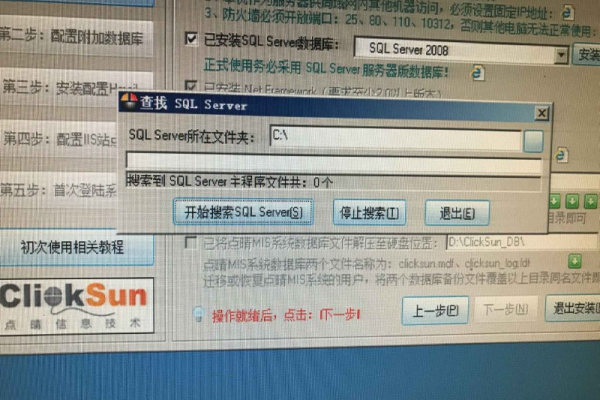

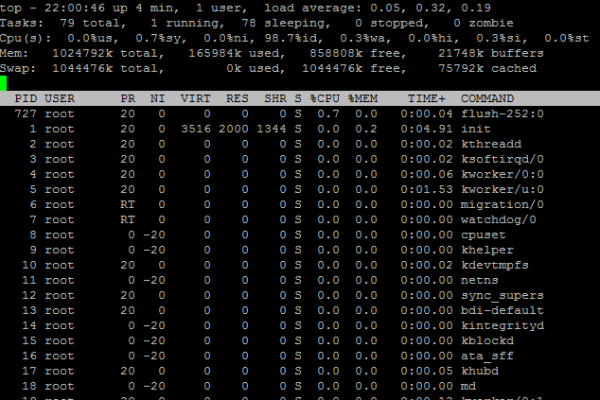

服务器崩溃、数据库故障、软件错误等。

3、配置问题:

iPad的网络设置或应用程序配置有误,导致与服务器之间的通信故障。

4、安全阻止:

某些网络环境下,服务器端可能会对iPad设备的访问进行限制或屏蔽。

5、硬件故障:

尽管较为少见,但不排除iPad自身硬件出现故障的可能性。

解决方法

1、检查网络连接:

确保iPad已连接到可用且稳定的WiFi网络或移动数据网络。

尝试连接其他网络或使用热点连接来排除问题是否与特定网络有关。

2、重启设备:

尝试重新启动iPad设备,以解决可能的临时故障。

3、检查服务器状态:

联系管理员或联系服务器提供商进行排查和修复。

4、检查iPad设置:

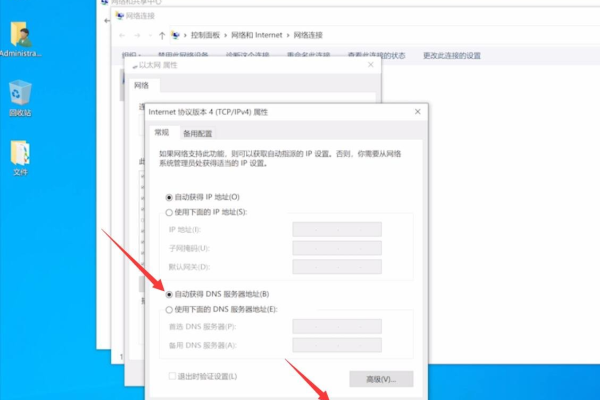

检查iPad的网络设置和应用程序配置,确保没有误操作或配置错误。

清除DNS缓存,尝试修改DNS服务器地址。

重置网络设置,注意这将删除之前保存的WiFi和网络传输层密码。

5、排除软件问题:

关闭并重新打开相关的应用程序,以解决程序冲突或临时故障。

尝试卸载并重新安装特定应用程序,以清除可能存在的软件错误。

升级iPad的系统软件到最新版本,以获取最新的修复已知问题的更新。

6、联系技术支持:

如果以上方法无法解决问题,建议联系苹果技术支持或寻求专业技术人员的帮助,提供详细的故障描述和设置信息,以便他们能够更准确地诊断和解决问题。

“iPad1找不到服务器”是一个涉及多个方面的问题,需要用户根据具体情况进行排查和解决,通过检查网络连接、服务器状态、iPad设置以及排除软件问题等步骤,大多数问题都可以得到解决,如果问题持续存在,不妨寻求专业帮助以确保iPad的正常使用。

【ipad1找不到服务器是什么意思】

"ipad1找不到服务器"的意思是,在使用iPad1时,设备尝试连接到一个服务器以获取数据或服务,但未能成功建立连接,这通常有以下几种可能的原因:

1、网络连接问题:iPad1可能没有连接到互联网,或者网络连接不稳定,这可能是由于WiFi信号弱、网络设置错误或网络服务提供商的问题。

2、服务器问题:服务器可能暂时无法提供服务,可能是服务器维护、过载或故障导致。

3、软件或应用问题:某些应用可能因为软件错误或配置问题,导致无法找到服务器。

4、iPad1硬件问题:虽然不太常见,硬件故障(如网络接口损坏)也可能导致无法连接到服务器。

5、系统设置问题:iPad1的系统设置可能被错误修改,导致无法连接到服务器。

解决方法可能包括:

确保iPad1已连接到稳定的WiFi网络。

检查并重新输入正确的WiFi密码。

重新启动iPad1,有时简单的重启可以解决连接问题。

检查iPad1的日期和时间设置是否正确,错误的时间设置可能导致无法连接到服务器。

对于特定的应用问题,尝试重新安装该应用。

如果怀疑是系统设置问题,可以尝试恢复出厂设置(这将删除所有数据)。

如果上述方法都不能解决问题,可能需要联系技术支持以获得进一步的帮助。