com域名大促

- 行业动态

- 2025-03-17

- 3

在互联网的浩瀚海洋中,域名作为网站的门牌号,承载着品牌识别与网络定位的重要使命。.com域名因其悠久的历史、广泛的国际认可度以及商业价值的显著性,成为了众多企业和个人建站的首选,随着各大域名注册服务商竞争的加剧,.com域名大促活动层出不穷,为用户提供了前所未有的实惠与机遇。

一、COM域名的重要性和广泛应用

COM域名源自英文单词"commercial",广泛应用于商业领域,它的重要性在于其广泛的认可度和用户容易记忆的特点,无论是大型企业、中小微企业还是个人创业者,拥有一个.com域名都能为品牌带来识别和推广的价值。

二、COM域名市场发展现状

随着互联网的快速发展,COM域名市场已经成为一个竞争激烈的领域,许多企业和个人都将.COM域名视为宝贵的资产,尤其是那些追求国际化业务拓展的品牌,随着域名注册难度的增加和稀缺性的上升,.COM域名的价格也在不断攀升。

三、西部数码COM域名注册特价活动的优势

1、低价优惠:西部数码COM域名注册特价活动为期限定,用户可以以优惠的价格成为.COM域名的拥有者。

2、服务保障:西部数码作为国内域名注册领军企业,拥有丰富的经验和稳定的技术支持,能够为用户提供稳定的域名注册服务,保障域名的安全和稳定运行。

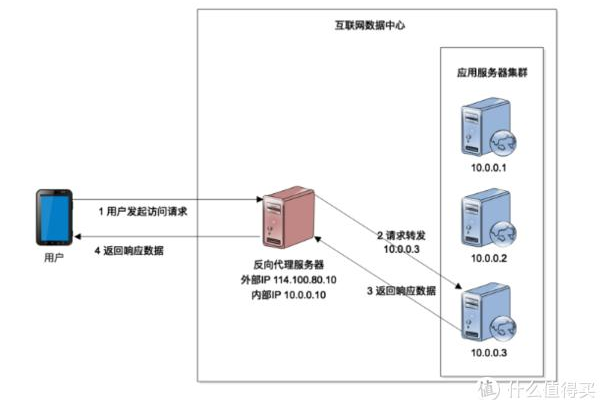

3、便捷操作:西部数码提供便捷的域名注册平台,用户可以快速、简便地注册.COM域名,并且还提供域名解析、域名续费以及域名转移等一站式服务。

四、阿里云COM域名优惠活动

1、新人专享优惠:新用户注册.com域名时,如果相同前缀的.cn或者.co已经注册且注册时间大于7天,新注的.com即可享受优惠价格。

2、限时普惠低至1折起:阿里云还推出了针对新老用户的“限时普惠,低至1折起”的优惠活动,涵盖了域名注册、云服务器、云数据库等多种云服务产品。

五、Dynadot COM域名优惠活动

1、新订单优惠:Dynadot推出了$6.99的.COM域名注册促销,有效期至2025年2月18日08:00,数量有限,先到先得。

2、域名转移优惠:Dynadot还提供了$10.49的.COM域名转移促销,有效期至2025年2月28日08:00。

六、酷盾安全COM域名优惠活动(历史回顾)

1、双11大促优惠:在酷盾安全的双11大促期间,企业新用户.com域名注册首年仅需1元。

2、活动规则:活动时间限定在特定日期范围内,且有购买数量和次数限制,参与活动的域名商品限购10个,且需完成实名认证后才可正常使用。

七、如何参与COM域名大促活动

1、选择注册商:根据自己的需求选择合适的域名注册商。

2、关注官方信息:及时关注各大注册商的官方网站、社交媒体和邮件通知等渠道,获取最新的优惠信息。

3、比较优惠力度:在参与活动前,可以比较不同注册商的优惠力度和服务质量,选择最适合自己的注册商进行注册。

4、注意活动规则:在参与活动时,务必仔细阅读活动规则和注意事项,确保自己符合参与条件并了解相关的限制和要求。

COM域名大促活动为用户带来了诸多实惠和机遇,通过参与这些活动,用户可以以更优惠的价格获得心仪的.com域名,并享受稳定、专业的域名注册服务,希望更多的用户能够抓住这次机会,为自己的品牌和业务铺就一条成功的互联网之路。

八、相关问答FAQs

问:COM域名大促活动有时间限制吗?

答:是的,COM域名大促活动通常都有时间限制,具体的活动时间取决于各大注册商的安排和公告,建议用户及时关注各大注册商的官方网站或社交媒体账号,以便获取最新的活动信息并及时参与。

问:参与COM域名大促活动有什么需要注意的事项吗?

答:在参与COM域名大促活动时,用户需要注意以下几点:一是要仔细阅读活动规则和注意事项,确保自己符合参与条件并了解相关的限制和要求;二是要注意活动的起止时间,及时参与以免错过优惠;三是要比较不同注册商的优惠力度和服务质量,选择最适合自己的注册商进行注册;四是要确保提供的个人信息真实有效,以便顺利完成域名注册和后续的实名认证等流程。