如何有效防御常见的网站攻击?

- 行业动态

- 2024-08-14

- 1

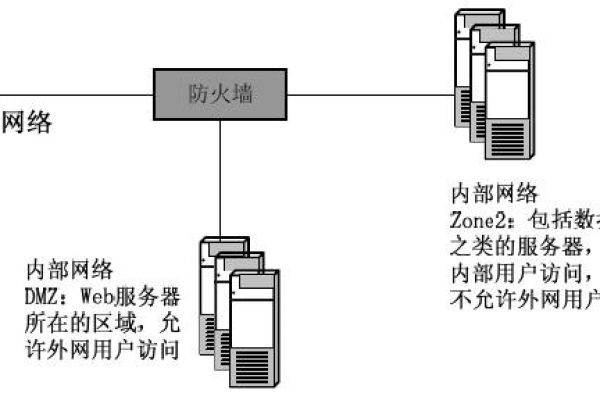

网站常见的攻击包括SQL注入、跨站脚本攻击(XSS)、DDoS攻击等。防御策略涉及使用防火墙、数据加密、定期更新软件、进行安全审计和实施访问控制等措施来保护网站的安全。

常见的网站攻击以及防御的相关策略

在互联网的世界中,网站安全是一个至关重要的话题,网站可能会遭受各种类型的攻击,这些攻击旨在破坏网站的正常运行、窃取敏感数据或利用网站资源进行反面活动,以下是一些最常见的网站攻击类型及其对应的防御策略:

1. SQL注入(SQL Injection)

攻击描述: 攻击者通过输入框等入口将反面SQL代码注入到后端数据库执行,获取数据或进行破坏。

防御策略:

使用参数化查询。

对用户输入进行严格的验证和清理。

限制数据库权限,仅授予必要的权限。

更新和打补丁,确保数据库管理系统的安全。

2. 跨站脚本攻击(CrossSite Scripting, XSS)

攻击描述: 攻击者向网站注入反面脚本,当其他用户浏览网页时,这些脚本会在其浏览器上执行。

防御策略:

对所有用户输入进行过滤和编码。

使用内容安全策略(CSP)来减少XSS的影响。

实施HTTP Only标志,防止脚本访问cookie。

保持软件和库的最新状态。

3. 跨站请求伪造(CrossSite Request Forgery, CSRF)

攻击描述: 攻击者诱使受害者点击链接或执行操作,从而在受害者不知情的情况下以其身份在网站上执行操作。

防御策略:

为每个会话使用唯一的token,并要求所有状态改变请求包含此token。

验证请求的来源。

教育用户不要点击不可信的链接。

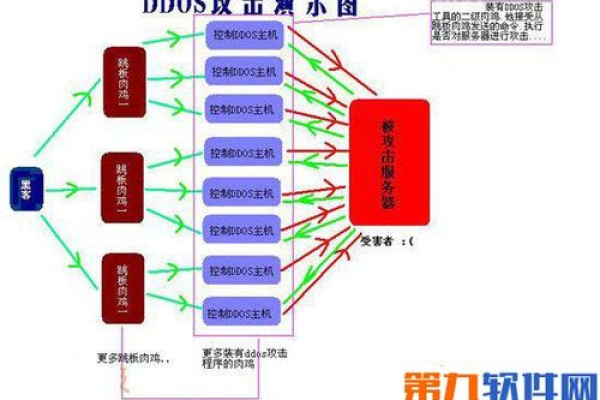

4. DDoS攻击(分布式拒绝服务攻击)

攻击描述: 通过大量的请求来超载服务器,使其无法处理合法的请求。

防御策略:

使用DDoS保护服务。

增加带宽以分散流量。

配置网络设备来识别和阻断反面流量。

使用负载均衡器分散流量。

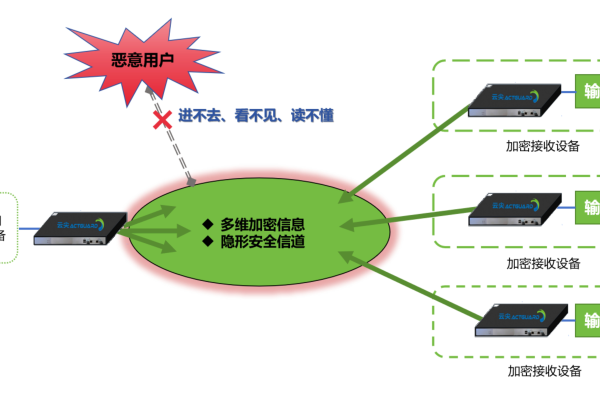

5. 会话劫持(Session Hijacking)

攻击描述: 攻击者获取用户的会话ID,然后冒充该用户与网站交互。

防御策略:

使用SSL/TLS加密通信。

经常更换会话ID。

设置cookie为HttpOnly,防止客户端脚本访问。

限制会话ID的传输途径。

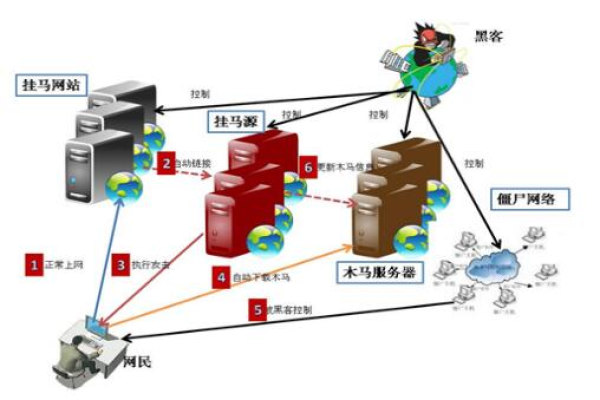

6. 文件上传破绽

攻击描述: 攻击者上传可执行文件或脚本到服务器,然后运行它们获得访问权限。

防御策略:

限制上传文件的类型和大小。

上传文件存储在一个与公共web目录分开的地方。

对上传的文件进行干扰扫描。

给文件赋予最小的必要权限。

7. 点击劫持(Click Jacking)

攻击描述: 攻击者通过透明的层覆盖在网站上,诱使用户在不知情的情况下点击隐藏的链接或按钮。

防御策略:

使用XFrameOptions HTTP响应头来防止当前页面被嵌入到frame或iframe中。

设置ContentSecurityPolicy来限制哪些动态内容是允许加载的。

教育用户警惕不明链接和页面。

相关问题与解答

Q1: 如果一个网站已经遭受了SQL注入攻击,应采取哪些紧急措施?

A1: 如果发现网站遭受SQL注入攻击,应立即采取以下措施:

断开数据库服务器与公网的连接,以防止进一步的数据泄露或损坏。

审查和分析日志文件,确定攻击的范围和影响。

重置所有用户密码,尤其是那些可能受到影响的用户账户。

修补导致SQL注入的破绽,如更新软件、打补丁、修改代码等。

通知受影响的用户,并提供如何保护个人信息的建议。

加强监控和载入检测系统,以便未来能快速响应类似事件。

Q2: 如何判断一个网站是否容易受到XSS攻击?

A2: 判断网站是否容易受到XSS攻击可以通过以下几个步骤进行:

检查网站是否对所有用户输入进行了适当的过滤和编码。

查看网站是否使用了内容安全策略(CSP),并且策略是否得到了正确实施。

检查网站是否有使用HTTP Only标志来保护cookie不被JavaScript访问。

使用自动化的扫描工具来寻找潜在的XSS破绽。

进行手动测试,尝试在用户输入字段中插入脚本代码看是否会被执行。

本站发布或转载的文章及图片均来自网络,其原创性以及文中表达的观点和判断不代表本站,有问题联系侵删!

本文链接:http://www.xixizhuji.com/fuzhu/219098.html